De ce este necesară protecția criptografică a informațiilor? Mijloace criptografice. Ce este în interiorul programelor de criptare?

Protecția informațiilor criptografice - protecția informațiilor folosind transformarea sa criptografică.

Metodele criptografice sunt în prezent de bază pentru a asigura o autentificare fiabilă a părților schimb de informatii, protectie.

LA mijloace de protecție a informațiilor criptografice(CIPF) includ hardware, software și hardware și software, implementând algoritmi criptografici pentru conversia informațiilor cu scopul de a:

Protecția informațiilor în timpul prelucrării, stocării și transmiterii acestora;

Asigurarea fiabilității și integrității informațiilor (inclusiv utilizarea algoritmilor de semnătură digitală) în timpul procesării, stocării și transmiterii acestora;

Generarea de informații utilizate pentru identificarea și autentificarea subiecților, utilizatorilor și dispozitivelor;

Generarea de informații utilizate pentru a proteja elementele de autentificare ale unui AS protejat în timpul generării, stocării, procesării și transmiterii acestora.

Metodele criptografice oferă criptarea și codificarea informațiilor. Există două metode principale de criptare: simetrică și asimetrică. În primul dintre ele, aceeași cheie (păstrată secretă) este folosită atât pentru criptarea, cât și pentru decriptarea datelor.

Au fost dezvoltate metode foarte eficiente (rapide și de încredere). criptare simetrică. Există, de asemenea, un standard național pentru astfel de metode - GOST 28147-89 „Sisteme de procesare a informațiilor. Protecție criptografică. Algoritm de conversie criptografică.”

Metodele asimetrice folosesc două chei. Unul dintre ele, neclasificat (poate fi publicat împreună cu alte informații publice despre utilizator), este folosit pentru criptare, celălalt (secret, cunoscut doar destinatarului) este folosit pentru decriptare. Cea mai populară dintre cele asimetrice este metoda RSA, bazată pe operații cu mari (100 de cifre) numere primeși lucrările lor.

Metodele criptografice fac posibilă controlul fiabil al integrității atât a datelor individuale, cât și a seturilor acestora (cum ar fi un flux de mesaje); determinarea autenticității sursei de date; garantarea imposibilității de a refuza acțiunile întreprinse („nerepudierea”).

Controlul integrității criptografice se bazează pe două concepte:

Semnătură electronică (ES).

O funcție hash este o transformare de date greu de reversibil (funcție unidirecțională), implementată, de regulă, prin intermediul criptării simetrice cu blocare. Rezultatul criptării ultimului bloc (în funcție de toate cele anterioare) servește ca rezultat al funcției hash.

Criptografia ca mijloc de protecție (închidere) a informațiilor devine din ce în ce mai mult important in activitati comerciale.

Pentru a converti informațiile sunt utilizate diferite metode instrumente de criptare: mijloace de criptare a documentelor, inclusiv cele portabile, mijloace de criptare a vorbirii (conversații telefonice și radio), mijloace de criptare a mesajelor telegrafice și de transmitere a datelor.

Pentru a proteja secretele comerciale pe piețele internaționale și interne, diverse dispozitive tehniceși seturi de echipamente profesionale pentru criptarea și protecția criptografică a comunicațiilor telefonice și radio, Corespondență de afaceri etc.

Scramblerii și mascatorii care înlocuiesc semnalul de vorbire au devenit larg răspândiți transmisie digitală date. Sunt produse produse de securitate pentru mașini de scris, telexuri și faxuri. În aceste scopuri, se folosesc criptoare, realizate sub formă de dispozitive separate, sub formă de atașamente la dispozitive, sau încorporate în proiectarea telefoanelor, modemurilor fax și a altor dispozitive de comunicație (stații radio și altele). Pentru a asigura fiabilitatea transmisiei e-mailuri electronic semnatura digitala.

Mijloace criptografice -

Acestea sunt mijloace matematice și algoritmice speciale de protejare a informațiilor transmise prin sisteme și rețele de comunicații, stocate și procesate pe un computer folosind o varietate de metode de criptare.

Protecția informațiilor tehnice transformându-l, excluzând citirea lui de către străini, a îngrijorat oamenii din cele mai vechi timpuri. Criptografia trebuie să ofere un astfel de nivel de secret, încât informațiile critice să poată fi protejate în mod fiabil de decriptare de către organizații mari - cum ar fi mafia, corporațiile multinaționale și statele mari. Criptografia în trecut era folosită doar în scopuri militare. Cu toate acestea, acum, odată cu apariția societate informaţională, devine un instrument de asigurare a confidentialitatii, increderii, autorizarii, plăți electronice, securitatea corporativă și nenumărate alte lucruri importante. De ce a devenit problema folosirii metodelor criptografice în prezent deosebit de relevant?

Pe de o parte, utilizarea sa extins retele de calculatoare, în special retea globala Internet, prin care se transmit volume mari de informații cu caracter de stat, militar, comercial și privat, care nu permite accesul la acesta persoane neautorizate.

Pe de altă parte, apariția noului calculatoare puternice, tehnologiile de calcul de rețea și neuronale au făcut posibilă discreditarea sistemelor criptografice care până de curând erau considerate practic indestructibile.

Criptologia (kryptos - secret, logos - știință) se ocupă de problema protejării informațiilor prin transformarea acesteia. Criptologia este împărțită în două domenii - criptografie și criptoanaliza. Scopurile acestor direcții sunt direct opuse.

Criptografia se ocupă de căutare și explorare metode matematice transformarea informatiilor.

Domeniul de interes al criptoanalizei este studiul posibilității de decriptare a informațiilor fără a cunoaște cheile.

Criptografia modernă include 4 secțiuni majore.

· Criptosisteme simetrice.

· Criptosisteme cu cheie publică.

· Sisteme de semnătură electronică.

· Managementul cheilor.

Principalele domenii de utilizare a metodelor criptografice sunt transmisia informații confidențiale prin canale de comunicare (de exemplu, E-mail), autentificare mesajele transmise, stocarea informațiilor (documente, baze de date) pe suporturi în formă criptată.

Terminologie.

Criptografia face posibilă transformarea informațiilor în așa fel încât citirea (recuperarea) acesteia să fie posibilă numai dacă cheia este cunoscută.

Textele bazate pe un anumit alfabet vor fi considerate informații care trebuie criptate și decriptate. Acești termeni înseamnă următoarele.

Alfabet- un set finit de caractere utilizate pentru a codifica informațiile.

Text- un set ordonat de elemente ale alfabetului.

Criptare- proces de transformare: text original, care se mai numește și text simplu, este înlocuit cu text cifrat.

Decriptare- procesul invers de criptare. Pe baza cheii, textul cifrat este convertit în cel original.

Cheie- informații necesare pentru criptarea și decriptarea fără probleme a textelor.

Sistemul criptografic este o familie de transformări T [T1, T2, ..., Tk] în text clar. Membrii acestei familii sunt indexați sau desemnați prin simbolul „k”; parametrul k este cheia. Spațiul cheie K este o mulțime valori posibile cheie De obicei, cheia este o serie secvențială de litere ale alfabetului.

Criptosistemele sunt împărțite în cheie simetrică și cheie publică.

ÎN criptosisteme simetrice Aceeași cheie este utilizată atât pentru criptare, cât și pentru decriptare.

Sistemele cu chei publice folosesc două chei, o cheie publică și o cheie privată, care sunt legate matematic una de cealaltă. Informațiile sunt criptate folosind cheie publică, care este disponibil pentru toată lumea și este decriptat folosind o cheie privată cunoscută numai de destinatarul mesajului.

Termenii de distribuție a cheilor și management al cheilor se referă la procesele unui sistem de procesare a informațiilor, al cărui conținut este compilarea și distribuirea cheilor între utilizatori.

O semnătură electronică (digitală) este o transformare criptografică atașată textului, care permite, atunci când textul este primit de un alt utilizator, să se verifice paternitatea și autenticitatea mesajului.

Puterea criptografică este o caracteristică a unui cifr care determină rezistența acestuia la decriptare fără a cunoaște cheia (adică, criptoanaliza).

Eficacitatea criptării pentru a proteja informațiile depinde de păstrarea secretului cheii și de puterea criptografică a cifrului.

Cel mai simplu criteriu pentru o astfel de eficiență este probabilitatea dezvăluirii cheii sau a puterii setului de chei (M). În esență, aceasta este aceeași cu puterea criptografică. Pentru a o estima numeric, puteți folosi și complexitatea rezolvării cifrului încercând toate cheile.

Cu toate acestea, acest criteriu nu ia în considerare alte cerințe importante pentru criptosisteme:

· imposibilitatea dezvăluirii sau modificării semnificative a informațiilor pe baza analizei structurii acesteia;

· perfecționarea protocoalelor de securitate utilizate;

· cantitatea minimă de informații cheie utilizate;

· complexitatea minimă a implementării (în numărul de operațiuni ale mașinii), costul acesteia;

· Eficiență ridicată.

Este adesea mai eficient atunci când se selectează și se evaluează un sistem criptografic de utilizat evaluări ale experțilorși modelarea prin simulare.

În orice caz, setul selectat de metode criptografice trebuie să combine atât comoditatea, flexibilitatea și eficiența utilizării, cât și protecţie fiabilă de la intrușii care circulă informații în SI.

Această diviziune a securității informațiilor înseamnă ( protectie tehnica informație), destul de condiționat, întrucât în practică de foarte multe ori interacționează și sunt implementate într-un complex sub formă de module software și hardware cu utilizarea pe scară largă a algoritmilor de închidere a informațiilor.

Concluzie

In acest munca de curs, am examinat rețeaua locală de calculatoare a Administrației și am ajuns la concluzia că pentru a proteja pe deplin informațiile, este necesar să folosim toate măsurile de securitate pentru a minimiza pierderea cutare sau cutare informații.

Ca urmare a organizării muncii efectuate: informatizarea locurilor de muncă cu integrarea acestora într-o rețea locală de calculatoare, cu prezența unui server și acces la internet. Finalizarea acestei lucrări va asigura cea mai rapidă și mai productivă muncă a personalului de lucru.

Scopurile care au fost stabilite la primirea sarcinii, după părerea mea, au fost atinse. Schema locala rețea de calculatoare Administrarea este prezentată în Anexa B.

Bibliografie.

1. GOST R 54101-2010 „Unelte de automatizare și sisteme de control. Mijloace și sisteme de securitate. întreținere si reparatii curente"

2. Protecția informațiilor organizaționale: tutorial pentru universități Averchenkov V.I., Rytov M.Yu. 2011

3. Khalyapin D.B., Yarochkin V.I. Fundamentele securității informației.-M.: IPKIR, 1994

4. Khoroshko V.A., Cekatkov A.A. Metode și mijloace de securitate a informațiilor (editat de Kovtanyuk) K.: Editura Junior, 2003 - 504 p.

5. Hardware și rețele de calculatoare Ilyukhin B.V. 2005

6. Yarochkin V.I. Securitatea informațiilor: Manual pentru studenti.-M.: Proiect Academic!?! Fundația „Pacea”, 2003.-640 p.

7. http://habrahabr.ru

8. http://www.intel.com/ru/update/contents/st08031.htm

9. http://securitypolicy.ru

10. http://network.xsp.ru/5_6.php

Nota A.

Nota B.

Termenul „criptografie” provine din cuvintele grecești antice „ascuns” și „scrie”. Expresia exprimă scopul principal al criptografiei - protecția și păstrarea secretului informațiilor transmise. Protecția informațiilor poate apărea căi diferite. De exemplu, prin limitare acces fizic la date, ascunderea canalului de transmisie, crearea dificultăților fizice în conectarea la liniile de comunicație etc.

Scopul criptografiei Spre deosebire de moduri traditionale scriere secretă, criptografia presupune accesibilitatea deplină a canalului de transmisie pentru atacatori și asigură confidențialitatea și autenticitatea informațiilor folosind algoritmi de criptare care fac informațiile inaccesibile celor din afară. Sistem modern Protecția informațiilor criptografice (CIPF) este un sistem informatic software și hardware care asigură protecția informațiilor în funcție de următorii parametri principali.

+ Confidențialitate– imposibilitatea citirii informațiilor de către persoanele care nu au drepturi de acces corespunzătoare. Componenta principală a asigurării confidențialității în CIPF este cheia, care este o combinație alfanumerică unică pentru accesul utilizatorului la un anumit bloc CIPF.

+ Integritate– imposibilitatea modificărilor neautorizate, cum ar fi editarea și ștergerea informațiilor. Pentru a face acest lucru, la informațiile originale se adaugă redundanță sub forma unei combinații de verificare, calculată folosind un algoritm criptografic și în funcție de cheie. Astfel, fără a cunoaște cheia, adăugarea sau modificarea informațiilor devine imposibilă.

+ Autentificare– confirmarea autenticității informațiilor și a părților care le transmit și le primesc. Informațiile transmise prin canalele de comunicare trebuie să fie autentificate în mod unic prin conținut, momentul creării și transmiterii, sursă și destinatar. Trebuie amintit că sursa amenințărilor poate fi nu numai atacatorul, ci și părțile implicate în schimbul de informații cu o încredere reciprocă insuficientă. A preveni situatii similare CIPF folosește un sistem de marcaje temporale pentru a preveni trimiterea repetată sau inversă a informațiilor și modificarea ordinii de apariție a acestora.

+ Paternitatea– confirmarea și imposibilitatea de a refuza acțiunile efectuate de utilizatorul informațiilor. Cea mai comună metodă de autentificare este semnătura digitală electronică (EDS). Sistemul de semnătură digitală constă din doi algoritmi: pentru crearea unei semnături și pentru verificarea acesteia. La muncă intensivă cu ECC, se recomandă utilizarea centrelor de certificare software pentru a crea și gestiona semnăturile. Astfel de centre pot fi implementate ca instrument CIPF care este complet independent de structura internă. Ce înseamnă asta pentru organizație? Aceasta înseamnă că toate tranzacțiile cu semnături electronice sunt procesate de organizații independente certificate și falsificarea dreptului de autor este aproape imposibilă.

În prezent, printre CIPF predomină algoritmii de criptare deschise care utilizează chei simetrice și asimetrice cu o lungime suficientă pentru a oferi complexitatea criptografică necesară. Cei mai des întâlniți algoritmi:

chei simetrice – rusă R-28147.89, AES, DES, RC4;

chei asimetrice – RSA;

folosind funcții hash - R-34.11.94, MD4/5/6, SHA-1/2. 80

Multe țări au propriile lor standarde naționale pentru algoritmii de criptare. În SUA se utilizează o versiune modificată algoritmul AES cu o lungime a cheii de 128-256 de biți, iar în Federația Rusă algoritmul semnături electronice R-34.10.2001 și blocați algoritmul criptografic R-28147.89 cu o cheie de 256 de biți. Unele elemente ale sistemelor criptografice naționale sunt interzise pentru export în afara țării, activitățile de dezvoltare a CIPF necesită licențiere.

Sisteme hardware de protecție criptografică

Hardware CIPF este dispozitive fizice, conținând software pentru criptarea, înregistrarea și transmiterea informațiilor. Dispozitivele de criptare pot fi realizate sub formă dispozitive personale, cum ar fi criptoare ruToken USB și unități flash IronKey, plăci de expansiune pt calculatoare personale, de specialitate comutatoare de rețeași routere, pe baza cărora este posibil să se construiască rețele de computere complet securizate.

Sistemele hardware de protecție a informațiilor criptografice sunt instalate rapid și funcționează cu acestea de mare viteză. Dezavantaje - mare, în comparație cu software și hardware-software CIPF, cost și oportunități limitate modernizare. Unitățile CIPF încorporate în hardware pot fi, de asemenea, clasificate ca hardware. diverse dispozitiveînregistrarea și transmiterea datelor în cazul în care este necesară criptarea și restricționarea accesului la informații. Astfel de dispozitive includ turometre auto, înregistrarea parametrilor vehiculelor, a unor tipuri de echipamente medicale etc. Pentru funcționarea completă a unor astfel de sisteme, este necesară activarea separată a modulului CIPF de către specialiștii furnizorului.

Sisteme software de protecție criptografică

Software-ul CIPF este unul special pachete software pentru criptarea datelor pe medii de stocare (hard și flash drive, carduri de memorie, CD/DVD) și atunci când sunt transmise prin Internet ( e-mailuri, fișiere în atașamente, chat-uri protejate etc.). Există destul de multe programe, inclusiv gratuite, de exemplu, DiskCryptor. Software-ul CIPF poate include, de asemenea, protejat rețele virtuale schimb de informații, lucru „pe deasupra internetului” (VPN), extensie Internet Protocolul HTTP cu suport pentru criptare HTTPS și SSL – un protocol de transfer de informații criptografice utilizat pe scară largă în sistemele de telefonie IP și aplicațiile de Internet.

Sistemele software de protecție a informațiilor criptografice sunt utilizate în principal pe Internet, pe computerele de acasă și în alte domenii în care cerințele pentru funcționalitatea și stabilitatea sistemului nu sunt foarte mari. Sau cum este cazul Internetului, atunci când trebuie să creați multe conexiuni sigure diferite în același timp.

Protecție criptografică software și hardware

Combine cele mai bune calități hardware și sisteme software CIPF. Acesta este cel mai fiabil și funcțional mod de a crea sisteme și rețele de date sigure. Sunt acceptate toate opțiunile de identificare a utilizatorului, atât hardware (unitate USB sau smart card), cât și „tradiționale” - login și parolă. Sistemele software și hardware de protecție a informațiilor criptografice acceptă toate algoritmi moderni criptare, au o gamă largă de funcții pentru crearea fluxului de documente securizat bazat pe semnături digitale, toate certificatele guvernamentale necesare. Instalarea CIPF este realizată de personal calificat pentru dezvoltatori.

Vizualizări postare: 294

Termenul „criptografie” provine din cuvintele grecești antice „ascuns” și „scrie”. Expresia exprimă scopul principal al criptografiei - protecția și păstrarea secretelor informațiilor transmise. Protecția informațiilor poate avea loc în diferite moduri. De exemplu, prin limitarea accesului fizic la date, ascunderea canalului de transmisie, crearea dificultăților fizice în conectarea la liniile de comunicație etc.

Scopul criptografiei

Spre deosebire de metodele tradiționale de scriere secretă, criptografia presupune accesibilitatea deplină a canalului de transmisie pentru atacatori și asigură confidențialitatea și autenticitatea informațiilor folosind algoritmi de criptare care fac informațiile inaccesibile celor din afară. Un sistem modern de protecție a informațiilor criptografice (CIPS) este un complex de computere software și hardware care asigură protecția informațiilor în funcție de următorii parametri principali.

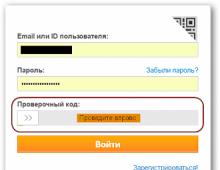

- Confidențialitate- imposibilitatea citirii informațiilor de către persoanele care nu au drepturi de acces corespunzătoare. Componenta principală a asigurării confidențialității în CIPF este cheia, care este o combinație alfanumerică unică pentru accesul utilizatorului la un anumit bloc CIPF.

- Integritate- imposibilitatea modificărilor neautorizate, cum ar fi editarea și ștergerea informațiilor. Pentru a face acest lucru, la informațiile originale se adaugă redundanță sub forma unei combinații de verificare, calculată folosind un algoritm criptografic și în funcție de cheie. Astfel, fără a cunoaște cheia, adăugarea sau modificarea informațiilor devine imposibilă.

- Autentificare- confirmarea autenticității informațiilor și a părților care le transmit și le primesc. Informațiile transmise prin canalele de comunicare trebuie să fie autentificate în mod unic prin conținut, momentul creării și transmiterii, sursă și destinatar. Trebuie amintit că sursa amenințărilor poate fi nu numai atacatorul, ci și părțile implicate în schimbul de informații cu o încredere reciprocă insuficientă. Pentru a preveni astfel de situații, CIPF folosește un sistem de marcaje temporale pentru a preveni trimiterea repetată sau inversă a informațiilor și modificarea ordinii acestora.

- Paternitatea- confirmarea și imposibilitatea de a refuza acțiunile efectuate de utilizatorul informațiilor. Cea mai comună metodă de autentificare este sistemul EDS format din doi algoritmi: pentru crearea unei semnături și pentru verificarea acesteia. Când lucrați intens cu ECC, se recomandă utilizarea centrelor de certificare software pentru a crea și gestiona semnăturile. Astfel de centre pot fi implementate ca instrument CIPF care este complet independent de structura internă. Ce înseamnă asta pentru organizație? Aceasta înseamnă că toate tranzacțiile sunt procesate de organizații independente certificate și falsificarea dreptului de autor este aproape imposibilă.

Algoritmi de criptare

În prezent, printre CIPF predomină algoritmii de criptare deschise care utilizează chei simetrice și asimetrice cu o lungime suficientă pentru a oferi complexitatea criptografică necesară. Cei mai des întâlniți algoritmi:

- chei simetrice - rusă R-28147.89, AES, DES, RC4;

- chei asimetrice - RSA;

- folosind funcții hash - R-34.11.94, MD4/5/6, SHA-1/2.

Multe țări au propriile standarde naționale În SUA, se utilizează un algoritm AES modificat cu o lungime a cheii de 128-256 de biți, iar în Federația Rusă, algoritmul de semnătură electronică R-34.10.2001 și algoritmul criptografic bloc R-. 28147.89 cu o cheie de 256 de biți. Unele elemente ale sistemelor criptografice naționale sunt interzise pentru export în afara țării, activitățile de dezvoltare a CIPF necesită licențiere.

Sisteme hardware de protecție criptografică

Hardware CIPF sunt dispozitive fizice care conțin software pentru criptarea, înregistrarea și transmiterea informațiilor. Dispozitivele de criptare pot fi realizate sub formă de dispozitive personale, cum ar fi criptoare ruToken USB și unități flash IronKey, carduri de expansiune pentru computere personale, switch-uri și routere de rețea specializate, pe baza cărora este posibilă construirea de rețele de computere complet securizate.

Hardware CIPF este instalat rapid și funcționează la viteză mare. Dezavantaje - ridicat, în comparație cu software și hardware-software CIPF, cost și capacități limitate de upgrade.

De asemenea, în categoria hardware sunt incluse unitățile CIPF încorporate în diferite dispozitive de înregistrare și transmitere a datelor care necesită criptare și restricție de acces la informații. Astfel de dispozitive includ tahometre de automobile care înregistrează parametrii vehiculului, unele tipuri de echipamente medicale etc. Pentru funcționarea completă a unor astfel de sisteme, este necesară activarea separată a modulului CIPF de către specialiștii furnizorului.

Sisteme software de protecție criptografică

Software CIPF este un pachet software special pentru criptarea datelor pe medii de stocare (hard și flash drive, carduri de memorie, CD/DVD) și atunci când sunt transmise prin Internet (e-mailuri, fișiere în atașamente, chat-uri securizate etc.). Există destul de multe programe, inclusiv gratuite, de exemplu, DiskCryptor. Software-ul CIPF include, de asemenea, rețele virtuale securizate de schimb de informații care operează „pe deasupra internetului” (VPN), o extensie a protocolului Internet HTTP cu suport pentru criptare HTTPS și SSL - un protocol de transfer de informații criptografice utilizat pe scară largă în sistemele de telefonie IP și aplicațiile Internet .

Sistemele software de protecție a informațiilor criptografice sunt utilizate în principal pe Internet, pe computerele de acasă și în alte domenii în care cerințele pentru funcționalitatea și stabilitatea sistemului nu sunt foarte mari. Sau cum este cazul Internetului, când trebuie să creați mai multe conexiuni sigure diferite în același timp.

Protecție criptografică software și hardware

Combină cele mai bune calități ale sistemelor CIPF hardware și software. Acesta este cel mai fiabil și funcțional mod de a crea sisteme și rețele de date sigure. Sunt acceptate toate opțiunile de identificare a utilizatorului, atât hardware (unitate USB sau smart card), cât și „tradiționale” - login și parolă. CIPF-urile software și hardware acceptă toți algoritmii moderni de criptare, au o gamă largă de funcții pentru crearea unui flux de documente securizat bazat pe semnături digitale și toate certificatele guvernamentale necesare. Instalarea CIPF este realizată de personal calificat pentru dezvoltatori.

Compania „CRYPTO-PRO”

Unul dintre liderii pieței criptografice rusești. Compania dezvoltă o gamă completă de programe pentru protejarea informațiilor folosind semnături digitale bazate pe algoritmi criptografici internaționali și ruși.

Programele companiei sunt utilizate în managementul documentelor electronice comerciale și organizatii guvernamentale, pentru depunerea contabilității și raportare fiscală, în diverse urbane și programe bugetare etc. Compania a emis peste 3 milioane de licențe pentru programul CryptoPRO CSP și 700 de licențe pentru centrele de certificare. Crypto-PRO oferă dezvoltatorilor interfețe pentru încorporarea elementelor de protecție criptografică în propriile lor și oferă o gamă completă de servicii de consultanță pentru crearea CIPF.

Furnizorul criptografic CryptoPro

La dezvoltarea CIPF CryptoPro CSP, am folosit sistemul încorporat sistem de operare Arhitectura criptografică Windows Furnizori de servicii criptografice. Arhitectura vă permite să conectați module independente suplimentare care implementează algoritmii de criptare necesari. Cu ajutorul modulelor care funcționează prin funcțiile CryptoAPI, protecția criptografică poate fi implementată atât de software, cât și de hardware CIPF.

Purtători de chei

Pot fi utilizate diferite tipuri de chei private:

- carduri inteligente și cititoare;

- încuietori electronice și cititoare cu care lucrează Dispozitive tactile Memorie;

- diverse chei USB și unități USB detașabile;

- fișiere registru de sistem Windows, Solaris, Linux.

Funcții criptoprovider

CIPF CryptoPro CSP este pe deplin certificat de FAPSI și poate fi utilizat pentru:

2. Confidențialitatea completă, autenticitatea și integritatea datelor prin criptare și protecție prin simulare conform standardele rusești criptare și protocol TLS.

3. Verificări și controale de integritate codul programului pentru a preveni modificarea și accesul neautorizat.

4. Crearea reglementărilor de protecție a sistemului.