Exemple de inginerie socială. Inginerie sociala. Ce fel de persoană este acest inginer social?

Cum este legată ingineria socială de fraudă? Ingineria socială ca mijloc de obținere a informațiilor interzise. Să ne uităm la ingineria socială din aceste două perspective. Poate ați observat că în perioadele economice, escrocii sunt întotdeauna deosebit de activi. În epoca noastră a tehnologiei, ei devin din ce în ce mai pregătiți și instruiți. Ele servesc psihologie, inginerie socială, tehnologie IT și multe altele. cunoștințe de specialitate care ajută la controlul acțiunilor oamenilor. Desigur, nu va fi suficient timp pentru a le studia toate trucurile, dar este totuși util să acordați atenție principiilor de bază ale trucurilor și tehnologiilor pe care le folosesc pentru a nu cădea în capcanele pe care le întinde.

Ce fel de oameni sunt cel mai probabil să devină? Cum să fii o victimă a oamenilor și a circumstanțelor? ? Ce zici de noi? Am scris deja despre asta și multe altele pe site-ul nostru. Acum să vorbim pe scurt despre o știință specială - cunoștințele din care sunt folosite de escrocii „avansați” - inginerii sociali.

Ce este ingineria socială?

Ingineria socială este o știință destul de tânără care include cunoștințe despre psihologia oamenilor și comportamentul lor în situații critice. Ingineria socială poate fi numită și „o pușculiță a erorilor umane”, deoarece această știință absoarbe tot ceea ce are legătură cu factorul uman și utilizarea acestuia.

O astfel de cunoaștere ne permite să prezicem opțiuni posibile comportamentul uman și designul diverse situatii pentru a provoca o anumită reacție. O reacție provocată de un escroc - un inginer social - conduce o persoană la acele acțiuni care au fost inițial scopul escrocului. Care ar putea fi scopul lui? Desigur, pentru a afla informații sau pentru a pătrunde pe teritoriul altcuiva sau pur și simplu pentru a-ți obține banii. În acest sens, inginerii sociali sunt numiți și hackeri sociali.

Ce fel de persoană este acest inginer social?

Inginer social, ce fel de persoană este aceasta? Această persoană are și folosește cu pricepere cunoștințele din ingineria socială. Acesta este un psiholog care ține cont de complexe, slăbiciuni, prejudecăți, obiceiuri, reflexe etc. al oamenilor.

Kevin Mitnick, care a fost un hacker social și acum consulta în probleme de securitate, a spus că este mult mai ușor să ademenești informatie necesara folosind trucuri decât inventând diverse programe pentru spargere.

Cum să te protejezi de „hackerii sociali”? Exemple de atacuri reușite.

Acest lucru poate fi foarte dificil, aproape imposibil, dacă nu știi nimic despre ei. Și, chiar cunoscându-le trucurile, poți să te îndrăgostești de momeală, pentru că sunt experți în reacțiile tale spontane, reflexe, automatisme și așa mai departe. Atenție!

Deci, recent, în ianuarie a acestui an, internetul a fost literalmente plin de următoarele știri:

Calculul hackerilor a fost simplu – destinatarii listei de corespondență urmau să îndeplinească cererea escrocilor în numele conducerii pentru a evita o mustrare din partea acestei conduceri. Și așa s-a întâmplat. Conform instrucțiunilor hackerilor sociali, angajații băncii ai băncii belgiene Crelan au efectuat acțiunile necesare pentru escroci fără verificări suplimentare. Mesaj de la hackeri e-mail conținea o solicitare de finalizare urgentă a tranzacției. Părea destul de credibil, deoarece criminalii foloseau copii ale siglelor companiei și domenii binecunoscute.

Psihologii au efectuat experimente similare înainte de situația cu banca belgiană. Deci, cercetătorii din Anglia au trimis mesaje angajaților unei mari corporații în numele administrator de sistem companiile lor. Mesajul conținea o solicitare de trimitere a parolelor în legătură cu o verificare programată a echipamentului. Rezultatul a fost trist – majoritatea angajaților (75%) au urmat instrucțiunile atacatorilor.

După cum putem vedea, acțiunile umane sunt destul de ușor de programat. Mai mult, oameni destul de inteligenți, educați și foarte inteligenți se pot îndrăgosti de escroci. Nu este nimic ciudat aici, având în vedere că există și alți oameni care studiază acțiunile, automatismele și reacțiile a tot felul de oameni diferiți. Inclusiv pe cei foarte deștepți.

ALT EXEMPLU

unu inginer social descrie cum a ajuns în locul cu acces închis folosind stereotipurile de gândire ale oamenilor. Securiștii sunt și ei oameni! Această persoană (un inginer social) a observat ce insigne aveau angajații companiei pe care o dorea, și-a făcut și el însuși aceeași, l-a imprimat pe un computer și a trecut prin versoîmpreună cu angajaţii unităţii.

Desigur, nu avea un cip pentru uși, dar a folosit metoda „trenului”. Esența sa este simplă. Când un grup de oameni se acumulează în fața ușii, aceasta nu se închide complet iar cei care merg în față țin ușa pentru cei care urmează. Politețe comună. La urma urmei, ei pot vedea din insignă că și acesta este un angajat. Securiștii văd o grămadă de oameni cu aceleași insigne și nu le acordă atenție atentie speciala. Și pe perete cu litere mari Nu există nici măcar un anunț, ci un afiș care avertizează că fiecare trebuie să treacă pe rând. Nu poți ține ușa pentru cineva care merge în spatele tău de dragul siguranței tuturor! Dar un grup de prieteni va face asta? Cine din această companie îi va spune unuia dintre oameni: „Te rog să ieși și să revii cu cheia (cipul) pentru că nu te cunosc.” Probabilitatea ca acest lucru să se întâmple este foarte mică. Dar așa trebuie să faci.

Așadar, se dovedește că angajații încalcă cerințele de securitate cu o consistență de invidiat, iar escrocii folosesc automatismele descrise mai sus cu aceeași consistență. Întotdeauna vor exista oameni care urmează exemplul escrocilor, indiferent cât de mult sunt avertizați și învățați. Inginerii sociali știu bine acest lucru și, prin urmare, nu-ți face griji prea mult cu privire la trucul să vină. Pur și simplu folosesc aceleași metode. La urma urmei, automatismele oamenilor nu se schimbă prea mult, de aceea sunt automatisme. Fii original. Nu gândi stereotip! Fiți întotdeauna atenți la mesajele neașteptate sau înfricoșătoare. Acordați atenție notificărilor de avertizare.

Cele mai utilizate tehnici de inginerie socială se bazează pe slăbiciunile umane precum mila, frica și dorința de a se îmbogăți rapid. Dacă vorbim despre milă, atunci hackerii folosesc cel mai mult această trăsătură a oamenilor căi diferite. De exemplu, ei trimit mesaje prin telefon sau prin intermediul rețelelor de socializare cerând ajutor în numele prietenilor sau rudelor dvs.

Metode ale inginerilor sociali / inginerii sociale

Toate metodele de inginerie socială se bazează pe factorul uman, adică pe caracteristicile psihicului oamenilor: cedarea în panică, reacția la fel în anumite circumstanțe, pierderea vigilenței, oboseala, empatizarea, experimentarea fricii și multe altele . De exemplu, vom oferi doar câteva tehnici, iar tu încercați să determinați singur ce caracteristică mentală a folosit inginerul social aici:

- Unul dintre intrigi ar putea fi așa: un prieten este plecat din oraș și nu se poate numi chiar acum - problema serioasa, am nevoie urgent de bani. Solicită trimiterea către cont sau număr card bancar. Chiar dacă nu toată lumea va reacționa pozitiv, ci doar un anumit procent de respondenți, hackerul știe că acest lucru se va întâmpla. Acest lucru nu-l deranjează, deoarece mesajele programate de el sunt transmise de aparat. Sunt cei care ajută urgent fără să verifice de unde provin aceste SMS-uri. La urma urmei, un prieten are probleme.. Și din cauza urgenței, mulți nu verifică sursa.

- Cu același calcul, în urmă cu ceva timp, multor femei au primit mesaje SMS de la fiul lor care avea probleme. El însuși, desigur, nu poate suna înapoi până când mama lui nu trimite bani pentru a rezolva această problemă. Și mamele l-au trimis, nimeni nu știe unde și cui. Fără a verifica nimic (cum a întrebat fiul meu).

- De asemenea, în numele prietenilor, aceștia fură informații personale și trimit linkuri rău intenționate cu comentarii. De exemplu: „hei, vrei să râzi? Urmați acest link și puteți asculta pe oricine vă interesează conversatie telefonica(sau corespondență prin SMS).” Sau ceva de genul, principalul lucru este că dați clic pe link.

- Există, de asemenea, o opțiune în arsenalul inginerilor sociali atunci când „lucrează” pentru cumpărător. Mulți utilizatori își pun articolele la vânzare, de exemplu pe Avito. Un astfel de „cumpărător” caută ceva mai scump (mașini, case etc.), contactează vânzătorul real și își declară dorința de a cumpăra articolul tău scump. Desigur, vânzătorul este mulțumit. Uau, cât de repede, nu am avut timp să arăt cum s-a vândut totul. El își calculează deja venitul în minte. Adevărat, cumpărătorul este trist să raporteze că va putea ridica articolul doar în două sau trei zile. Ei bine, pentru a nu vinde altcuiva acest articol valoros, el vă cere să elimine anunțul din Avito și, pentru a garanta, este gata să plătească jumătate sau chiar 75% din cost chiar astăzi. „Desigur!”, te gândești, „Cu plăcere! Lasă-l să plătească!” „Cumpărătorul” întreabă ce card ar putea folosi pentru a vă transfera bani. Și îi spui acestui străin toate detaliile cardului. Numai că în loc să-i câștigi banii, îți pierzi toate economiile. De asemenea, îți poate cere să-i spui codul care va fi trimis pe telefonul tău.

Dacă vorbim despre o astfel de trăsătură precum dorința de a rapid și fără efort deosebitîmbogățiți-vă, atunci acesta este un viciu pe care inginerii sociali îl pot folosi pentru o lungă perioadă de timp inventează și inventează. La urma urmei, oamenii înșiși caută aceste „aventuri” și chiar sunt gata să calce pe aceeași greblă. De aceea escrocii continuă să se prefacă: atunci marca faimoasa oferind cadouri nebunești; apoi o companie care promite reduceri tentante; apoi o bancă care se oferă să contracteze un împrumut cu o dobândă slabă; apoi un angajator care te va ajuta sa faci bani usor pe internet sau in alta parte... Numai ca, pentru a obtine ceva din asta, trebuie sa oferi mai intai detaliile cardului... La urma urmei, un nou angajator sau o banca buna ar trebui sa transfere bani la tine undeva... Au dat detaliile cardului unei persoane necunoscute, poti sa-ti ia adio de la continutul lui.

De ce trebuie să știi despre asta?

ÎN În ultima vreme interesul pentru ingineria socială devine foarte mare. Acest lucru este evident din popularitate a acestei cereriîn internet. Aceasta înseamnă că numărul de hackeri și cererea de programe de protecție împotriva atacurilor lor vor crește doar. Și nu numai hackerii, escrocii de orice fel folosesc metode de inginerie socială în propriile lor scopuri.

Pentru a fi informat și, prin urmare, înarmat, puteți citi literatura pe această temă:

Inginerie socială și hackeri sociali.” Maxim Kuznetsov, Igor Simdyanov.

Atenție! Nu te lăsa înșelat.

Ingineria socială folosește cunoștințele de psihologie și factori umani. Fii extrem de atent, hackerii sociali te cunosc foarte bine.

De asemenea, ar fi interesant de știut dacă știai despre ingineria socială și despre tehnicile viclene folosite de acei oameni care se află în spatele ei?

Cu stimă, website Dacă doriți să primiți articole noi, abonați-vă la newsletter-ul nostru.

(Vizitat de 6.277 de ori, 2 vizite astăzi)

Inginerie sociala– o metodă de a obține acces la informații confidențiale, parole, servicii bancare și alte date și sisteme protejate.

Infractorii cibernetici folosesc ingineria socială pentru a efectua atacuri direcționate (atacuri asupra infrastructurii companiilor sau agențiilor guvernamentale). Ei studiază cu atenție apărarea organizației în avans.

Publicarea acestui articol pe portalul www.. Nici editorii site-ului, nici autorul articolului nu sunt responsabili pentru utilizarea necorespunzătoare a informațiilor obținute din articol!

Inginerie sociala

Ingineria socială este considerată a fi cel mai periculos și mai distructiv tip de atac asupra organizațiilor. Dar, din păcate, la conferințe pe securitatea informatiei Această problemă nu primește practic nicio atenție.

În același timp, majoritatea cazurilor din segmentul de limbă rusă a internetului sunt date din surse și cărți străine. Nu spun că există puține astfel de cazuri pe RuNet, pur și simplu nu se vorbește despre ele dintr-un motiv oarecare. Am decis să îmi dau seama cât de periculoasă este cu adevărat ingineria socială și să estimez care ar putea fi consecințele utilizării sale în masă.

Ingineria socială în securitatea informațiilor și pentesting este de obicei asociată cu un atac țintit asupra unei anumite organizații. În această colecție de cazuri, vreau să analizez câteva exemple de utilizare a ingineriei sociale, când „atacuri” au fost efectuate în masă (fără discriminare) sau vizate în masă (pe organizații dintr-o anumită zonă).

Să definim conceptele astfel încât toată lumea să înțeleagă la ce mă refer. În articol voi folosi termenul „ingineria socială” în următorul sens: „un set de metode pentru atingerea unui scop bazat pe utilizarea slăbiciunilor umane”. Nu este întotdeauna ceva criminal, dar cu siguranță are o conotație negativă și este asociat cu fraudă, manipulare și altele asemenea. Dar tot felul de trucuri psihologice pentru a obține o reducere într-un magazin nu sunt inginerie socială.

În acest domeniu, voi acționa doar ca cercetător. Nu am creat niciun site sau fișier rău intenționat. Dacă cineva a primit un e-mail de la mine cu un link către un site, atunci acel site era în siguranță. Cel mai rău lucru care s-ar putea întâmpla acolo este că utilizatorul este urmărit de contorul Yandex.Metrica.

Exemple de inginerie socială

Probabil ați auzit despre spam cu „certificate de muncă finalizată” sau contracte cu troieni încorporați în ele. Nu veți surprinde contabilii cu astfel de e-mailuri. Sau ferestre pop-up cu „recomandări” pentru a descărca un plugin pentru vizionarea videoclipurilor - acest lucru este deja plictisitor. Am dezvoltat câteva scenarii mai puțin evidente și le-am prezentat aici ca teme de gândire. Sper că nu vor deveni un ghid de acțiune, ci, dimpotrivă, vor ajuta la ca Runetul să fie mai sigur.

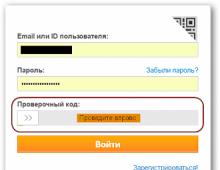

Expeditor verificat

Uneori, administratorii site-ului, printr-o supraveghere, nu permit filtrarea pentru câmpul „Nume” din formularul de înregistrare (de exemplu, atunci când se abonează la un buletin informativ sau când depun o cerere). În loc de nume, puteți introduce text (uneori kiloocteți de text) și un link către un site rău intenționat. În câmpul de e-mail, introduceți adresa victimei. După înregistrare, această persoană va primi o scrisoare de la serviciu: „Bună, dragă...”, iar apoi - textul și linkul nostru. Mesajul de la serviciu va fi în partea de jos.

Cum poate fi transformată aceasta într-o armă de distrugere în masă?

Elementar. Iată un caz din practica mea. În decembrie 2017, unul dintre motoarele de căutare a descoperit abilitatea de a trimite mesaje printr-un formular de rezervă de e-mail de conectare. Înainte să trimit un raport în cadrul programului de recompensă pentru erori, era posibil să trimiți 150 de mii de mesaje pe zi - trebuia doar să automatizezi puțin completarea formularului.

Acest truc vă permite să trimiteți e-mailuri frauduloase de la o adresă reală de asistență tehnică a site-ului web, cu toate semnături digitale, criptare și așa mai departe. Asta-i tot top parte se dovedește a fi scris de un atacator. Am primit și astfel de scrisori, nu doar de la companii mari precum booking.com sau paypal.com, ci și de la site-uri mai puțin cunoscute.

Și iată „tendința” lunii aprilie 2018.

E-mailuri de la Google Analytics

Vă voi spune despre un caz complet nou - din aprilie 2018. CU Mail Google Spam-ul Analytics a început să sosească la câteva dintre adresele mele. După ce am săpat puțin, am găsit modul în care este trimis.

Exemple de inginerie socială. Metoda expeditorului verificat

Exemple de inginerie socială. Metoda expeditorului verificat „Cum să aplici asta?” - Am crezut. Și iată ce mi-a venit în minte: un escroc poate face, de exemplu, un astfel de text.

Exemple de inginerie socială. Metoda expeditorului verificat

Exemple de inginerie socială. Metoda expeditorului verificat  Exemple de inginerie socială. Metoda expeditorului verificat

Exemple de inginerie socială. Metoda expeditorului verificat Această colecție de parole poate fi efectuată nu numai direcționat, ci și în masă, trebuie doar să automatizați ușor procesul de colectare a domeniilor; Google Analyticsși analizarea e-mailurilor de pe aceste site-uri.

Curiozitate

Această metodă de a determina o persoană să facă clic pe un link necesită o anumită pregătire. Se creează un site web fals al companiei nume unic, care atrage imediat atenția. Ei bine, de exemplu, SRL „ZagibaliVigibali”. Așteptăm ca motoarele de căutare să-l indexeze.

Acum găsim un motiv pentru a trimite felicitări în numele acestei companii. Destinatarii vor începe imediat să-l caute pe Google și vor găsi site-ul nostru web. Desigur, este mai bine să faceți felicitarea în sine neobișnuită, astfel încât destinatarii să nu introducă scrisoarea în dosarul de spam. După ce am făcut un mic test, am câștigat cu ușurință peste o mie de conversii.

Abonament fals la newsletter

Ce scrie acolo?

Pentru a atrage oamenii de pe un forum sau site cu comentarii deschise, nu trebuie să inventați texte tentante - doar postați o imagine. Alegeți ceva mai atractiv (un fel de meme) și strângeți-l astfel încât să fie imposibil să distingem textul. Curiozitatea îi determină invariabil pe utilizatori să facă clic pe o imagine. În cercetarea mea, am efectuat un experiment și am obținut aproximativ 10k tranziții în acest mod primitiv. Aceeași metodă rău intenționată a fost folosită cândva pentru a livra troieni prin LiveJournal.

Cum te numești?

A face un utilizator să deschidă un fișier sau chiar un document cu o macrocomandă nu este atât de dificil, chiar dacă mulți au auzit despre pericolele implicate. La corespondență în masă Chiar și doar cunoașterea numelui unei persoane crește serios șansele de succes.

De exemplu, putem trimite un e-mail cu textul „Este acest e-mail încă activ?” sau „Vă rugăm să scrieți adresa site-ului dvs.”. În cel puțin 10–20% din cazuri, răspunsul va conține numele expeditorului (acest lucru este mai frecvent în companii mari). Și după ceva timp scriem „Alena, salut. Ce este în neregulă cu site-ul dvs. (fotografie atașată)?” Sau „Boris, bună ziua. Nu pot să-mi dau seama lista de prețuri. Am nevoie de poziția 24. Atașez prețul.” Ei bine, în lista de prețuri există o frază banală „Pentru a vizualiza conținutul, activați macrocomenzi...”, cu toate consecințele care decurg.

În general, mesajele adresate personal sunt deschise și procesate cu un ordin de mărime mai des.

Inteligența de masă

Acest scenariu nu este atât un atac, cât o pregătire pentru el. Să presupunem că vrem să aflăm numele unui angajat important - de exemplu, un contabil sau șeful serviciului de securitate. Acest lucru este ușor de făcut dacă îi trimiteți unuia dintre angajații care ar putea avea aceste informații o scrisoare cu următorul conținut: „Vă rog să-mi spuneți al doilea nume al directorului și programul de lucru al biroului. Trebuie să trimitem un curier.”

Cerem ore de lucru pentru a ne acoperi ochii, dar a cere un al doilea nume este un truc care ne permite să nu dezvăluim faptul că nu ne cunoaștem numele și prenumele. Cel mai probabil, ambele vor fi incluse în răspunsul victimei: numele complet este cel mai adesea scris în întregime. În cursul cercetărilor mele, am reușit să adun numele a peste două mii de directori în acest fel.

Dacă trebuie să aflați e-mailul șefului dvs., puteți scrie în siguranță secretarei: „Bună. Nu am mai vorbit cu Andrey Borisovich de mult timp, mai funcționează adresa lui? Și apoi nu am primit un răspuns de la el. Roman Ghenadievici”. Secretara vede un e-mail alcătuit pe baza numelui real al directorului și care conține site-ul companiei și oferă adresa reală Andrei Borisovici.

Fiecare organizație mare sau chiar mică are deficiențe în securitatea informațiilor. Chiar dacă toate computerele companiei au cele mai bune software, parolele tuturor angajaților sunt cele mai complexe, iar toate computerele sunt monitorizate de cei mai inteligenți administratori - puteți găsi totuși un punct slab. Iar unul dintre cele mai importante „puncte slabe” sunt oamenii care lucrează în companie și la care au acces sisteme informaticeși sunt într-o măsură mai mare sau mai mică un purtător de informații despre organizație. Oamenii care plănuiesc să fure informații sau, cu alte cuvinte, hackerii, beneficiază de factorul uman. Și ei încearcă pe oameni diferite căi influențe numite inginerie socială. Voi încerca să vorbesc despre asta astăzi în articol și despre pericolul pentru care îl reprezintă utilizatori obișnuiți, și pentru organizații.

Să înțelegem mai întâi ce este ingineria socială - este un termen folosit de crackeri și hackeri pentru a însemna acces neautorizat la informații, dar complet opus piratarii unei denumiri de software. Scopul nu este de a pirata, ci de a păcăli oamenii, astfel încât ei înșiși să dea parole sau alte informații care pot ajuta ulterior hackerii să încalce securitatea sistemului. Acest tip de fraudă presupune apelarea telefonică a unei organizații și identificarea acelor angajați care dețin informațiile necesare, iar apoi apelarea administratorului identificat de la un angajat inexistent care ar avea probleme la accesarea sistemului.

Inginerie sociala este direct legată de psihologie, dar se dezvoltă ca parte separată a acesteia. În zilele noastre, abordarea inginerească este folosită foarte des, în special pentru munca nedetectată a unui hoț de a sustrage documente. Această metodă este folosită pentru a antrena spioni și agenți secreti pentru penetrarea secretă fără a lăsa urme.

O persoană este capabilă să gândească, să raționeze, să ajungă la o concluzie sau alta, dar concluziile s-ar putea să nu se dovedească întotdeauna reale, proprii și să nu fie impuse din exterior, așa cum este nevoie de altcineva. Dar cel mai interesant lucru și principalul lucru care îi ajută pe escroci este că o persoană poate să nu observe că concluziile sale sunt false. Până în ultima clipă poate crede că a decis totul singur. Este această caracteristică pe care o folosesc oamenii care practică ingineria socială.

Scopul ingineriei sociale este furtul de informații. Oamenii care fac acest lucru încearcă să fure informații fără o atenție nejustificată și apoi le folosesc la propria discreție: vând sau șantajează proprietarul inițial. Potrivit statisticilor, de foarte multe ori se dovedește că astfel de trucuri apar la solicitarea unei companii concurente.

Acum să ne uităm la modalități de inginerie socială.

Refuzul uman al serviciului (HDoS)

Esența acestui atac este de a forța în liniște o persoană să nu reacționeze la anumite situații.

De exemplu, simularea unui atac asupra unui port servește ca o manevră de diversiune. Administratorul de sistem este distras de erori, iar în acest moment pătrunde cu ușurință în server și preia informațiile de care au nevoie. Dar administratorul poate fi sigur că nu pot exista erori pe acest port, iar apoi pătrunderea hackerului va fi observată instantaneu. Scopul acestei metode este că atacatorul trebuie să cunoască psihologia și nivelul de cunoștințe ale administratorului de sistem. Fără aceste cunoștințe, pătrunderea în server nu este posibilă.

Metoda apelului.

Această metodă înseamnă apel telefonic așa-numita „victimă”. Escrocul cheamă victima folosind atât un discurs corect, cât și corect din punct de vedere psihologic întrebări puse o induce in eroare si afla toate informatiile necesare.

De exemplu: un escroc sună și spune că, la solicitarea administratorului, verifică funcționalitatea sistemului de securitate. Apoi cere o parolă și un nume de utilizator, iar după aceea toate informațiile de care are nevoie sunt în buzunar.

Contact vizual.

Cel mai calea grea. Doar oamenii pregătiți profesional pot face față. Ideea acestei metode este că trebuie să găsiți o abordare a victimei. Odată ce a fost găsită o abordare, va fi posibil să o folosești pentru a-i face pe plac victimei și pentru a-i câștiga încrederea. Și după aceasta, victima însăși va prezenta toate informațiile necesare și i se va părea că nu spune nimic important. Doar un profesionist poate face asta.

E-mail.

Aceasta este cea mai comună modalitate prin care hackerii pot extrage informații. În cele mai multe cazuri, hackerii trimit o scrisoare victimei de la cineva pe care se presupune că o cunoaște. Cel mai dificil lucru la această metodă este să copiați maniera și stilul de scriere al acestui prieten. Dacă victima crede în înșelăciune, atunci de aici puteți extrage deja toate informațiile de care ar putea avea nevoie hackerul.