Criptarea datelor de pe un card de memorie în Android. Cum să criptați datele pe dispozitivul dvs. Android

Orice gadget mobil poate fi pierdut, abandonat, uitat sau pur și simplu furat. Orice informații stocate pe acesta într-o formă neprotejată pot fi citite și utilizate împotriva dvs. Și cel mai mult metoda eficienta protecția informațiilor - . În acest articol vom vorbi despre caracteristicile implementării unui sistem de criptare a datelor în noile versiuni de Android și, de asemenea, vom discuta despre instrumente care vă permit să implementați criptarea selectivă a directoarelor individuale.

Introducere

Android se bazează pe Nucleul Linux, care, la rândul său, include o serie de mecanisme care implementează criptarea unei game largi de entități. Pentru criptoprotecția discurilor și a partițiilor, este furnizat un sistem numit dm-crypt - un fel de criptofiltru prin care puteți trece toate cererile către un disc sau partiție și puteți obține criptarea datelor din mers.

Programatorii Google au învățat Android să folosească dm-crypt, începând cu versiunea 3.0 a Honeycomb, unde a apărut o opțiune care vă permite să activați rapid criptarea și să setați un cod PIN pentru accesarea datelor. Din perspectiva utilizatorului, totul pare foarte simplu și fără probleme: conectați telefonul la încărcător, așteptați până când este complet încărcat și apăsați butonul prețios. Sistemul a început să cripteze datele existente. Totul pare mult mai interesant din interior.

Abordarea specială a Android

În orice distribuție Linux dm-crypt este gestionat de utilitarul cryptsetup, care creează un volum criptat conform standardului LUKS, care poate fi accesat folosind instrumente de la terți din Windows sau OS X. De obicei, cryptsetup este lansat în etapa de inițializare a sistemului de operare din imaginea initramfs de pornire și conectează dm-crypt la unitate disc, care se montează apoi.

În Android, totul se întâmplă diferit. Datorită cerinței de a licenția toate componentele de deasupra nucleului folosind o licență compatibilă Apache, cryptsetup, distribuit sub GPL2, nu este inclus cu Android. În schimb, se folosește modulul cryptfs dezvoltat de la zero pentru managerul de volum local vold (a nu se confunda cu instrumentele native Linux: vold și cryptfs, acestea sunt dezvoltări complet diferite).

De Android implicit folosește cryptfs pentru a cripta datele utilizatorului, setările și aplicațiile (directorul /data). Trebuie să funcționeze mai departe stadiu timpuriuîncărcarea sistemului de operare înainte de lansare mediu graficȘi aplicatii de baza, astfel încât componentele de nivel superior ale sistemului să poată aduce sistemul în starea dorită, citind setările și extragând datele necesare din cache.

ÎN mod automat acest lucru este imposibil de făcut, deoarece sistemul trebuie să solicite utilizatorului o parolă pentru decriptare, care necesită lansarea mediului grafic și, la rândul său, nu poate fi lansat fără conectarea directorului /data, care nu poate fi conectat fără o parolă. Pentru a ieși din această situație, Android a folosit un truc neobișnuit, forțând sistemul de operare să pornească „de două ori”. Primul start sistem minim apare înainte ca cryptfs să înceapă să solicite o parolă de decriptare cu un sistem de fișiere temporar conectat la /data, după care sistemul se oprește în esență, se montează partiția criptată /data și se lansează versiunea finală a sistemului de operare.

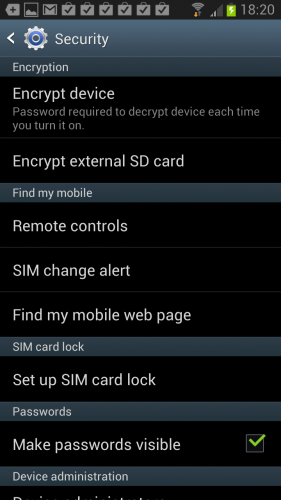

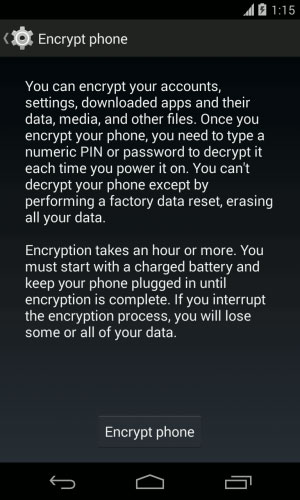

Activați criptarea

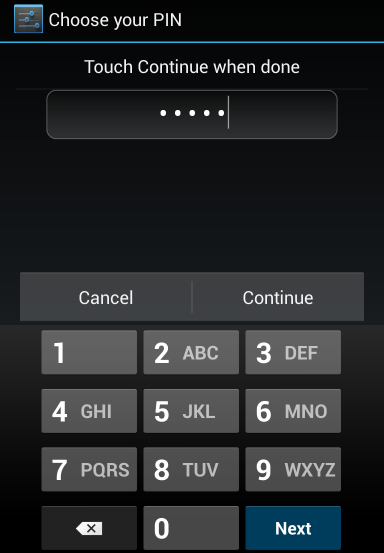

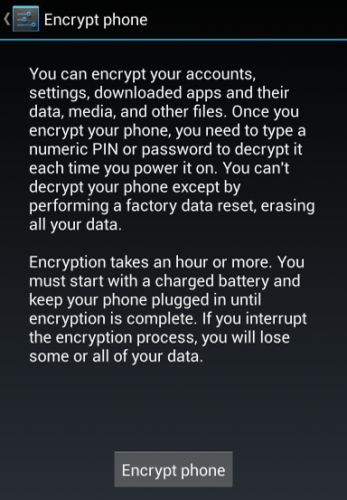

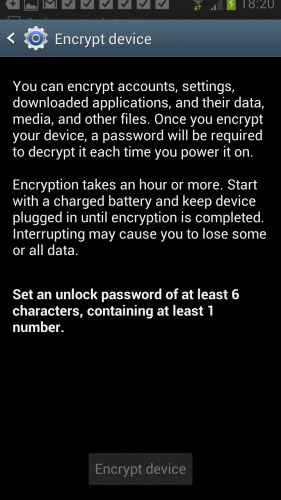

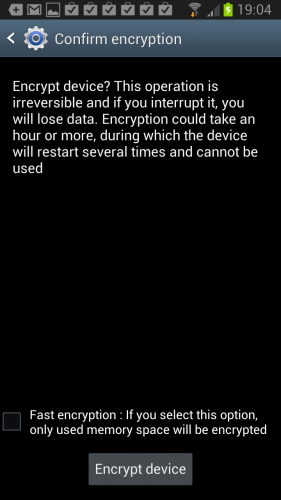

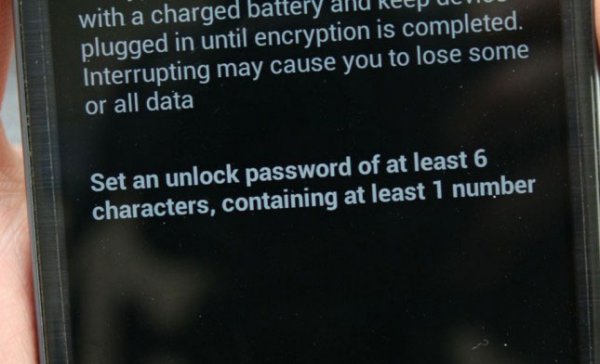

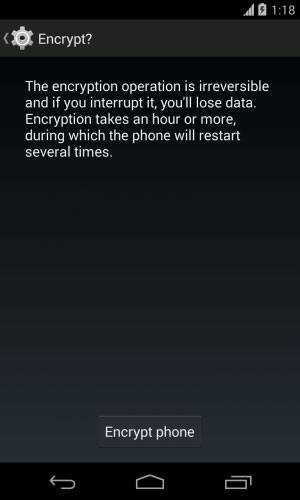

Criptarea datelor în Android este activată folosind meniul „Setări -> Securitate -> Criptare date”. În acest caz, smartphone-ul trebuie să fie complet încărcat și conectat la încărcător, iar metoda de deblocare trebuie să fie un cod PIN sau o parolă (Setări -> Securitate -> Blocare ecran -> Cod PIN), care trebuie introdus înainte de a începe criptarea Operațiune. Smartphone-ul vă va avertiza că operațiunea va dura aproximativ o oră, timp în care dispozitivul va fi repornit de mai multe ori.

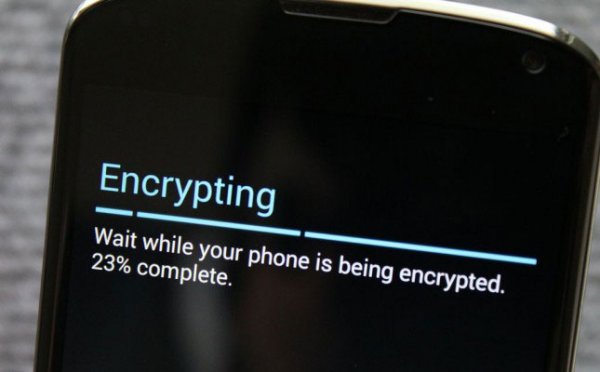

Ceea ce se întâmplă în continuare este exact ceea ce este descris în secțiunea anterioară. Smartphone-ul va porni versiunea minimă a sistemului cu un sistem de fișiere temporar conectat la punctul /data și va începe să cripteze datele, afișând progresul operațiunii pe ecran. Criptarea în sine are loc după cum urmează:

- vold/cryptfs generează mai întâi o cheie principală de 128 de biți bazată pe date aleatorii din /dev/urandom și, folosind această cheie, mapează partiția care conține directorul /data într-un nou dispozitiv cripto virtual, scrierea în care va cripta automat datele folosind cheia principală, iar citirea duce la decriptare.

- Cheia principală este criptată cu PIN-ul utilizatorului și plasată la capătul partiției. De acum înainte, la pornire, sistemul va cere utilizatorului un cod PIN, va citi cheia principală criptată din partiție, o va decripta folosind codul PIN și va conecta partiția criptată/de date.

- Pentru a cripta datele aflate deja pe partiție, sistemul citește secvențial blocuri de date din partiție și le scrie pe dispozitivul cripto, astfel încât, în esență, are loc o operație secvențială „citește blocul -> criptează -> scrie înapoi” până când întreaga secțiune, cu excepția ultimilor 16 KB, care stochează cheia principală.

- La sfârșitul operațiunii, smartphone-ul repornește și când următorul boot sistemul cere un cod PIN pentru a decripta datele.

În cazul unității Galaxy Nexus de 16 GB, toate aceste operațiuni durează aproximativ 30 de minute și, cel mai important, sunt complet automatizate, astfel încât chiar și un copil se poate ocupa de criptare.

O singură parolă pentru deblocare și decriptare?

Pentru a face viața mai ușoară utilizatorilor, Google a decis să folosească aceeași parolă pentru deblocarea și decriptarea datelor, ceea ce are ca rezultat o imagine destul de contradictorie. Pe de o parte, parola de decriptare trebuie să fie lungă și complexă, deoarece un atacator o poate ghici în afara smartphone-ului prin simpla eliminare a unei imagini a partiției. Parola de deblocare, pe de altă parte, poate fi lăsată foarte simplă, deoarece după mai multe încercări nereușite Android va bloca ecranul definitiv, obligându-vă să introduceți parola Google.

Ca urmare, trebuie să alegeți între comoditatea deblocării și securitatea datelor criptate (nu considerăm controlul feței ca un mijloc de protecție). Din fericire, dacă telefonul este rootat, parola de decriptare poate fi specificată manual folosind clientul consolei vold. O poți face astfel:

De acum înainte, parolele de deblocare și de decriptare vor fi diferite, dar vor redeveni aceleași dacă modificați parola de deblocare (codul PIN). Pentru a nu te urca în consolă, poți folosi unul dintre interfețe grafice, de exemplu EncPassChanger.

Rollback și compatibilitate cu firmware-ul

Din păcate, din anumite motive Motive pentru Android nu vă permite să reveniți la o partiție necriptată. Prin urmare, dacă datele au fost deja criptate, acestea vor rămâne exact așa până când se efectuează resetarea la setările din fabrică ( ștergere completă) - o operație care reformatează partiția care conține directorul /data o va transforma automat într-una necriptată.

Dar aici poate apărea întrebarea: „Ce se întâmplă dacă actualizez Android sau instalez firmware personalizat?” În acest caz, totul depinde de metoda de instalare. În majoritatea cazurilor, la actualizarea firmware-ului sau la instalarea unui firmware alternativ de aproximativ aceeași versiune (de exemplu, înlocuirea CyanogenMod 10.1 cu Paranoid Android 3 sau MIUI 5), nu este necesară ștergerea. Înseamnă că firmware-ul instalat atunci când încercați să montați partiția /data, va „realiza” că are de-a face cu o partiție criptată, vă va cere o parolă și va decripta cu calm datele.

Dacă instalarea necesită o ștergere completă, care este de obicei necesară atunci când faceți upgrade la versiuni noi de Android, atunci situația de aici este și mai simplă. În timpul ștergerii, partiția /data va fi reformatată și va deveni automat necriptată. Principalul lucru este să faceți o copie de rezervă înainte de actualizare folosind titan Backup sau Carbon.

card SD

Google și-a exprimat de multă vreme poziția cu privire la un card de memorie ca un gunk dump, care prin definiție nu poate conține date confidențiale și, chiar dacă are, nu are sens să îl cripteze, deoarece utilizatorul poate decide să introducă cardul într-un alt telefon. Prin urmare, nu există modalități standard de a cripta un card de memorie în Android și pentru a obține o astfel de funcționalitate, va trebui să utilizați software terță parte.

Printre criptare software terță parte Avem de ales dintre trei clase de aplicații diferite:

- Un lucru în sine. O aplicație care poate crea și deschide containere cripto, dar nu permite conectarea acestora la sistemul de fișiere. Un fel de manager de fișiere cu suport pentru volume criptate. Lucrul este de puțin folos, deoarece este potrivit doar pentru ținerea unui jurnal și a notelor.

- PseudoFS. În nuclee Linux de multe stocuri și firmware alternativ există suport pentru driverul sistemului de fișiere pentru spațiul utilizatorului FUSE, pe baza căruia au fost dezvoltate simultan mai multe sisteme de fișiere de criptare. Unul dintre ele este EncFS. Pe Android este disponibil sub forma aplicațiilor Cryptonite, Encdroid și altele. Un astfel de software vă permite să criptați orice director, astfel încât absolut toate aplicațiile să aibă acces la el.

- Bazat pe dm-crypt. Ele sunt similare ca funcționalitate și implementare cu cele anterioare, dar folosesc dm-crypt nativ pentru criptare. LUKS Manager este cel mai bun reprezentant al acestei clase de software. Vă permite să creați un fișier imagine pe un card de memorie, care poate fi conectat la orice director în orice moment pentru a accesa date. Același lucru se poate face din Linux folosind cryptsetup sau din Windows folosind FreeOTFE.

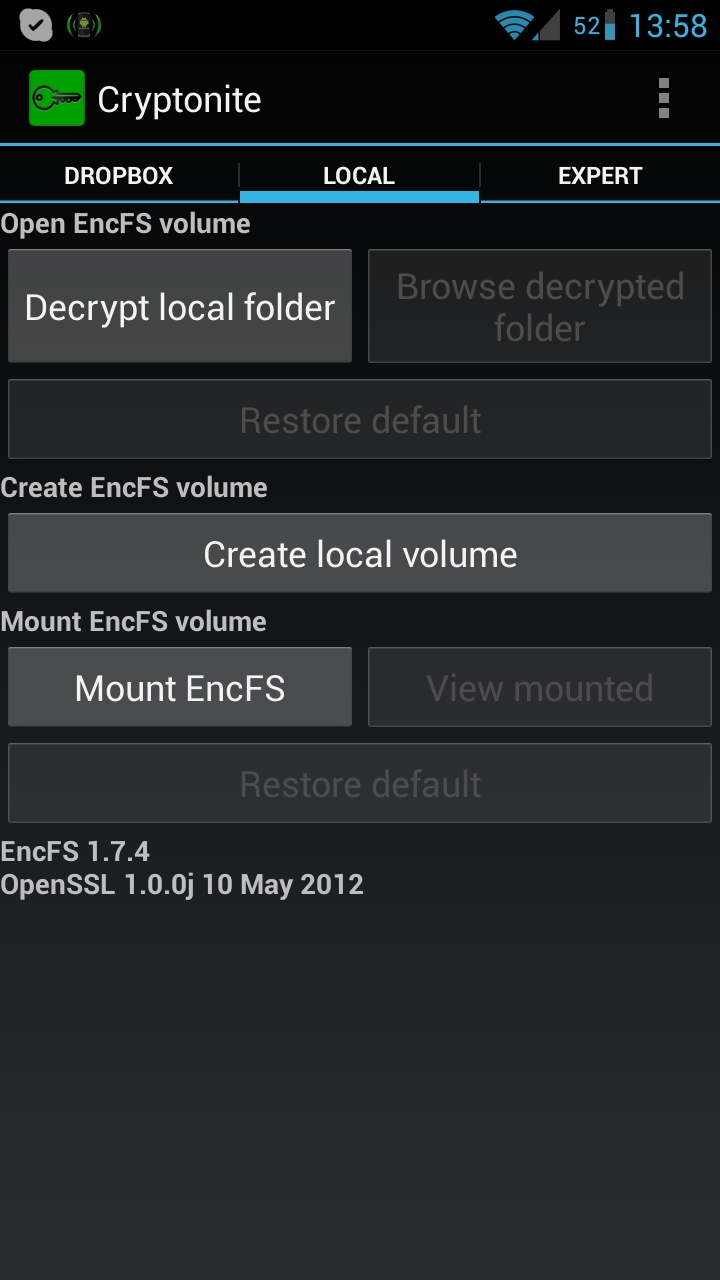

Criptonit

Cryptonite este un înveliș în jurul sistemului de fișiere de criptare EncFS și vă permite să creați și să vizualizați volume criptate pe un card de stocare și în interiorul Dropbox, precum și să montați volume în directoarele cardurilor de stocare, astfel încât acestea să fie vizibile pentru toate aplicațiile. Ne interesează în primul rând acest din urmă caz de utilizare ca fiind singurul acceptabil pentru utilizarea de zi cu zi, dar necesită drepturi root, precum și prezența suportului FUSE în nucleu.

Utilizarea Cryptonite în această calitate este destul de simplă, totuși, pentru a evita confuzia, să înțelegem principiile funcționării sale. Aplicația se bazează pe un instrument bine cunoscut utilizatorilor Linux numit EncFS. În esență, acesta este un utilitar care vă permite să mapați un director la altul, astfel încât ceea ce este scris în al doilea director să ajungă automat în primul sub formă criptată, iar atunci când este citit, este decriptat în consecință. În timp ce afișajul este pornit, există acces la date, dar de îndată ce îl opriți, conținutul celui de-al doilea director va dispărea și va rămâne doar primul, al cărui conținut este complet criptat.

Din acest motiv, Cryptonite necesită două directoare: primul - pentru stocarea datelor criptate și al doilea - un director gol în care conținutul primului va fi afișat sub formă decriptată. Pentru simplitate, să le numim criptă și decriptare. Creați aceste două directoare pe cardul de memorie folosind oricare manager de fișiere. Lansați Cryptonite, accesați „Setări -> Punct de montare” și selectați directorul de decriptare. Acum va fi întotdeauna folosit ca punct de acces la datele criptate. Ne întoarcem, mergem la fila LOCAL și facem clic pe butonul „Creează volum local” pentru a inițializa directorul criptat. Selectați directorul criptat și introduceți parola. Acum nu mai rămâne decât să revenim la ecranul principalși faceți clic pe butonul „Montați EncFS” (și introduceți din nou parola). De acum înainte, tot ce copiați în directorul de decriptare va ajunge automat în directorul de criptare în formă criptată, iar după dezactivarea decriptării, nimeni nu va putea citi conținutul acestuia (puteți verifica prin copierea mai multor fișiere pentru a decripta, apoi vizualizarea conținutului criptei).

Apropo, puteți organiza criptarea datelor în Dropbox în același mod. Cryptonite vă permite să faceți acest lucru din cutie, dar în acest caz, accesul la date poate fi obținut doar prin intermediul aplicației în sine, adică pentru orice operațiuni pe date criptate, va trebui să lansați Cryptonite și să efectuați toate acțiunile prin managerul său de fișiere încorporat. Dropbox pentru Android în sine, desigur, se comportă la fel, dar cel puțin așa a făcut-o deschideți API, pe care alte aplicații le pot folosi, dar aici doar acces manual.

Pentru a ocoli această problemă, puteți instala serviciul Dropsync, care rulează în fundal și sincronizează periodic conținutul directoarelor selectate cu Dropbox. Este suficient să îl configurați pentru a sincroniza directorul de criptare (dar nu și decriptarea), iar datele criptate vor merge automat în Dropbox. Pentru a accesa datele de la frate mai mare, puteți utiliza versiunea Linux sau Windows a EncFS. Doar leneșii nu au scris despre cum să le folosească.

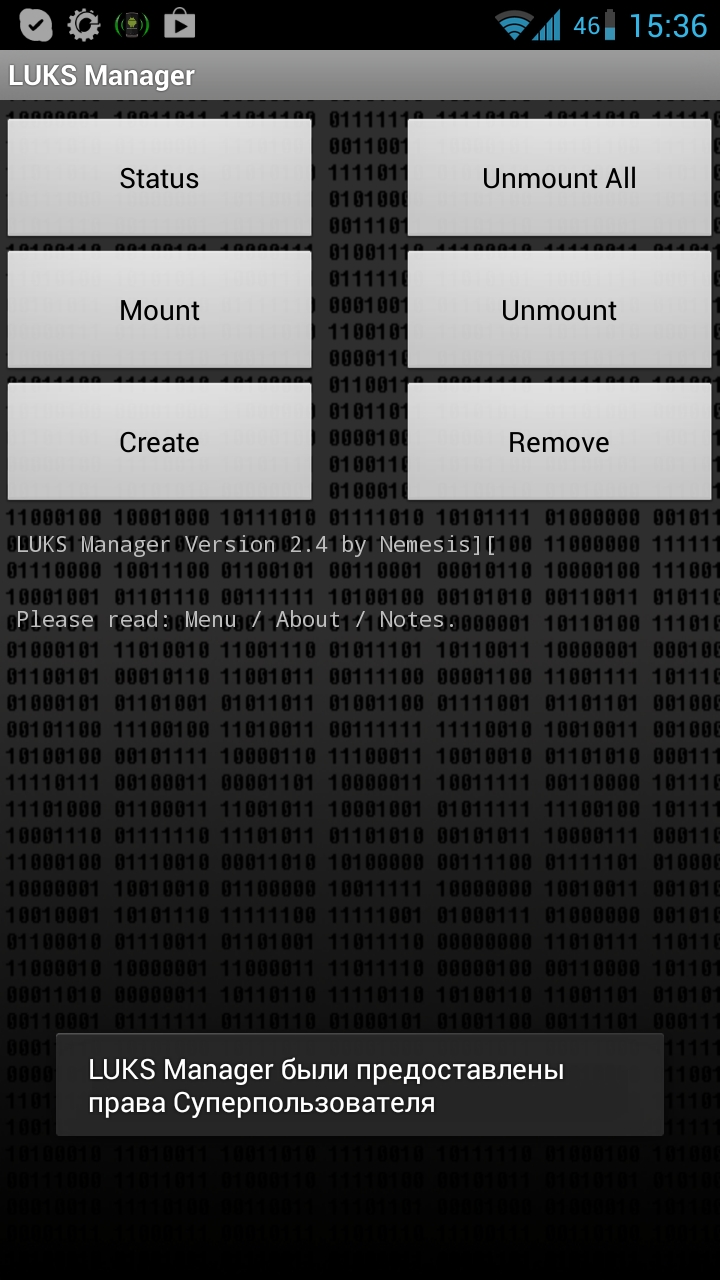

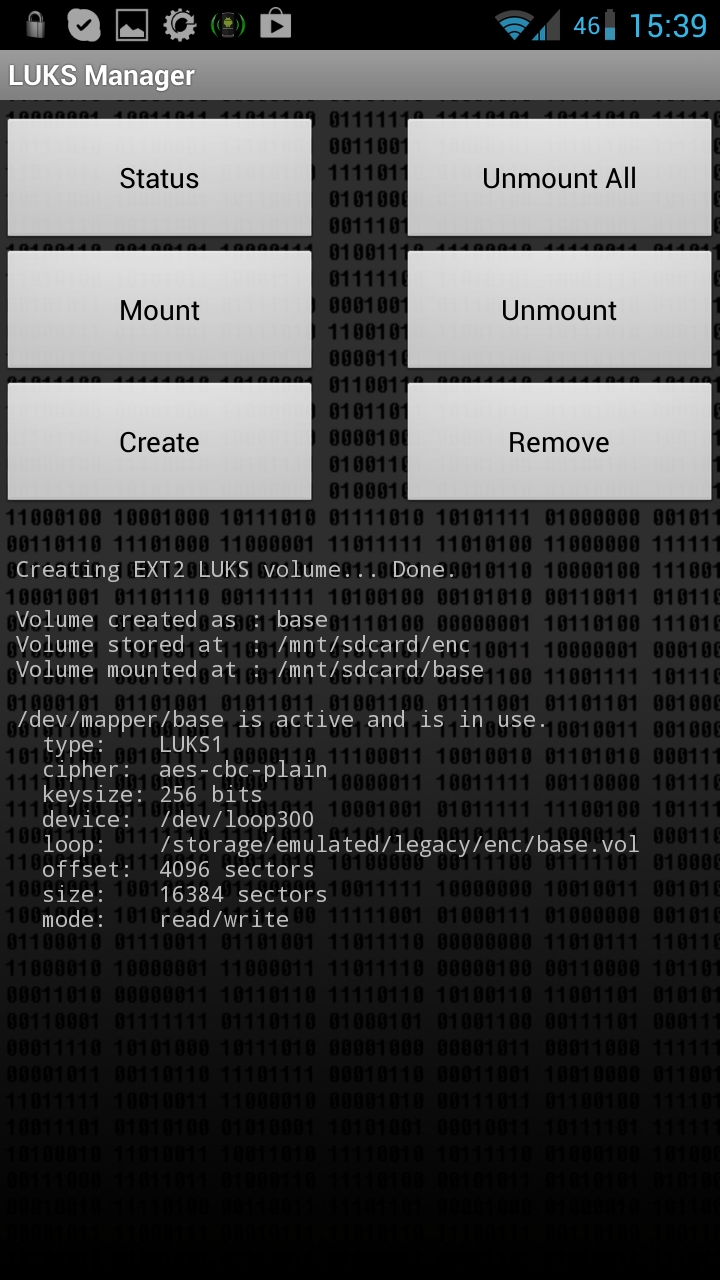

Manager LUKS

A doua aplicație de pe lista noastră este LUKS Manager, o aplicație în esență similară în funcționalitate, care utilizează dm-crypt în loc de EncFS și imagini binare criptate în loc de directoare. CU punct practic Dintr-o perspectivă, această opțiune este mai bună decât cea anterioară, deoarece imaginile criptate cu ea pot fi vizualizate sau modificate în aproape orice sistem de operare, inclusiv Linux, Windows și OS X. Dezavantajul este că este incomod de utilizat pentru criptarea fișierelor în Dropbox , deoarece Dropbox- clientul va trebui să sincronizeze întreaga imagine de fiecare dată, care poate fi foarte mare, spre deosebire de fişiere separate, așa cum este cazul cu EncFS.

Pentru funcţionare corectă LUKS Manager necesită un nucleu cu suport pentru dm-crypt și loopback, dar dacă primul este disponibil chiar și în Kernel-urile Android 2.3, apoi al doilea nu este disponibil în toate nucleele stoc. Prin urmare, cel mai probabil veți avea nevoie de un firmware cu un nucleu alternativ, cum ar fi CyanogenMod, AOKP sau MIUI.

Altfel totul este simplu. Interfața programului constă din doar șase butoane: Stare, Demontează tot, Montare, Demontează, Creare și Eliminare. Pentru a crea o nouă imagine și a o accesa, faceți clic pe „Creare”, selectați directorul de montat, măriți și specificați parola și sistemul de fișiere (FAT32 pentru compatibilitate Windows sau ext2 pentru Linux). Mai multe imagini pot exista și pot fi conectate pe cardul de memorie în același timp, care pot fi dezactivate folosind butoanele „Unmount” sau șterse folosind „Remove”.

Nu este nimic complicat în gestionarea aplicației, voi spune doar că pachetul cu LUKS Manager include și o versiune a utilitarului cryptsetup compilată pentru Android, care poate fi folosită pentru controlul manual și conectarea imaginilor.

Alte utilizări

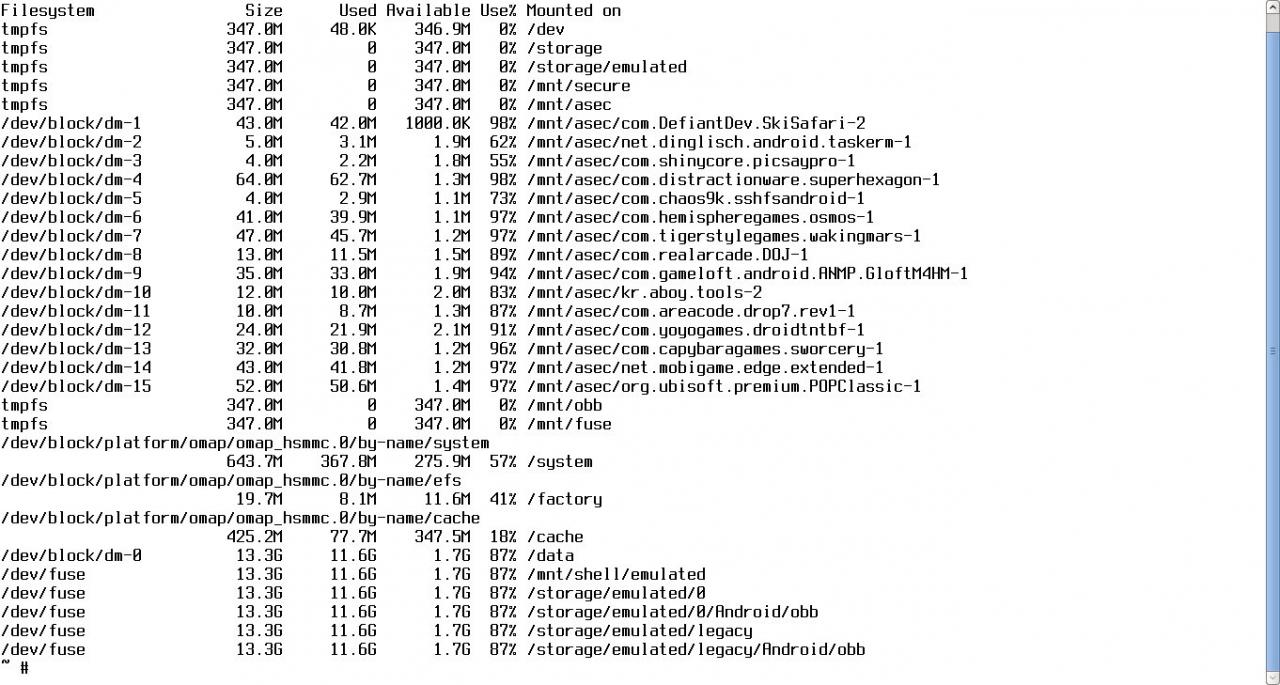

Dm-crypt și cryptfs sunt folosite în Android nu numai pentru a proteja directorul /data de priviri indiscrete. Cu ajutorul lor, destul de ciudat, aici este implementat un sistem de instalare a aplicațiilor pe un card de memorie. Se bazează pe ideea de imagini criptate, câte una pentru fiecare aplicație instalată. Acest lucru se face pentru a proteja datele confidențiale eventual stocate de aplicație de alte aplicații care au acces complet la cardul SD pentru citire, precum și de la cei care intră în posesia cardului SD.

Lansând un terminal și rulând comanda df, puteți vedea singur cum este implementat acest lucru. Captura de ecran „Galaxy Nexus și df” arată rezultatul acestei comenzi pe smartphone-ul meu. Este clar că, pe lângă dispozitivul pseudo-cripto /dev/block/dm–0, care este conectat la directorul /data și este responsabil pentru criptarea datelor de pe smartphone, există încă 15 dispozitive similare conectate la directoare diferiteîn interiorul /mnt/asec. Acestea sunt aplicațiile instalate pe cardul de memorie. Aplicațiile în sine sunt stocate în imagini criptate în directorul .asec de pe cardul de memorie, iar cheile de criptare sunt stocate în memoria principală a smartphone-ului.

De asemenea, puteți observa că există și un pseudo-dispozitiv /dev/fuse, conectat la /storage/emulated/legacy, precum și alte directoare. Acesta nu este altceva decât un „emulator” al unui card de memorie, implementat folosind driverul FUSE descris mai devreme (Galaxy Nexus în sine nu acceptă carduri de memorie). În esență, aceasta este o simplă oglindire a directorului /storage/emulated/legacy în /data/media/0. În acest caz, directorul /sdcard este o legătură către /storage/emulated/legacy. Prin rularea comenzii ps, veți observa că oglindirea este implementată folosind aplicația /system/bin/sdcard, care folosește FUSE ca bază. De fapt, aceasta este o implementare alternativă a unionfs, familiară tuturor utilizatorilor Linux.

AVERTIZARE

Modulul dm-crypt nu poate fi utilizat pentru a cripta partițiile cu Sistemul de fișiere YAFFS, deoarece acesta din urmă folosește operațiuni de nivel scăzut atunci când accesează memoria NAND.

concluzii

După cum puteți vedea, obținerea de criptare a datelor de înaltă calitate în Android este foarte simplă și, în cele mai multe cazuri, nici nu trebuie să instalați software suplimentar. Singura limitare este necesitatea de a avea un smartphone Bazat pe Android 4.0 și mai sus, dar din moment ce tot ce era înainte de 4.0 este destul de greu de numit un sistem de operare, nu există nicio problemă specială aici :).

INFO

Detalii de implementare sistem standard Criptare Android pentru paranoici: AES pe 128 de biți în modul CBC și ESSIV: SHA–256. Cheia principală este criptată cu o altă cheie AES de 128 de biți obținută de la Parolă de utilizator folosind 2000 de iterații folosind standardul PBKDF2 cu 128 de biți de sare aleatorie.

Ultima actualizare până la 18 noiembrie 2016.

Scurt: Dacă utilizați o cheie grafică pentru a vă accesa telefonul, atunci 99% din timp este suficient pentru a vă asigura că nimeni nu poate accesa informațiile de pe telefon fără știrea dvs. Dacă datele de pe telefonul dvs. sunt foarte sensibile, atunci ar trebui să utilizați funcția de criptare completă încorporată a telefonului.

Astăzi, aproape toate smartphone-urile au devenit purtătoare de date personale sau corporative importante. De asemenea, prin telefonul proprietarului, puteți accesa cu ușurință conturile acestuia, precum Gmail, DropBox, FaceBook și chiar servicii corporatiste. Prin urmare, într-o măsură sau alta, merită să vă faceți griji cu privire la confidențialitatea și utilizarea acestor date mijloace speciale pentru a vă proteja telefonul împotriva accesului neautorizat în caz de furt sau pierdere.

- De cine ar trebui să vă protejați datele telefonului?

- Protecție a datelor încorporată în Android.

- Criptare completă a memoriei telefonului

- Rezultate

Ce informații sunt stocate pe telefon și de ce să le protejați?

Un smartphone sau o tabletă servește adesea ca o secretară mobilă, eliberând capul proprietarului de depozitare cantitate mare Informații importante. Agenda telefonică conține un număr de prieteni, colegi de muncă și membri ai familiei. ÎN caiet ei scriu adesea numere de card de credit, coduri de acces, parole la rețelele sociale, e-mailși sisteme de plată.

Lista apelurilor recente este, de asemenea, foarte importantă.

Pierderea telefonului poate fi un adevărat dezastru. Uneori sunt furate special pentru a pătrunde în viața personală sau pentru a împărți profitul cu proprietarul.

Uneori nu sunt furate deloc, ci sunt folosite pentru scurt timp, neobservate, dar câteva minute sunt destul de suficiente pentru ca un utilizator rău intenționat cu experiență să afle toate detaliile.

O pierdere informații confidențiale poate duce la ruina financiară, prăbușirea vieții tale personale și destrămarea familiei tale.

Mi-as fi dorit sa nu am! – va spune fostul proprietar. - E atât de bine că l-ai avut! – va spune atacatorul.

Și deci ce trebuie protejat la telefon:

- Conturi. Aceasta include, de exemplu, accesul la dvs cutie poștală gmail. Dacă ați configurat sincronizarea cu facebook, dropbox, twitter. Login-urile și parolele pentru aceste sisteme sunt stocate în formă deschisăîn folderul de profil al telefonului /data/system/accounts.db.

- Istoricul corespondenței prin SMS și agenda telefonică conțin și informații confidențiale.

- Program browser web.Întregul profil al browserului trebuie protejat. Se știe că Browser web(încorporat sau terță parte) își amintește toate parolele și login-urile pentru dvs. Toate acestea sunt stocate în formă deschisă în folderul de profil al programului din memoria telefonului. Mai mult decât atât, de obicei site-urile în sine (folosind cookie-uri) vă țin minte și vă lasă accesul la contul deschis, chiar dacă nu ați specificat să vă amintiți parola.

Dacă utilizați sincronizarea browser mobil(Chrome, FireFox, Maxthon etc.) cu o versiune desktop a browserului pentru a transfera marcaje și parole între dispozitive, atunci poți presupune că poți accesa toate parolele de pe alte site-uri de pe telefon. - Card de memorie. Dacă stocați fișiere confidențiale pe cardul de memorie sau descărcați documente de pe Internet. De obicei, fotografiile și videoclipurile realizate sunt stocate pe un card de memorie.

- Album foto.

De cine ar trebui să vă protejați datele telefonului:

- De la o persoană aleatorie care îți găsește telefonul pierdutl deoarece de la furtul „accidental” al telefonului.

Este puțin probabil ca datele de pe telefon să fie de valoare pentru noul proprietar în acest caz. Prin urmare, chiar și protecția simplă a cheii grafice va asigura siguranța datelor. Cel mai probabil, telefonul va fi pur și simplu reformatat pentru reutilizare. - Din privirile indiscrete(colegi/copii/soții), care poate avea acces la telefonul tău fără știrea ta, profitând de absența ta. Protectie simpla va asigura siguranța datelor.

- Asigurarea accesului forțat

Se întâmplă să fiți forțat în mod voluntar să furnizați un număr de telefon și să deschideți accesul la sistem (informații). De exemplu, atunci când soția, un oficial guvernamental sau un angajat vă solicită să vă uitați la telefon centru de service Unde ți-ai luat telefonul la reparat? În acest caz, orice apărare este inutilă. Deși este posibilă utilizarea programe suplimentare, ascunde faptul prezenței unor informații: ascunde o parte din corespondența SMS, o parte din contacte, unele fișiere. - De la furtul direcționat al telefonului dvs.

De exemplu, cineva și-a dorit foarte mult să știe ce este pe telefonul tău și a făcut un efort pentru a-l obține.

În acest caz, doar criptarea completă a telefonului și a cardului SD ajută.

Protecție a datelor încorporată pe dispozitivele Android .

1. Blocați ecranul cu cheia de model.

Această metodă este foarte eficientă în primul și al doilea caz (protecție împotriva pierderii accidentale a telefonului și protecție împotriva privirilor indiscrete). Dacă vă pierdeți accidental telefonul sau îl uitați la serviciu, nimeni nu îl va putea folosi. Dar dacă telefonul tău a căzut intenționat în mâini greșite, atunci este puțin probabil ca acest lucru să te salveze. Hackingul poate apărea chiar și la nivel hardware.

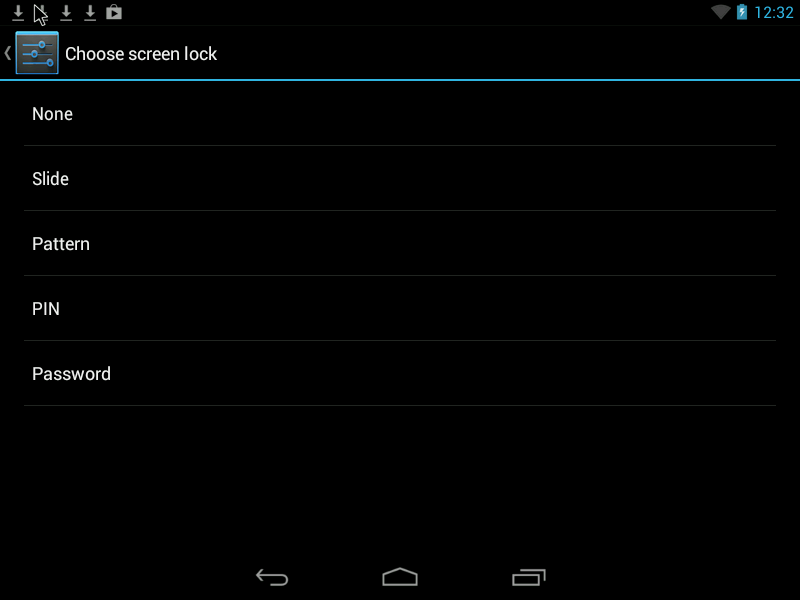

Ecranul poate fi blocat cu o parolă, cod PIN și cheie de model. Puteți selecta metoda de blocare lansând setările și selectând secțiunea Securitate -> Blocare ecran.

Cheie grafică(Model) - c cel mai convenabil și în același timp mod de încredere protectia telefonului.

Nici unul- lipsa protectiei,

Slide— pentru a debloca, trebuie să treceți cu degetul pe ecran într-o anumită direcție.

Model- aceasta este o cheie grafică, arată cam așa:

Puteți îmbunătăți securitatea în două moduri.

1. Măriți câmpul de introducere a tastei grafice. Poate varia de la 3x3 puncte de pe ecran la 6x6 (Android 4.2 se găsește la unele modele, în funcție de versiunea Android și modelul de telefon).

2. Ascundeți afișarea punctelor și „calea” cheii grafice pe ecranul smartphone-ului, astfel încât să fie imposibil să aruncați o privire la cheie.

3. Instalați blocare automată ecran după 1 minut de inactivitate a telefonului.

Atenţie!!! Ce se întâmplă dacă ați uitat cheia de model:

- Numărul de încercări incorecte de a desena o cheie grafică este limitat la 5 ori (per diverse modele numărul de încercări poate fi de până la 10 ori).

- După ce ați încercat toate încercările, dar încă nu ați desenat corect cheia de model, telefonul este blocat timp de 30 de secunde. După aceasta, cel mai probabil vei avea din nou câteva încercări, în funcție de modelul telefonului tău și de versiunea Android.

- Apoi, telefonul vă solicită numele de utilizator și parola contului dvs. Gmail, care este înregistrat în setările Conturi ale telefonului.

Această metodă va funcționa numai dacă telefonul sau tableta dvs. sunt conectate la Internet. În caz contrar, blocați sau reporniți setările producătorului.

Se întâmplă ca telefonul să cadă în mâinile unui copil - acesta începe să se joace, trage cheia de multe ori și asta duce la blocarea cheii.

PIN este o parolă formată din mai multe numere.

Și, în sfârșit, Parola— cea mai fiabilă protecție, cu capacitatea de a utiliza litere și cifre. Dacă decideți să utilizați o parolă, atunci puteți activa opțiunea Criptare telefon.

Criptarea memoriei telefonului.

Caracteristica inclusă în pachet versiuni Android 4.0* și mai mare. pentru tablete. Dar această caracteristică poate lipsi în multe telefoane cu buget redus.

Vă permite să criptați memoria internă a telefonului, astfel încât să poată fi accesată numai cu o parolă sau un cod PIN. Criptarea ajută la protejarea informațiilor de pe telefonul dvs. în acest eveniment ts

furt vizat. Nu există nicio modalitate ca atacatorii să vă poată accesa datele de pe telefon.

O condiție prealabilă pentru utilizarea criptării este să setați o blocare a ecranului folosind o parolă.

Această metodă realizează salvarea datelor utilizatorului aflate în memoria telefonului, de exemplu carte de telefoane, setările browserului, parolele folosite pe Internet, fotografiile și videoclipurile pe care utilizatorul le-a primit folosind camera și nu le-a transferat pe cardul SD.

— Criptarea cardului SD este activată ca opțiune separată.

— Criptarea memoriei poate dura până la o oră, în funcție de cantitatea de memorie de pe dispozitiv. Telefonul nu poate fi utilizat în timpul criptării.

Ce se întâmplă dacă ți-ai uitat parola?

Recuperarea parolei nu este furnizată în acest caz. Se poate face pe telefon sau tabletă RESET complet, adică reinstalați Android, dar datele utilizatorului de pe telefon sau tabletă vor fi șterse. Astfel, dacă un atacator nu știe parola pentru deblocarea telefonului, nu o va putea folosi. De asemenea, va fi imposibil să vezi datele din memoria telefonului folosind alte programe prin conectarea telefonului la un computer, deoarece toată memoria internă este criptată. Singura cale pentru a face telefonul să funcționeze din nou - reformatați-l.

Atenție, funcția de criptare completă este prezentă doar începând cu Android OS 4.0 - 4.1 și pur și simplu poate să nu fie disponibilă pe unele modele de telefoane. Cel mai des se găsește în telefoanele de la Samsung, HTC, LG, Sony. Unele modele chinezești au și o funcție de criptare. Pe unele telefoane, această funcție se află în secțiunea „Memorie”.

Defecte:

- Va trebui să intri în mod constant destul parolă complexă(6-10 caractere) chiar dacă vrei doar să suni. Deși este posibil să se instaleze interval mare timp (30 de minute) în care parola nu va fi solicitată când porniți ecranul telefonului. La unele modele de telefoane, lungimea minimă a parolei poate fi de 3 caractere.

- La unele modele de telefoane, nu este posibil să dezactivați criptarea dacă doriți să evitați să introduceți în mod constant o parolă. Criptarea poate fi dezactivată doar prin revenirea telefonului la setările din fabrică și ștergerea tuturor datelor.

Criptarea unui card de memorie SD extern

Caracteristica inclusă ca standard Pachetul Android 4.1.1 pentru tablete. Lipsește din multe versiuni de buget.

Funcția oferă protecţie fiabilă date despre card SD extern. Poate fi stocat aici Fotografii personale, fișiere text cu informații comerciale și personale.

Vă permite să criptați fișierele de pe cardul SD fără a le schimba numele, structura fișierului, cu economisire previzualizare fișiere grafice (pictograme). Funcția necesită setarea unei parole de blocare a afișajului de cel puțin 6 caractere.

Este posibil să anulați criptarea. La schimbarea parolei, are loc recriptarea automată.

Dacă utilizatorul a pierdut cardul de memorie, fișierele criptate nu pot fi citite prin cititorul de carduri. Dacă îl puneți pe o altă tabletă cu o parolă diferită, atunci și datele criptate nu pot fi citite.

Alte proprietăți de criptare:

- Criptare transparentă. Dacă cardul este introdus în tabletă și utilizatorul a deblocat ecranul cu o parolă, orice aplicație vede fișierele în formă decriptată.

- Dacă conectați tableta printr-un cablu USB la un computer, fișierele criptate pot fi citite și pe computer deblocând mai întâi cardul de pe ecranul dispozitivului mobil.

- Dacă scrieți alte fișiere necriptate pe card prin intermediul cititorului de carduri, acestea vor fi, de asemenea, criptate după introducerea cardului în tabletă.

- Dacă aveți un card criptat, nu puteți anula parola de blocare.

- Datele sunt criptate la nivel de fișier (numele fișierelor sunt vizibile, dar conținutul fișierului este criptat).

Dezavantajul programului:O lipsește din majoritatea versiunilor Android.

Trebuie subliniat faptul că cea mai bună siguranță a datelor este o copie completă a acestora pe computer Un smartphone este un dispozitiv mic destul de fragil, ceea ce înseamnă că există întotdeauna posibilitatea ca acesta să se rupă sau să se piardă.

Îmbunătățirea gradului de utilizare a unui smartphone securizat

Criptarea completă a telefonului oferă cel mai puternic nivel de protecție, dar introducerea constantă a unei parole de 6 cifre face dificilă utilizarea. Dar există o soluție.

ÎN sistem Android din versiunea 4.2* este posibil să mutați unele aplicații\widget-uri pe ecranul de blocare și astfel puteți efectua pași simpli fără a debloca în mod constant telefonul (fără a introduce o parolă de 6 cifre).

Rezultate:

- Încorporat și caracteristici gratuite pentru a proteja telefonul sunt foarte fiabile. Ei sunt capabili să protejeze contactele utilizatorului, corespondența și apelurile, conturile în diverse programeși rețele, precum și fișiere și foldere aflate atât în memoria telefonului, cât și pe un card SD amovibil.

- Înainte de a cumpăra un telefon, ar trebui să vă asigurați cum funcționează protecția necesară în acest model de telefon special: cerința de a utiliza un cod PIN sau o parolă prea complexă pe ecranul de blocare (Cheia de model nu este potrivită), criptare ireversibilă memorie interna telefon, adica Singura modalitate de a renunța la criptare este resetare completă setările telefonului.

- Important! Asigurați-vă că, dacă uitați parola sau cheia de model, puteți restabili accesul la telefon sau puteți restabili cu ușurință setările și informațiile telefonului, dacă trebuie hard reset(resetarea telefonului la setările din fabrică cu pierderea tuturor datelor). http://www..png lyuda 2013-06-19 19:13:07 2015-06-24 17:54:26 Protejați datele de pe telefoanele și tabletele Android.

Dacă te uiți din partea securității, atunci ta Smartphone Android este o cutie compactă plină cu informații personale importante și probabil că nu ați dori ca aceasta să cadă în mâini greșite. Pentru a pune lucrurile în perspectivă, gândiți-vă la e-mailul, mesajele SMS, numerele de card de credit stocate, fotografiile personale și alte date sensibile.

Cred că nimeni nu și-ar dori să se afle într-o situație în care un străin a intrat în posesia acestor date, pentru că este înfricoșător să te gândești chiar la consecințele acestui lucru. Și acesta este motivul principal pentru care ajungem la metode diferite organizarea protecției telefonului sau tabletei dvs., iar criptarea datelor este principalul mijloc de protecție a datelor.

Ce este criptarea?

Criptarea este procesul reversibil de conversie a datelor într-o formă ilizibilă pentru toate persoanele, cu excepția celor care știu să le decripteze. Singura modalitate de a aduce datele înapoi într-o formă care poate fi citită este să le decriptați înapoi folosind cheia corectă.

Astfel de lucruri sunt mai ușor de înțeles în exemple simple, să presupunem că ți-ai pierdut jurnalul, iar cineva care îl găsește și cunoaște limba rusă poate citi și afla cu ușurință secretele tale cele mai lăuntrice, dar dacă ai ținut un jurnal într-un fel cod secret, sau o limbă pe care doar tu o înțelegi, atunci nimeni altcineva nu l-ar putea citi.

O abordare similară poate fi aplicată datelor stocate pe dispozitivul dvs. Android. Un hoț îți poate prelua smartphone-ul sau tableta și obține acces la datele personale, dar dacă datele sunt criptate, atunci va fi doar o grămadă de înghițitori inutile pe care nu le poate citi.

Criptăm Android-ul tău

Criptarea Android este foarte procedura simpla. Vă rugăm să rețineți că pe diferite dispozitive meniurile pentru criptarea datelor pot fi localizate în locuri diferite. in afara de asta firmware personalizatși UI, de exemplu Samsung TouchWiz UX poate avea cerințe diferite.

În primul rând, setați o parolă sau un cod PIN pentru a bloca ecranul. Această parolă sau PIN va face parte din cheia pentru a decripta datele, așa că este important să le setați înainte de a începe criptarea.

Unii producători de dispozitive instalează Cerințe suplimentare la securitate, de exemplu pe Galaxy S3 și Galaxy S4.

După ce setați un PIN sau o parolă, accesați subsecțiunea „Securitate” din meniul principal și selectați „Criptați telefonul” sau „Criptați tableta”. Pe diferite dispozitive, meniul pentru criptarea datelor poate fi localizat în locuri diferite, de exemplu, în HTC One se află în secțiunea „Memorie” din meniul principal.

Meniul de criptare va arăta cam așa:

Procesul de criptare durează perioadă lungă de timp, așa că este important să păstrați bateria complet încărcată. Dacă bateria este insuficientă, veți primi o notificare înainte de a începe criptarea.

Dacă totul este gata, faceți clic pe butonul din partea de jos a ecranului „Criptați telefonul” sau „Criptați tableta”. Aici telefonul vă va cere o parolă sau un cod PIN, introduceți-l pentru a confirma. Va apărea din nou un mesaj de avertizare, faceți clic pe butonul „Criptați telefonul”.

Dispozitivul se va reporni și numai după aceea va începe criptarea. Veți vedea un indicator de progres al criptării pe ecran. În timp ce procesul de criptare se desfășoară, nu vă jucați cu telefonul și nu încercați să efectuați nicio acțiune dacă întrerupeți procesul de criptare, este posibil să pierdeți toate sau o parte din datele;

Odată ce criptarea este completă, telefonul (tableta) se va reporni și va trebui să introduceți parola sau codul PIN pentru a decripta toate datele. După introducerea parolei, toate datele vor fi decriptate și Android normal va porni.

Criptarea unui card SD extern

Unele dispozitive, cum ar fi Galaxy S3 și Galaxy S4, permit criptarea datelor chiar și pe unități externe- Carduri de memorie SD.

De obicei, aveți opțiunea de a alege ce fișiere de pe cardul de memorie să criptați. Aveți următoarele opțiuni de criptare: întregul card SD, includeți/excludeți fișiere multimedia sau criptați numai fișiere noi.

Datele pe care le-ați criptat pe cardul SD vor fi imposibil de citit prieten Android dispozitiv. Unele dispozitive vor raporta că cardul de memorie este gol sau are un sistem de fișiere necunoscut.

Spre deosebire de criptarea memoriei încorporate, criptarea datelor de pe cardul SD poate fi anulată. Pe Galaxy S3 și Galaxy S4, puteți decoda date pe un extern card microSD utilizând meniul Criptare card SD extern. Fiți atenți la criptarea cardurilor SD, ca unii dispozitive Android poate distruge toate datele în timpul criptării sau decodării.

Ca

6

9

Bună prieteni! Articolul de astăzi va analiza programele pentru criptarea fișierelor, mai precis pentru lucrul cu criptocontainere în Android. Pentru cei care nu știu ce este un container cripto, am vorbit despre el în acest articol.

Nu vom lua în considerare articole foarte specializate, fotografii etc. Am vorbit deja despre toate acestea în publicații anterioare(utilizați formularul de căutare a site-ului). În acest articol, nu vom studia fiecare aplicație separat. Aceasta este o privire de ansamblu superficială a tuturor lucrurilor programe populare pentru a cripta datele pe Android. În viitor, în urma acestui articol, vor exista instrucțiuni separate pentru fiecare aplicație.

Ați putea fi, de asemenea, interesat de articolul „”, în care am vorbit despre cum să criptați în siguranță corespondența folosind aplicația și K-9 Mail.

Pe acest moment V Google Play Sunt disponibile următoarele programe de criptare:

- Manager LUKS;

- EDS Lite;

- Criptonit;

- CyberSafe Mobile.

În plus, aplicația vă permite să partajați fișiere criptate cu alți utilizatori și vă permite să criptați foldere arbitrare Google Drive. Cu toate acestea, pentru fiecare butoi de miere există o muscă în unguent. Aplicația este plătită. Si a lui versiune gratuită limite lungime maxima Parola are doar 2 caractere, ceea ce, știți, este foarte puțin. Pe de altă parte, aplicația este foarte ieftină (mai puțin de 3 USD) și nu restricționează parola la deschiderea containerului, ci doar la crearea acestuia. Adică, dacă trebuie să utilizați o aplicație cu același set de date pe dispozitive diferite, atunci puteți crea un container pe un dispozitiv și îl puteți copia pe altul și cumpărați programul numai pe un dispozitiv (pe care veți crea container).

Aplicație de criptare a datelor pentru Android

Ce aplicație ar trebui să alegi?

Răspunsul este simplu. Dacă ești pe calculator personal Dacă utilizați TrueCrypt, alegerea este evidentă - EDS Lite. Dacă doriți criptare în cloud, se pare că va trebui să faceți upgrade la CyberSafe pe computer.

Astăzi, criptarea este activată aproape peste tot, adesea chiar și acolo unde nu este necesară sau ar interfera. Unul dintre aceste locuri este al nostru gadgeturi mobile pe Android. Google insistă să criptăm datele de pe dispozitivele noastre. Dar experții spun că este mai bine să te gândești de două ori înainte de a activa criptografia pe telefonul tău mobil.

Situatia actuala

ÎN The Wall Street Journal Se estimează că astăzi aproximativ 10% dintre dispozitivele Android sunt criptate. În același timp, există 1,4 miliarde în lume. În același timp, dispozitivele bazate pe iOS folosesc criptografie în aproape 95% din cazuri. Acest lucru se explică prin faptul că în versiuni moderne iOS este activat implicit.

Din punct de vedere istoric, Google a avut probleme cu producătorii să-și cripteze dispozitivele. Compania a trebuit chiar să renunțe la promisiunea de a face toate dispozitivele Android 5.0 criptate din cauza problemelor de performanță. Deși gigantul de căutare are încă o cerință de stocare criptată pentru toate dispozitivele care rulează Android 6.0. Astăzi, doar 2,3% dintre gadgeturi rulează pe această versiune a sistemului de operare, iar cerința în sine se aplică doar noilor telefoane mobile care rulează Marshmallow „din fabrică”. Alții pot seta criptarea după cum doresc.

Majoritatea utilizatorilor aderă la setări standard, care sunt instalate de producătorul dispozitivului. De aceea, deși aproape toate smartphone-urile Android acceptă criptarea, doar câteva o folosesc. Cu excepția cazului în care oamenii încep să-și cripteze dispozitivele în masă sau Google nu își schimbă regulile, ar putea trece câțiva ani până când criptarea este utilizată pe majoritatea telefoanelor mobile.

Acces gratuit sau securitate

Cu toate acestea, noi utilizatori obișnuiți, este mult mai important să știți dacă ar trebui să activați deloc criptarea. De exemplu, pe un telefon Android vechi care funcționează bine acum și nu are rost să-l schimbi. Dacă confidențialitatea și securitatea sunt prioritatea ta, atunci nu există nicio alternativă la criptare.

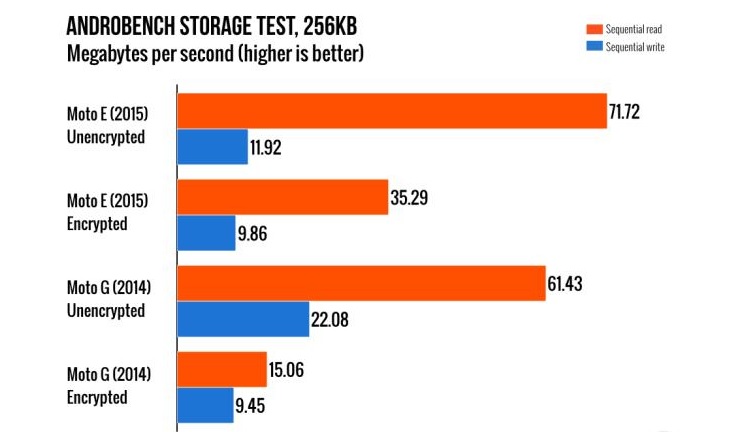

Dar merită să ne amintim că utilizarea criptografiei necesită putere și memorie suplimentară a procesorului. În practică, acest lucru vă poate încetini atunci când lucrați cu gadgetul. Acest lucru se datorează faptului că atunci când citiți date și scrieți pe discul dispozitivului, trebuie să lucrați de două ori: decriptarea datelor, procesarea lor și criptarea din nou. Pentru procesoarele ARM mai vechi, acest lucru poate fi destul de dificil.

Dacă ai relativ dispozitiv nou cu 64 de biți procesor ARM, atunci vor fi mai puține probleme. Chiar dacă telefonul tău rulează Android pe 64 de biți, astfel de cipuri au setul de instrucțiuni ARMv8. Acestea reduc costul procesului constant de decriptare și criptare.

Aici test comparativ viteza de funcționare cu criptare activă pe telefoanele mobile cu și fără instrucțiuni ARMv8 în procesor. Acest Telefoane moto E (ARMv8) și Moto G. Barele din grafic indică megaocteți pe secundă pentru citirea (portocaliu) și scrierea datelor (albastru). După cum puteți vedea, prezența instrucțiunilor ARMv8 face ca dispozitivul să fie aproape de două ori mai rapid cu criptarea activă.

Puteți afla dacă procesorul gadgetului dvs. este echipat cu instrucțiuni ARMv8 folosind programe precum CPU-Z sau AIDA64. În ele puteți citi numele și modelul procesorului, arhitectura acestuia. De exemplu, ARMv8 se găsește în cipurile Qualcomm Snapdragon 410, Snapdragon 610, Snapdragon 808/810, Samsung Exynos 7 și 8 În general, dacă programul îți dă numele Arhitecturi cortex A72, A57 sau A53, atunci smartphone-ul sau tableta dvs. are ARMv8.

AIDA64 merge, de asemenea, puțin mai departe și arată ce tipuri de criptare acceptă procesorul. Acestea ar putea fi, de exemplu, populare algoritmi AES, SHA1, SHA2. AES este un standard de criptare, iar celelalte două nume reprezintă algoritmi de hashing. Dacă programul indică faptul că acestea sunt acceptate de procesor, atunci criptarea poate fi activată fără a reduce semnificativ performanța dispozitivului.