Чем заключается информационная безопасность. Информационная безопасность и защита информации простыми словами. Объекты защиты в концепциях ИБ

Каждый хоть раз слышал душераздирающие фразы о необходимости поддерживать качественный уровень информационной безопасности. Эти страшные истории о взломах, наполненные криками и отчаянием. Кошмарные последствия, обсуждаемые чуть ли не на каждом сайте... Поэтому, прямо сейчас вы должны заполнить компьютер средствами безопасности до отказа, а так же перерезать провода... Советов на тему обеспечения безопасности тьма, но вот только толку от них почему-то получается не очень много. Во многом причина заключается в отсутствии понимании таких простых вещей, как "что защищаем", "от кого защищаем" и "что хотим получить на выходе". Но, об всем по порядку.

Информационная безопасность под этим термином подразумевают различные меры, состояние сохранности, технологии и прочее, однако все гораздо проще. И поэтому, вначале ответьте себе на вопрос, сколько человек из вашего окружения хотя бы прочитало определение этого понятия, а не просто подразумевает сопоставление слов с их значениями? Большинство людей ассоциируют безопасность с антивирусами , брандмауэрами и другими программами безопасности . Безусловно, эти средства позволяют защитить ваш компьютер от угроз и повысить уровень защиты системы, но что на самом деле делают эти программы, представляет себе мало людей.

Задумываясь об информационной безопасности, прежде всего стоит начать со следующих вопросов :

- Объект защиты - необходимо понимать, что именно вы хотите защитить. Это личные данные, хранящиеся на компьютере (чтобы они не достались другим людям), это производительность компьютера (чтобы вирусы и трояны не довели систему до уровня первого пентиума), это сетевая активность (чтобы жадные до интернета программы не отправляли о вас статистику каждые полчаса), это доступность компьютера (чтобы синие экраны смерти не заполоняли систему), это...

- Желаемый уровень безопасности . Полностью защищенный компьютер - это компьютер, которого не существует. Как бы вы не старались, всегда будет оставаться вероятность того, что ваш компьютер взломают. Учтите и всегда помните, что существует такое направление, как социальная инженерия (добывать пароли из мусорных корзин, подслушивание, подглядывание и прочее). Однако, это не повод, чтобы оставлять систему без защиты. К примеру, защитить компьютер от большинства известных вирусов - это вполне реализуемая задача, которую по сути и выполняет каждый обычный пользователь, устанавливая себе на компьютер один из популярных антивирусов.

- Допустимый уровень последствий . Если вы понимаете, что ваш компьютер может быть взломан, например, просто заинтересовавшимся вами хакером (так сложилось, что ваш IP адрес понравился злоумышленнику), то стоит задуматься о допустимом уровне последствий. Сломалась система - неприятно, но не страшно, ведь у вас под рукой есть диск восстановления . Ваш компьютер постоянно заходит на пикантные сайты - приятно и неприятно, но терпимо и поправимо. А вот, к примеру, если в интернет попали ваши личные фотографии, о которых никто не должен знать (серьезный удар по репутации), то это уже существенный уровень последствий и необходимо заниматься превентивными мерами (утрируя, взять старенький компьютер без интернета и смотреть фотки только на нем).

- Что вы хотите получить на выходе? Этот вопрос подразумевает много моментов - сколько лишних действий вам придется выполнять, чем придется жертвовать, как защита должна сказываться на производительности, должна ли быть возможность добавлять программы в списки исключений, какое количество сообщений и тревог должно появляться на экране (и должны ли вообще появляться), а так же многое другое. Сегодня средств безопасности существует достаточно много, но у каждого из них есть свои плюсы и минусы. К примеру, тот же UAC Windows в операционной системе Vista был сделан не совсем удачным образом, однако уже в Windows 7 был доведен до того состояния, что инструмент защиты стал относительно удобен для использования.

Ответив на все эти вопросы, вам станет намного легче понимать, как вы собираете организовать защиту информации на вашем компьютере. Безусловно, это далеко не весь список вопросов, однако, достаточная часть обычных пользователей не задаются даже одним из них.

Установка и настройка средств безопасности на компьютере это лишь часть выполняемых мер. Открывая подозрительные ссылки и подтверждая все действия не менее подозрительных приложений, вы легко можете свести на нет все старания программ защиты. По этой причине, так же всегда стоит задумываться о своих действиях. К примеру, если ваша задача защитить браузер, но вы никак не можете не открывать подозрительные ссылки (допустим, ввиду специфики), то вы всегда можете установить дополнительный браузер, используемый исключительно для открытия подозрительных ссылок, или же расширение для проверки коротких ссылок . В таком случае, если какая-то из них окажется фишинговой (кража данных, доступа и прочее), то злоумышленник мало чего добьется.

Проблема определения комплекса действий для защиты информации обычно заключается в отсутствии ответов на вопросы из предыдущего пункта. К примеру, если вы не знаете или не понимаете, что именно вы хотите защитить, то придумать или найти какие-то дополнительные меры обеспечения безопасности всегда будет сложно (кроме таких расхожих, как не открывать подозрительные ссылки, не посещать сомнительные ресурсы и прочие). Попробуем рассмотреть ситуацию на примере задачи защиты персональных данных, которая чаще всего ставится во главе защищаемых объектов.

Защита персональных данных это одна из непростых задач, с которыми сталкиваются люди. При бурном росте количества и наполнения социальных сетей, информационных сервисов и специализированных онлайн ресурсов, будет огромной ошибкой полагать, что защита ваших персональных данных сводится к обеспечению надежного уровня безопасности вашего компьютера. Не так давно, узнать что-либо о человеке, живущем от вас за сотни километров, а то и в соседнем доме, было практически невозможно, не имея соответствующих связей. Сегодня же, практически каждый может узнать достаточно много личной информации о каждом буквально за пару часов щелканья мышкой в браузере, а то и быстрее. При этом все его действия могут быть абсолютно правомерными, вы же сами разместили информацию о себе в публичный доступ.

С отголоском этого эффекта встречался каждый. Слышали о том, что проверочное слово на контрольный вопрос не должно быть связано с вами и окружающими? И это лишь маленькая часть. Как бы это возможно вас не удивило, но во многом защита персональной информации зависит только от вас. Никакое средство защиты, даже если оно не допускает к компьютеру никого, кроме вас, не сможет защитить информацию переданную вне компьютера (разговоры, интернет, записи и прочее). Вы где-то оставили свою почту - ждите прироста спама . Вы оставили фотографии в обнимку с плюшевым мишкой на сторонних ресурсах, ждите соответствующих юмористических "поделок" от скучающих авторов.

Если чуть серьезнее, то огромная открытость данных интернета и ваша легкомысленность/открытость/ветреность, при всех мерах безопасности, может свести последние на нет. По этой причине, необходимо заботится о выборе методов защиты информации и включать в них не только технические средства, но и действия, покрывающие другие аспекты жизни.

Примечание : Безусловно, не стоит считать, что бункер под землей это лучшее место в жизни. Однако, понимание, что защита личных данных зависит от вас, даст вам большое преимущество перед злоумышленниками.

Методы защиты информации часто приравнивают к техническим решениям, оставляя без внимания такой огромный пласт для потенциальных угроз, как действия самого человека. Вы можете дать пользователю возможность запускать всего одну программу и заниматься ликвидацией последствий уже буквально через пять минут, если таковое вообще окажется возможным. Одно сообщение в форуме об услышанной информации может сломать самую совершенную защиту (утрируя, о профилактике узлов защиты, другими словами временное отсутствие защиты).

Чтобы определиться с методами защиты данных , необходимо заниматься не только поиском подходящих средств безопасности, лениво пощелкивая мышкой в окошке браузера, но и задумываться о том, как информация может распространятся и чего она может касаться. Как бы это не прозвучало, но для этого необходимо взять в руки бумагу и карандаш, а затем рассмотреть все возможные способы распространения информации и с чем она может быть связана. Для примера, возьмем задачу сохранить пароль в тайне, насколько это возможно.

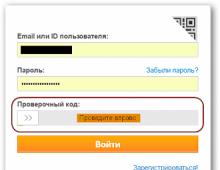

Ситуация. Вы придумали сложный пароль, никак не связанный с вами, полностью соответствующий самым жестким требованиям безопасности, нигде не оставили ни единого упоминания (в рассмотрение не берутся такие аспекты, как остатки в памяти компьютера, на диске и прочие моменты), не используете менеджеры паролей , вводите пароль только с одного компьютера, используя безопасную клавиатуру , для соединения используете VPN, компьютер загружаете только с LiveCD. Одной фразой, настоящий параноик и фанатик безопасности. Однако, этого всего может быть недостаточно для защиты пароля.

Вот несколько простых возможных ситуаций, наглядно демонстрирующих необходимость в широком взгляде на методы защиты информации :

- Что вы будете делать, если вам нужно ввести пароль, когда в комнате присутствуют другие люди, пусть даже "самые- самые"? Вы никогда не сможете гарантировать, что они случайным образом не обмолвятся о косвенной информации о пароле. К примеру, сидя в приятной обстановке в забегаловке, вполне возможна фраза "у него такой длинный пароль, аж целый десяток и куча разных символов", которая достаточно неплохо сужает область подбора пароля злоумышленнику .

- Что вы будете делать, если так случилось и вам нужно, чтобы за вас осуществил операцию другой человек? Пароль может случайно услышать другой человек. Если вы диктуете пароль плохо разбирающемуся в компьютерах человеку, то вполне вероятно, что он его куда-нибудь запишет, требовать от него вашего фанатизма будет не оправдано.

- Что вы будете делать, если так случилось и кто-то узнал о том способе, которым вы придумываете пароли? Такая информация так же неплохо сужает область подбора.

- Как вы сможете защитить пароль, если один из узлов, обеспечивающих безопасную передачу пароля, был взломан злоумышленником? К примеру, был взломан VPN сервер, через который вы входите в интернет.

- Будет ли иметь смысл ваш пароль, если используемая система была взломана?

- И прочие

Безусловно, это не означает необходимость твердолобого и упорного многомесячного поиска методов защиты информации. Речь о том, что даже самые сложные системы могут быть сломлены простыми человеческими изъянами, рассмотрение которых было заброшено. Поэтому, занимаясь обустройством безопасности вашего компьютера, старайтесь уделять внимание не только технической стороне вопроса, но и окружающему вас миру.

Объективно категория «информационная безопасность» возникла с появлением средств информационных коммуникаций между людьми, а также с осознанием человеком наличия у людей и их сообществ интересов, которым может быть нанесен ущерб путём воздействия на средства информационных коммуникаций, наличие и развитие которых обеспечивает информационный обмен между всеми элементами социума.

Информационная безопасность - защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений. Поддерживающая инфраструктура - системы электро-, тепло-, водо-, газоснабжения, системы кондиционирования и т.д., а также обслуживающий персонал. Неприемлемый ущерб - ущерб, которым нельзя пренебречь.

В то время как информационная безопасность - это состояние защищённости информационной среды, защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию , то есть процесс , направленный на достижение этого состояния .

Информационная безопасность организации - состояние защищённости информационной среды организации, обеспечивающее её формирование, использование и развитие.

Информационная безопасность государства - состояние сохранности информационных ресурсов государства и защищенности законных прав личности и общества в информационной сфере.

В современном социуме информационная сфера имеет две составляющие : информационно-техническую (искусственно созданный человеком мир техники, технологий и т. п.) и информационно-психологическую (естественный мир живой природы, включающий и самого человека).

Информационная безопасность - защита конфиденциальности, целостности и доступности информации.

1. Конфиденциальность : свойство информационных ресурсов, в том числе информации, связанное с тем, что они не станут доступными и не будут раскрыты для неуполномоченных лиц.

2. Целостность : свойство информационных ресурсов, в том числе информации, определяющее их точность и полноту.

3. Доступность : свойство информационных ресурсов, в том числе информации, определяющее возможность их получения и использования по требованию уполномоченных лиц.

Системный подход к описанию информационной безопасности предлагает выделить следующие составляющие информационной безопасности :

1. Законодательная, нормативно-правовая и научная база.

2. Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ.

3. Организационно-технические и режимные меры и методы (Политика информационной безопасности).

4. Программно-технические способы и средства обеспечения информационной безопасности.

Учитывая влияние на трансформацию идей информационной безопасности, в развитии средств информационных коммуникаций можно выделить несколько этапов :

Ø I этап - до 1816 года - характеризуется использованием естественно возникавших средств информационных коммуникаций . В этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение .

Ø II этап - начиная с 1816 года - связан с началом использования искусственно создаваемых технических средств электро- и радиосвязи . Для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала).

Ø III этап - начиная с 1935 года - связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами.

Ø IV этап - начиная с 1946 года - связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации .

Ø V этап - начиная с 1965 года - обусловлен созданием и развитием локальных информационно-коммуникационных сетей . Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединённых в локальную сеть путём администрирования и управления доступом к сетевым ресурсам .

Ø VI этап - начиная с 1973 года - связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач . Угрозы информационной безопасности стали гораздо серьёзнее. Для обеспечения информационной безопасности в компьютерных системах с беспроводными сетями передачи данных потребовалась разработка новых критериев безопасности. Образовались сообщества людей - хакеров , ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран. Информационный ресурс стал важнейшим ресурсом государства, а обеспечение его безопасности - важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право - новая отрасль международной правовой системы.

Ø VII этап - начиная с 1985 года - связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения . Можно предположить что очередной этап развития информационной безопасности, очевидно, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. Для решения задач информационной безопасности на этом этапе необходимо создание макросистемы информационной безопасности человечества под эгидой ведущих международных форумов .

Словосочетание в разных контекстах может иметь различный смысл. В Доктрине информационной безопасности Российской Федерации термин "информационная безопасность" используется в широком смысле. Имеется в виду состояние защищенности национальных интересов в информационной сфере, определяемых совокупностью сбалансированных интересов личности, общества и государства.В Законе РФ "Об участии в международном информационном обмене" (закон утратил силу, в настоящее время действует "Об информации, информационных технологиях и о защите информации") информационная безопасность определяется аналогичным образом – как состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства.

В данном курсе наше внимание будет сосредоточено на хранении, обработке и передаче информации вне зависимости от того, на каком языке (русском или каком-либо ином) она закодирована, кто или что является ее источником и какое психологическое воздействие она оказывает на людей. Поэтому термин "информационная безопасность" будет использоваться в узком смысле, так, как это принято, например, в англоязычной литературе.

Под информационной безопасностью мы будем понимать защищенность информации и от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры . (Чуть дальше мы поясним, что следует понимать под поддерживающей инфраструктурой .)

Защита информации – это комплекс мероприятий, направленных на обеспечение информационной безопасности.

Таким образом, правильный с методологической точки зрения подход к проблемам информационной безопасности начинается с выявления субъектов информационных отношений и интересов этих субъектов, связанных с использованием информационных систем (ИС). Угрозы информационной безопасности – это оборотная сторона использования информационных технологий.

Из этого положения можно вывести два важных следствия:

- Трактовка проблем, связанных с информационной безопасностью , для разных категорий субъектов может существенно различаться. Для иллюстрации достаточно сопоставить режимные государственные организации и учебные институты. В первом случае "пусть лучше все сломается, чем враг узнает хоть один секретный бит", во втором – "да нет у нас никаких секретов, лишь бы все работало".

- Информационная безопасность не сводится исключительно к защите от несанкционированного доступа к информации, это принципиально более широкое понятие. Субъект информационных отношений может пострадать (понести убытки и/или получить моральный ущерб) не только от несанкционированного доступа, но и от поломки системы, вызвавшей перерыв в работе. Более того, для многих открытых организаций (например, учебных) собственно защита от несанкционированного доступа к информации стоит по важности отнюдь не на первом месте.

Возвращаясь к вопросам терминологии, отметим, что термин "компьютерная безопасность " (как эквивалент или заменитель ИБ ) представляется нам слишком узким. Компьютеры – только одна из составляющих информационных систем, и хотя наше внимание будет сосредоточено в первую очередь на информации, которая хранится, обрабатывается и передается с помощью компьютеров, ее безопасность определяется всей совокупностью составляющих и, в первую очередь , самым слабым звеном , которым в подавляющем большинстве случаев оказывается человек (записавший, например, свой пароль на "горчичнике", прилепленном к монитору).

Согласно определению информационной безопасности, она зависит не только от компьютеров, но и от поддерживающей инфраструктуры , к которой можно отнести системы электро-, водо- и теплоснабжения, кондиционеры, средства коммуникаций и, конечно, обслуживающий персонал. Эта инфраструктура имеет самостоятельную ценность, но нас будет интересовать лишь то, как она влияет на выполнение информационной системой предписанных ей функций.

Обратим внимание, что в определении ИБ перед существительным " ущерб " стоит прилагательное "неприемлемый". Очевидно, застраховаться от всех видов ущерба невозможно, тем более невозможно сделать это экономически целесообразным способом, когда стоимость защитных средств и мероприятий не превышает размер ожидаемого ущерба. Значит, с чем-то приходится мириться и защищаться следует только от того, с чем смириться никак нельзя. Иногда таким недопустимым ущербом является нанесение вреда здоровью людей или состоянию окружающей среды, но чаще порог неприемлемости имеет материальное (денежное) выражение , а целью защиты информации становится уменьшение размеров ущерба до допустимых значений.

С оздатель кибернетики Норберт Винер полагал, что информация обладает уникальными характеристиками и ее нельзя отнести ни к энергии, ни к материи. Особый статус информации как явления породил множество определений.

В словаре стандарта ISO/IEC 2382:2015 «Информационные технологии» приводится такая трактовка:

Информация (в области обработки информации) - любые данные, представленные в электронной форме, написанные на бумаге, высказанные на совещании или находящиеся на любом другом носителе, используемые финансовым учреждением для принятия решений, перемещения денежных средств, установления ставок, предоставления ссуд, обработки операций и т.п., включая компоненты программного обеспечения системы обработки.

Для разработки концепции обеспечения информационной безопасности (ИБ) под информацией понимают сведения, которые доступны для сбора, хранения, обработки (редактирования, преобразования), использования и передачи различными способами, в том числе в компьютерных сетях и других информационных системах.

Такие сведения обладают высокой ценностью и могут стать объектами посягательств со стороны третьих лиц. Стремление оградить информацию от угроз лежит в основе создания систем информационной безопасности.

Правовая основа

В декабре 2017 года в России принята Доктрины информационной безопасности. В документ ИБ определена как состояние защищенности национальных интересов в информационной сфере. Под национальными интересами в данном случае понимается совокупность интересов общества, личности и государства, каждая группа интересов необходима для стабильного функционирования социума.

Доктрина - концептуальный документ. Правоотношения, связанные с обеспечением информационной безопасности, регулируются федеральными законами «О государственной тайне», «Об информации», «О защите персональных данных» и другими. На базе основополагающих нормативных актов разрабатываются постановления правительства и ведомственные нормативные акты, посвященные частным вопросам защиты информации.

Определение информационной безопасности

Прежде чем разрабатывать стратегию информационной безопасности, необходимо принять базовое определение самого понятия, которое позволит применять определенный набор способов и методов защиты.

Практики отрасли предлагают понимать под информационной безопасностью стабильное состояние защищенности информации, ее носителей и инфраструктуры, которая обеспечивает целостность и устойчивость процессов, связанных с информацией, к намеренным или непреднамеренным воздействиям естественного и искусственного характера. Воздействия классифицируются в виде угроз ИБ, которые могут нанести ущерб субъектам информационных отношений.

Таким образом, под защитой информации будет пониматься комплекс правовых, административных, организационных и технических мер, направленных на предотвращение реальных или предполагаемых ИБ-угроз, а также на устранение последствий инцидентов. Непрерывность процесса защиты информации должна гарантировать борьбу с угрозами на всех этапах информационного цикла: в процессе сбора, хранения, обработки, использования и передачи информации.

Информационная безопасность в этом понимании становится одной из характеристик работоспособности системы. В каждый момент времени система должна обладать измеряемым уровнем защищенности, и обеспечение безопасности системы должно быть непрерывным процессом, которые осуществляется на всех временных отрезках в период жизни системы.

В теории информационной безопасности под субъектами ИБ понимают владельцев и пользователей информации, причем пользователей не только на постоянной основе (сотрудники), но и пользователей, которые обращаются к базам данных в единичных случаях, например, государственные органы, запрашивающие информацию. В ряде случаев, например, в банковских ИБ-стандартах к владельцам информации причисляют акционеров - юридических лиц, которым принадлежат определенные данные.

Поддерживающая инфраструктура, с точки зрения основ ИБ, включает компьютеры, сети, телекоммуникационное оборудование, помещения, системы жизнеобеспечения, персонал. При анализе безопасности необходимо изучить все элементы систем, особое внимание уделив персоналу как носителю большинства внутренних угроз.

Для управления информационной безопасностью и оценки ущерба используют характеристику приемлемости, таким образом, ущерб определяется как приемлемый или неприемлемый. Каждой компании полезно утвердить собственные критерии допустимости ущерба в денежной форме или, например, в виде допустимого вреда репутации. В государственных учреждениях могут быть приняты другие характеристики, например, влияние на процесс управления или отражение степени ущерба для жизни и здоровья граждан. Критерии существенности, важности и ценности информации могут меняться в ходе жизненного цикла информационного массива, поэтому должны своевременно пересматриваться.

Информационной угрозой в узком смысле признается объективная возможность воздействовать на объект защиты, которое может привести к утечке, хищению, разглашению или распространению информации. В более широком понимании к ИБ-угрозам будут относиться направленные воздействия информационного характера, цель которых - нанести ущерба государству, организации, личности. К таким угрозам относится, например, диффамация, намеренное введение в заблуждение, некорректная реклама.

Три основных вопроса ИБ-концепции для любой организации

Что защищать?

Какие виды угроз превалируют: внешние или внутренние?

Как защищать, какими методами и средствами?

Система ИБ

Система информационной безопасности для компании - юридического лица включает три группы основных понятий: целостность, доступность и конфиденциальность. Под каждым скрываются концепции с множеством характеристик.

Под целостностью понимается устойчивость баз данных, иных информационных массивов к случайному или намеренному разрушению, внесению несанкционированных изменений. Понятие целостности может рассматриваться как:

- статическое , выражающееся в неизменности, аутентичности информационных объектов тем объектам, которые создавались по конкретному техническому заданию и содержат объемы информации, необходимые пользователям для основной деятельности, в нужной комплектации и последовательности;

- динамическое , подразумевающее корректное выполнение сложных действий или транзакций, не причиняющее вреда сохранности информации.

Для контроля динамической целостности используют специальные технические средства, которые анализируют поток информации, например, финансовые, и выявляют случаи кражи, дублирования, перенаправления, изменения порядка сообщений. Целостность в качестве основной характеристики требуется тогда, когда на основе поступающей или имеющейся информации принимаются решения о совершении действий. Нарушение порядка расположения команд или последовательности действий может нанести большой ущерб в случае описания технологических процессов, программных кодов и в других аналогичных ситуациях.

Доступность - это свойство, которое позволяет осуществлять доступ авторизированных субъектов к данным, представляющим для них интерес, или обмениваться этими данными. Ключевое требование легитимации или авторизации субъектов дает возможность создавать разные уровни доступа. Отказ системы предоставлять информацию становится проблемой для любой организации или групп пользователей. В качестве примера можно привести недоступность сайтов госуслуг в случае системного сбоя, что лишает множество пользователей возможности получить необходимые услуги или сведения.

Конфиденциальность означает свойство информации быть доступной тем пользователям: субъектам и процессам, которым допуск разрешен изначально. Большинство компаний и организаций воспринимают конфиденциальность как ключевой элемент ИБ, однако на практике реализовать ее в полной мере трудно. Не все данные о существующих каналах утечки сведений доступны авторам концепций ИБ, и многие технические средства защиты, в том числе криптографические, нельзя приобрести свободно, в ряде случаев оборот ограничен.

Равные свойства ИБ имеют разную ценность для пользователей, отсюда - две крайние категории при разработке концепций защиты данных. Для компаний или организаций, связанных с государственной тайной, ключевым параметром станет конфиденциальность, для публичных сервисов или образовательных учреждений наиболее важный параметр - доступность.

Дайджест информационной безопасности

Объекты защиты в концепциях ИБ

Различие в субъектах порождает различия в объектах защиты. Основные группы объектов защиты:

- информационные ресурсы всех видов (под ресурсом понимается материальный объект: жесткий диск, иной носитель, документ с данными и реквизитами, которые помогают его идентифицировать и отнести к определенной группе субъектов);

- права граждан, организаций и государства на доступ к информации, возможность получить ее в рамках закона; доступ может быть ограничен только нормативно-правовыми актами, недопустима организация любых барьеров, нарушающих права человека;

- система создания, использования и распространения данных (системы и технологии, архивы, библиотеки, нормативные документы);

- система формирования общественного сознания (СМИ, интернет-ресурсы, социальные институты, образовательные учреждения).

Каждый объект предполагает особую систему мер защиты от угроз ИБ и общественному порядку. Обеспечение информационной безопасности в каждом случае должно базироваться на системном подходе, учитывающем специфику объекта.

Категории и носители информации

Российская правовая система, правоприменительная практика и сложившиеся общественные отношения классифицируют информацию по критериям доступности. Это позволяет уточнить существенные параметры, необходимые для обеспечения информационной безопасности:

- информация, доступ к которой ограничен на основании требований законов (государственная тайна, коммерческая тайна, персональные данные);

- сведения в открытом доступе;

- общедоступная информация, которая предоставляется на определенных условиях: платная информация или данные, для пользования которыми требуется оформить допуск, например, библиотечный билет;

- опасная, вредная, ложная и иные типы информации, оборот и распространение которой ограничены или требованиями законов, или корпоративными стандартами.

Информация из первой группы имеет два режима охраны. Государственная тайна , согласно закону, это защищаемые государством сведения, свободное распространение которых может нанести ущерб безопасности страны. Это данные в области военной, внешнеполитической, разведывательной, контрразведывательной и экономической деятельности государства. Владелец этой группы данных - непосредственно государство. Органы, уполномоченные принимать меры по защите государственной тайны, - Министерство обороны, Федеральная служба безопасности (ФСБ), Служба внешней разведки, Федеральной службы по техническому и экспортному контролю (ФСТЭК).

Конфиденциальная информация - более многоплановый объект регулирования. Перечень сведений, которые могут составлять конфиденциальную информацию, содержится в указе президента №188 «Об утверждении перечня сведений конфиденциального характера» . Это персональные данные; тайна следствия и судопроизводства; служебная тайна; профессиональная тайна (врачебная, нотариальная, адвокатская); коммерческая тайна; сведения об изобретениях и о полезных моделях; сведения, содержащиеся в личных делах осужденных, а также сведения о принудительном исполнении судебных актов.

Персональные данные существует в открытом и в конфиденциальном режиме. Открытая и доступная всем пользователям часть персональных данных включает имя, фамилию, отчество. Согласно ФЗ-152 «О персональных данных», субъекты персональных данных имеют право:

- на информационное самоопределение;

- на доступ к личным персональным данным и внесение в них изменений;

- на блокирование персональных данных и доступа к ним;

- на обжалование неправомерных действий третьих лиц, совершенных в отношении персональных данных;

- на возмещение причиненного ущерба.

Право на закреплено в положениях о государственных органах, федеральными законами, лицензиями на работу с персональными данными, которые выдает Роскомнадзор или ФСТЭК. Компании, которые профессионально работают с персональными данными широкого круга лиц, например, операторы связи, должны войти в реестр, его ведет Роскомнадзор.

Отдельным объектом в теории и практике ИБ выступают носители информации, доступ к которым бывает открытым и закрытым. При разработке концепции ИБ способы защиты выбираются в зависимости от типа носителя. Основные носители информации:

- печатные и электронные средства массовой информации, социальные сети, другие ресурсы в интернете;

- сотрудники организации, у которых есть доступ к информации на основании своих дружеских, семейных, профессиональных связей;

- средства связи, которые передают или сохраняют информацию: телефоны, АТС, другое телекоммуникационное оборудование;

- документы всех типов: личные, служебные, государственные;

- программное обеспечение как самостоятельный информационный объект, особенно если его версия дорабатывалась специально для конкретной компании;

- электронные носители информации, которые обрабатывают данные в автоматическом порядке.

Для целей разработки концепций ИБ-защиты средства защиты информации принято делить на нормативные (неформальные) и технические (формальные).

Неформальные средства защиты - это документы, правила, мероприятия, формальные - это специальные технические средства и программное обеспечение. Разграничение помогает распределить зоны ответственности при создании ИБ-систем: при общем руководстве защитой административный персонал реализует нормативные способы, а IT-специалисты, соответственно, технические.

Основы информационной безопасности предполагают разграничение полномочий не только в части использования информации, но и в части работы с ее охраной. Подобное разграничение полномочий требует и нескольких уровней контроля.

Формальные средства защиты

Широкий диапазон технических средств ИБ-защиты включает:

Физические средства защиты. Это механические, электрические, электронные механизмы, которые функционируют независимо от информационных систем и создают препятствия для доступа к ним. Замки, в том числе электронные, экраны, жалюзи призваны создавать препятствия для контакта дестабилизирующих факторов с системами. Группа дополняется средствами систем безопасности, например, видеокамерами, видеорегистраторами, датчиками, выявляющие движение или превышение степени электромагнитного излучения в зоне расположения технических средств снятия информации, закладных устройств.

Аппаратные средства защиты. Это электрические, электронные, оптические, лазерные и другие устройства, которые встраиваются в информационные и телекоммуникационные системы. Перед внедрением аппаратных средств в информационные системы необходимо удостовериться в совместимости.

Программные средства - это простые и системные, комплексные программы, предназначенные для решения частных и комплексных задач, связанных с обеспечением ИБ. Примером комплексных решений служат и : первые служат для предотвращения утечки, переформатирования информации и перенаправления информационных потоков, вторые - обеспечивают защиту от инцидентов в сфере информационной безопасности. Программные средства требовательны к мощности аппаратных устройств, и при установке необходимо предусмотреть дополнительные резервы.

К специфическим средствам информационной безопасности относятся различные криптографические алгоритмы, позволяющие шифровать информацию на диске и перенаправляемую по внешним каналам связи. Преобразование информации может происходить при помощи программных и аппаратных методов, работающих в корпоративных информационных системах.

Все средства, гарантирующие безопасность информации, должны использоваться в совокупности, после предварительной оценки ценности информации и сравнения ее со стоимостью ресурсов, затраченных на охрану. Поэтому предложения по использованию средств должны формулироваться уже на этапе разработки систем, а утверждение должно производиться на том уровне управления, который отвечает за утверждение бюджетов.

В целях обеспечения безопасности необходимо проводить мониторинг всех современных разработок, программных и аппаратных средств защиты, угроз и своевременно вносить изменения в собственные системы защиты от несанкционированного доступа. Только адекватность и оперативность реакции на угрозы поможет добиться высокого уровня конфиденциальности в работе компании.

Неформальные средства защиты

Неформальные средства защиты группируются на нормативные, административные и морально-этические. На первом уровне защиты находятся нормативные средства, регламентирующие информационную безопасность в качестве процесса в деятельности организации.

- Нормативные средства

В мировой практике при разработке нормативных средств ориентируются на стандарты защиты ИБ, основный - ISO/IEC 27000. Стандарт создавали две организации:

- ISO - Международная комиссия по стандартизации, которая разрабатывает и утверждает большинство признанных на международном уровне методик сертификации качества процессов производства и управления;

- IEC - Международная энергетическая комиссия, которая внесла в стандарт свое понимание систем ИБ, средств и методов ее обеспечения

Актуальная версия ISO/IEC 27000-2016 предлагают готовые стандарты и опробованные методики, необходимые для внедрения ИБ. По мнению авторов методик, основа информационной безопасности заключается в системности и последовательной реализации всех этапов от разработки до пост-контроля.

Для получения сертификата, который подтверждает соответствие стандартам по обеспечению информационной безопасности, необходимо внедрить все рекомендуемые методики в полном объеме. Если нет необходимости получать сертификат, в качестве базы для разработки собственных ИБ-систем допускается принять любую из более ранних версий стандарта, начиная с ISO/IEC 27000-2002, или российских ГОСТов, имеющих рекомендательный характер.

По итогам изучения стандарта разрабатываются два документа, которые касаются безопасности информации. Основной, но менее формальный - концепция ИБ предприятия, которая определяет меры и способы внедрения ИБ-системы для информационных систем организации. Второй документ, которые обязаны исполнять все сотрудники компании, - положение об информационной безопасности, утверждаемое на уровне совета директоров или исполнительного органа.

Кроме положения на уровне компании должны быть разработаны перечни сведений, составляющих коммерческую тайну, приложения к трудовым договорам, закрепляющий ответственность за разглашение конфиденциальных данных, иные стандарты и методики. Внутренние нормы и правила должны содержать механизмы реализации и меры ответственности. Чаще всего меры носят дисциплинарный характер, и нарушитель должен быть готов к тому, что за нарушением режима коммерческой тайны последуют существенные санкции вплоть до увольнения.

- Организационные и административные меры

В рамках административной деятельности по защите ИБ для сотрудников служб безопасности открывается простор для творчества. Это и архитектурно-планировочные решения, позволяющие защитить переговорные комнаты и кабинеты руководства от прослушивания, и установление различных уровней доступа к информации. Важными организационными мерами станут сертификация деятельности компании по стандартам ISO/IEC 27000, сертификация отдельных аппаратно-программных комплексов, аттестация субъектов и объектов на соответствие необходимым требованиям безопасности, получений лицензий, необходимых для работы с защищенными массивами информации.

С точки зрения регламентации деятельности персонала важным станет оформление системы запросов на допуск к интернету, внешней электронной почте, другим ресурсам. Отдельным элементом станет получение электронной цифровой подписи для усиления безопасности финансовой и другой информации, которую передают государственным органам по каналам электронной почты.

- Морально-этические меры

Морально-этические меры определяют личное отношение человека к конфиденциальной информации или информации, ограниченной в обороте. Повышение уровня знаний сотрудников касательно влияния угроз на деятельность компании влияет на степень сознательности и ответственности сотрудников. Чтобы бороться с нарушениями режима информации, включая, например, передачу паролей, неосторожное обращение с носителями, распространение конфиденциальных данных в частных разговорах, требуется делать упор на личную сознательность сотрудника. Полезным будет установить показатели эффективности персонала, которые будут зависеть от отношения к корпоративной системе ИБ.

В инфографике использованы данные собственного исследования «СёрчИнформ».

Новые методы обработки и передачи данных способствуют появлению новых угроз, которые улучшают вероятность искажение, перехвата и тд информации. Поэтому на сегодня реализация информационной безопасности компьютеров в сети являются ведущим направлением в ИТ. Документ, которые подкрепляет правомерность действий и обозначение единого понимание всех аспектов — ГОСТ Р 50922-96.

Ниже рассмотрим основные понятие в данном направлении:

- Защита информации — это направление по предотвращению угроз относительно информации.

- Объект защиты — это информация или носитель с информацией, которому нужно реализовать защиту

- Цель защиты — это определенный результат через некоторый период защиты этой информации.

- Эффективность защиты информации — показатель показывает на сколько реальный результат наближен к поставленному результату.

- Защита информации от утечки — работа по предотвращению неконтролируемой передачи защищаемых данных от разглашения или

- Система защиты информации — набор компонентов, которые реализуются в виде техники, ПО, людей, законов и тд которые организованы и работают в единой системе, и нацелены на защиту информации

- Субъект доступа к информации — участник правоотношений в информационных процессах

- Собственник информации — автор который имеет полные права на данную информацию в рамках законов

- Владелец информации — субъект, который по распоряжению собственника пользуется информацией и реализует ее в определенных полномочиях

- Право доступа к информации — набор правил доступа к данным, установленные документами или владельцем/собственником

- Санкционированный доступ — доступ, который не нарушает определенные правила разграничения доступа

- Несанкционированный доступ — нарушение правил разграничения доступа. Процесс или субъект, который реализует НСД является нарушителем

- Идентификация субъекта — это алгоритм распознавания субъекта по идентификатору

- Авторизация субъекта — это алгоритм давания прав субъекту, после успешного прохождения аутентификации и идентификации в системе

- Уязвимость компьютерной системы — это аспект компонентов системы, которые приводят к

- Атака на компьютерную систему (КС) — это поиск и реализация уязвимостей системы злоумышленником

- Защищенная система — это система, где успешно закрываются уязвимости системы, и уменьшаются риски угроз

- Способы и методы защиты информации — правила и порядок реализации средств для защиты

- Политика безопасности — это набор правил, норм и документов для реализации защиты информационной системы на предприятии.

Под Информационной безопасностью определяют защищенность данных от незаконного действия с ней, а также на работоспособность информационной системы и ее компонентов. На сегодня АС (автоматизированная система) обработки данных являет собой целую систему, которая состоит из компонентов определенной автономности. Каждый компонент может быть подвержен плохому воздействию. Элементы АС можно разнести к группам:

- Аппаратные компоненты — компьютеры и их части (мониторы, принтеры, кабели связи и тд)

- ПО — программы, ОС и тд

- Персонал — люди которые непосредственно относятся к информационной системы (сотрудники и тд)

- Данные — информация которая находится в замкнутой системе. Это и печатная информация, и журналы, носители и тд

Информационная безопасность реализуется с помощью таких аспектов: целостность, конфиденциальность и доступность. Конфиденциальность данных — это аспект информации, который определяет степень ее скрытности от третьих лиц. Конфиденциальная информация должна быть известна только авторизированным субъектам системы. Целостность информации определяет аспект информации в сохранении ее структуры/содержания при передачи или хранении. Достигать защищенность этого аспекта важно в среде, где большая вероятность искажения или других воздействий на разрушения целостности. Достоверность информации заключается в строгой принадлежности начальному значению, при передаче и хранении.

Юридическая значимость данных определяет документ, который является носителем, и он тоже обладает юридической силой. Доступность данных определяет получение субъектом информации с помощью технических средств.