Virușii și lupta împotriva lor. Spyware pe computer. Cum să detectați și să eliminați programele spion

Aproape toți utilizatorii de astăzi sunt familiarizați cu virușii și cu consecințele impactului acestora asupra sistemelor informatice. Printre toate amenințările care au devenit cele mai răspândite, un loc aparte îl ocupă spyware-ul care monitorizează acțiunile utilizatorilor și fură informații confidențiale. În continuare, vom arăta care sunt astfel de aplicații și applet-uri și vom discuta despre modul de detectare a programelor spyware pe un computer și de a scăpa de o astfel de amenințare fără a dăuna sistemului.

Ce este spyware?

Să începem cu faptul că aplicațiile spion sau aplicațiile executabile, numite de obicei Spyware, nu sunt viruși ca atare în sensul obișnuit. Adică, practic nu au niciun impact asupra sistemului în ceea ce privește integritatea sau performanța acestuia, deși atunci când infectează computerele pot locui constant în RAM și consuma o parte din resursele sistemului. Dar, de regulă, acest lucru nu afectează în mod deosebit performanța sistemului de operare.

Dar scopul lor principal este să urmărească munca utilizatorului și, dacă este posibil, să fure date confidențiale, să falsifice e-mailurile în scopul trimiterii de spam, să analizeze cererile pe Internet și să redirecționeze către site-uri care conțin malware, să analizeze informațiile de pe hard disk etc. În sine Este de la sine înțeles că orice utilizator trebuie să aibă cel puțin un pachet antivirus primitiv instalat pentru protecție. Adevărat, în cea mai mare parte, nici antivirusurile gratuite și, mai ales, firewall-ul Windows încorporat nu oferă încredere deplină în securitate. Este posibil ca unele aplicații să nu fie recunoscute. Aici apare o întrebare complet logică: „Care ar trebui să fie atunci protecția unui computer împotriva programelor spion?” Să încercăm să luăm în considerare principalele aspecte și concepte.

Tipuri de spyware

Înainte de a continua cu o soluție practică, ar trebui să înțelegeți clar ce aplicații și applet-uri aparțin clasei Spyware. Astăzi există mai multe tipuri principale:

- inregistratoare de chei;

- Scanere de hard disk;

- spioni ecran;

- spioni de corespondență;

- spioni proxy.

Fiecare astfel de program afectează sistemul în mod diferit, așa că în continuare ne vom uita la modul în care spyware-ul pătrunde într-un computer și ce pot face ele unui sistem infectat.

Metode de penetrare a programelor spion în sistemele informatice

Astăzi, datorită dezvoltării incredibile a tehnologiilor Internet, World Wide Web este principalul canal deschis și slab protejat pe care amenințările de acest tip îl folosesc pentru a pătrunde în sistemele sau rețelele locale de calculatoare.

În unele cazuri, programul spyware este instalat pe computer de către utilizatorul însuși, oricât de paradoxal ar putea părea. În cele mai multe cazuri, nici nu știe despre asta. Și totul este banal de simplu. De exemplu, ați descărcat un program aparent interesant de pe Internet și ați început instalarea. În primele etape, totul arată ca de obicei. Dar uneori apar ferestre care vă solicită să instalați un produs software suplimentar sau un supliment în browserul dvs. de internet. De obicei, toate acestea sunt scrise cu litere mici. Utilizatorul, încercând să finalizeze rapid procesul de instalare și să înceapă să lucreze cu noua aplicație, adesea nu acordă atenție acestui lucru, acceptă toate condițiile și... în cele din urmă primește un „agent” încorporat pentru colectarea informațiilor.

Uneori, programul spyware este instalat pe un computer în fundal, apoi mascandu-se drept procese importante de sistem. Pot exista o mulțime de opțiuni aici: instalarea de software neverificat, descărcarea de conținut de pe Internet, deschiderea atașamentelor de e-mail dubioase și chiar simpla vizitare a unor resurse nesigure de pe Internet. După cum este deja clar, este pur și simplu imposibil să urmăriți o astfel de instalare fără protecție specială.

Consecințele expunerii

În ceea ce privește prejudiciul cauzat de spioni, așa cum sa menționat deja, acest lucru nu afectează în general sistemul în niciun fel, dar informațiile despre utilizatori și datele personale sunt în pericol.

Cele mai periculoase dintre toate aplicațiile de acest tip sunt așa-numitele key logger, sau pur și simplu, ei sunt cei care sunt capabili să monitorizeze setul de caractere, ceea ce oferă unui atacator posibilitatea de a obține aceleași date de conectare și parole, bancă. detalii sau coduri PIN ale cardului și doar ceva pe care utilizatorul nu ar dori să îl pună la dispoziția unei game largi de persoane. De regulă, după ce toate datele au fost determinate, acestea sunt trimise fie către un server la distanță, fie prin e-mail, desigur, în modul ascuns. Prin urmare, este recomandat să folosiți utilități speciale de criptare pentru a stoca astfel de informații importante. În plus, este recomandabil să salvați fișierele nu pe un hard disk (scanerele de hard disk le pot găsi cu ușurință), ci pe suporturi amovibile, sau cel puțin pe o unitate flash, și întotdeauna împreună cu cheia de decriptare.

Printre altele, mulți experți consideră că folosirea tastaturii de pe ecran este cea mai sigură, deși recunosc inconvenientul acestei metode.

Urmărirea ecranului în ceea ce privește exact ceea ce face utilizatorul este periculoasă numai atunci când sunt introduse date confidențiale sau detalii de înregistrare. Spionul pur și simplu face capturi de ecran după un anumit timp și le trimite atacatorului. Utilizarea tastaturii de pe ecran, ca în primul caz, nu va da niciun rezultat. Și dacă doi spioni lucrează simultan, atunci nu te vei putea ascunde nicăieri.

Urmărirea e-mailului se face prin lista dvs. de contacte. Scopul principal este de a înlocui conținutul scrisorii atunci când o trimiteți în scopul trimiterii de spam.

Spionii proxy sunt dăunători doar în sensul că transformă terminalul computerului local într-un fel de server proxy. De ce este necesar acest lucru? Da, doar pentru a se ascunde în spatele, să zicem, adresa IP a utilizatorului atunci când comite acțiuni ilegale. Desigur, utilizatorul habar nu are despre asta. Să presupunem că cineva a spart sistemul de securitate al unei bănci și a furat o anumită sumă de bani. Monitorizarea acțiunilor de către serviciile autorizate dezvăluie că hack-ul a fost efectuat de pe un terminal cu așa sau cutare IP, aflat la o astfel de adresă. Serviciile secrete vin la o persoană nebănuitoare și o trimit la închisoare. Chiar nu este nimic bun în asta?

Primele simptome ale infecției

Acum să trecem la practică. Cum să vă verificați computerul pentru spyware dacă dintr-o dată, dintr-un anumit motiv, apar îndoieli cu privire la integritatea sistemului de securitate? Pentru a face acest lucru, trebuie să știți cum se manifestă impactul unor astfel de aplicații în stadiile incipiente.

Dacă, fără un motiv aparent, se observă o scădere a performanței sau sistemul „îngheață” periodic sau refuză deloc să funcționeze, mai întâi ar trebui să vă uitați la sarcina procesorului și a memoriei RAM și, de asemenea, să monitorizați toate procesele active.

În cele mai multe cazuri, utilizatorul din același „Manager de activități” va vedea servicii nefamiliare care nu erau anterior în arborele de proces. Acesta este doar primul apel. Creatorii de spyware sunt departe de a fi proști, așa că creează programe care se deghează în procese de sistem și este pur și simplu imposibil să le identifici manual fără cunoștințe speciale. Apoi, problemele încep cu conectarea la Internet, pagina de pornire se schimbă etc.

Cum să vă verificați computerul pentru spyware

În ceea ce privește scanarea, antivirusurile standard nu vor ajuta aici, mai ales dacă au ratat deja amenințarea. Cel puțin, veți avea nevoie de un fel de versiune portabilă, cum ar fi Kaspersky Virus Removal Tool (sau, mai bine, ceva de genul Rescue Disc care verifică sistemul înainte de a porni).

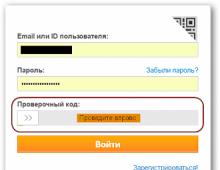

Cum să găsești spyware pe computerul tău? În cele mai multe cazuri, se recomandă utilizarea unor programe speciale foarte vizate din clasa Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware etc.). Procesul de scanare în ele este complet automatizat, precum și ștergerea ulterioară. Dar aici sunt lucruri la care merită să le acordați atenție.

Cum să eliminați programele spion de pe computer: metode standard și software terță parte utilizat

Puteți chiar să eliminați manual programele spion din computer, dar numai dacă programul nu este deghizat.

Pentru a face acest lucru, puteți merge la secțiunea de programe și caracteristici, puteți găsi aplicația pe care o căutați în listă și puteți începe procesul de dezinstalare. Adevărat, programul de dezinstalare Windows, ca să spunem ușor, nu este foarte bun, deoarece lasă o grămadă de gunoi de computer după finalizarea procesului, deci este mai bine să folosiți utilități specializate precum iObit Uninstaller, care, pe lângă dezinstalarea în mod standard, vă permit să efectuați o scanare aprofundată pentru a căuta fișiere reziduale sau chiar chei și intrări în registrul de sistem.

Acum câteva cuvinte despre senzaționalul utilitar Spyhunter. Mulți oameni îl numesc aproape un panaceu pentru toate bolile. Rugăm să ne deosebim. Scanează încă sistemul, dar uneori dă un fals pozitiv. Cert este că dezinstalarea acestuia se dovedește a fi destul de problematică. Pentru utilizatorul obișnuit, doar numărul de acțiuni care trebuie efectuate îi face capul să se învârtă.

Ce să folosești? Protecția împotriva unor astfel de amenințări și căutarea de spyware pe computerul dvs. se poate face, de exemplu, chiar și folosind pachetul ESETNOD32 sau Smart Security cu funcția Anti-Theft activată. Cu toate acestea, fiecare alege singur ceea ce este mai bun și mai ușor pentru el.

Spionajul legalizat în Windows 10

Dar asta nu este tot. Toate cele de mai sus se referă doar la modul în care spyware-ul pătrunde în sistem, cum se comportă, etc. Dar ce să faci când spionajul este legal?

Windows 10 nu a funcționat bine în acest sens. Există o mulțime de servicii aici care trebuie dezactivate (comunicarea datelor cu servere Microsoft la distanță, utilizarea identității pentru a primi reclame, trimiterea de date către o companie, determinarea locației folosind telemetrie, primirea de actualizări din mai multe locații etc.).

Există protecție 100%?

Dacă te uiți îndeaproape la modul în care programul spyware ajunge pe computer și la ce face acesta după aceea, există un singur lucru care se poate spune despre protecție 100%: nu există. Chiar dacă utilizați întregul arsenal de instrumente de securitate, puteți fi 80% sigur de securitate, nu mai mult. Cu toate acestea, nu ar trebui să existe acțiuni provocatoare din partea utilizatorului însuși sub formă de vizitare a site-urilor dubioase, instalarea de software nesigur, ignorarea avertismentelor antivirus, deschiderea de atașamente de e-mail din surse necunoscute etc.

Viruși, spioni și dialeri: cine, de ce și cum

Cred că dacă întrebați orice școlar astăzi ce este lavsanul, nu vă va spune despre „o fibră sintetică obținută prin policondensarea etilenglicolului și a unui acid aromatic dibazic”. Nu, răspunsul lui va fi cam așa: „Lo-vesan, alias msblast, pătrunde în familia de sisteme de operare Microsoft Windows NT folosind o vulnerabilitate în serviciul Microsoft Windows DCOM RPC.” Mi-e teamă să ghicesc ce asocieri vor exista cu cuvântul doom după un timp. Evident nu numai cu jocul cu același nume.

După cum puteți înțelege din titlu și introducere, conversația de astăzi va fi despre viruși și genul lor. Înainte de a trece la răspunsurile la întrebările puse în titlu, aș dori să trec astăzi direct prin „oaspeții” noștri. Aici va fi dat răspunsul despre modul în care toate acestea ajung pe computerele noastre.

Viruși

Virușii sunt programe care au anumite consecințe distructive. Și nu contează care sunt: totul se poate întâmpla aici - de la o schimbare banală a permisiunilor de fișiere și deteriorarea conținutului său intern până la întreruperea internetului și prăbușirea sistemului de operare. Un virus înseamnă, de asemenea, un program care nu numai că poartă funcții distructive, dar este și capabil să se reproducă. Iată ce spune o carte inteligentă despre asta: „O proprietate obligatorie (necesară) a unui virus informatic este capacitatea de a-și crea propriile duplicate (nu neapărat identice cu originalul) și de a le introduce în rețelele de computere și/sau fișierele, zonele de sistem. a computerului și a altor obiecte executabile. În același timp, duplicatele păstrează capacitatea de a se răspândi în continuare” ((c) Evgeniy Kaspersky. „Viruși de computer”). Într-adevăr, pentru a supraviețui, virușii trebuie să se înmulțească, iar acest lucru a fost dovedit de o știință precum biologia. Apropo, de la acești viruși biologici provine denumirea de viruși informatici. Și ei înșiși și-au justificat pe deplin numele: toți virușii sunt simpli și, cu toate acestea, în ciuda eforturilor companiilor antivirus, ale căror costuri sunt calculate în cantități uriașe, ei trăiesc și prosperă. Nu trebuie să căutați departe pentru exemple: să luăm, de exemplu, un virus precum I-Worm.Mydoom.b. De câte ori au spus că nu ar trebui să deschideți fișiere atașate de la persoane necunoscute, iar mesajele de la persoane cunoscute trebuie tratate cu prudență, mai ales dacă nu ați fost de acord cu acest lucru. În plus, dacă textul scrisorii conține ceva de genul următor: „Uită-te la fotografia tare a prietenei mele”, atunci ar trebui trimis imediat la coșul de gunoi. Dar dacă în exemplul de mai sus textul încă are sens, atunci conținutul literelor infectate cu mydoom este destul de ciudat.

Mesajul nu poate fi reprezentat în codificare ASCII pe 7 biți și a fost trimis ca un atașament binar sendmail demon raportat: A apărut eroarea #804 în timpul sesiunii SMTP. Mesajul parțial a fost primit. Mesajul conține caractere Unicode și a fost trimis ca atașament binar. Mesajul conține elemente grafice codificate MIME și a fost trimis ca atașament binar. Tranzacția prin e-mail a eșuat. Mesajul parțial este disponibil.

Scrisoarea conține un fișier cu 9 opțiuni de nume de fișier atașat și 5 opțiuni de extensie. Două variante au ajuns în căsuța mea de e-mail. Prima este o arhivă zip cu un presupus fișier doc, iar al doilea este un exe simplu cu o pictogramă înlocuită cu o pictogramă de notepad Dacă în al doilea caz, orice utilizator poate observa prinderea uitându-se la rezoluție, atunci în primul este mai dificil de a face acest lucru. Înclin să atribui cel mai mare număr de infecții la primul caz de Mydoom, am aflat despre prima metodă de răspândire a virușilor - prin e-mail.

Să ne uităm la următoarea metodă folosind Worm.Win32.Lovesan (cunoscut și ca msblast) ca exemplu. Ce este remarcabil la acest virus și de ce s-a răspândit infecția cu acesta? Acest individ este demn de remarcat prin faptul că, în principiu, nu afectează performanța sistemului în ansamblu. Un computer infectat cu acesta pur și simplu nu poate naviga pe Internet în mod normal. După un timp, apare un semn cu un mesaj de eroare RPC, după care computerul repornește. Cum apare infecția? Acest virus exploatează o vulnerabilitate în serviciul DCOM RPC din Microsoft Windows 2000/XP/2003 și intră în computerul utilizatorului prin portul 135 al unei anumite adrese IP. Cum îți află un atacator adresa exactă? Da, foarte simplu. Acum există atât de multe scanere IP scrise încât chiar și un preșcolar poate afla cu ușurință adrese IP și poate vedea porturi deschise prin care un virus poate fi descărcat pe un computer. Pentru claritate, voi demonstra cum se produce infecția direct cu virusul Lovesan. Viermele scanează adrese IP pentru a găsi porturi deschise și neprotejate. Procesul este prezentat în diagramă:

20.40.50.0

20.40.50.1

20.40.50.2

...

20.40.50.19

----------- pauză de 1,8 secunde

20.40.50.20

...

20.40.50.39

----------- pauză de 1,8 secunde

...

20.40.51.0

20.40.51.1

...

20.41.0.0

20.41.0.1

și continuă în același spirit mai departe.

Viermele alege una dintre cele două metode de scanare. Metoda unu: scanarea unei adrese de bază aleatoare (A.B.C.D), unde D este 0 și A, B, C sunt selectate aleatoriu din intervalul 1-255. Intervalul de scanare este următorul: ...0.

Metoda a doua: viermele determină adresa computerului local (A.B.C.D), setează D la zero și selectează valoarea lui C. Dacă C este mai mare de 20, atunci viermele selectează un număr aleatoriu între 1 și 20. Dacă C este mai mic decât sau egal cu 20, viermele nu-l schimbă. Așadar, a doua modalitate de a răspândi viruși este prin porturile neprotejate ale computerului, folosind găuri în software.

A treia metodă este prin Internet, atunci când descărcați fișiere (în versiunea dorită sau nedorită). Din nou, voi explica cu exemple. Un exemplu de ceea ce este de dorit. Descărcați o glumă, un program sau un joc nou de pe Internet și este infectat cu un virus. După descărcare, programul/jocul/gag-ul pornește și - voila - ești proprietarul virusului. Ce pot sa spun? Fii vigilent, actualizează-ți în mod regulat baza de date antivirus, scanează toate programele cu un antivirus și nu uita măcar de elementele de bază ale securității computerului. Cineva poate spune: „De ce ar trebui, de exemplu, să scanez programe care nu ar putea fi infectate cu un virus?” Aș dori să întreb: „Ce fel de programe sunt acestea?” Orice program poate fi infectat, mai ales dacă sunt descărcate de pe Varezniks sau site-uri web ale grupurilor de hackeri.

Acum să trecem la descărcări nedorite. Aș evidenția două tipuri de astfel de încărcare. În primul rând: atunci când utilizatorul nici măcar nu bănuiește că ceva este descărcat pe computerul său. Această descărcare se realizează prin executarea de scripturi. Al doilea tip de descărcare nedorită este atunci când este descărcat un lucru greșit. Să vă dau un exemplu. La un moment dat, un site cu fisuri, imediat înainte de a descărca un fișier, a sugerat instalarea fie „bară XXX gratuită” fie „crack Internet 100%. Dacă utilizatorul a fost de acord cu acest lucru (și sunt sigur că au existat astfel de oameni, pentru că încă îmi amintesc întrebarea lunii din „Virtual Joys” despre „100% Internet crack”), atunci a fost descărcat un troian sau un virus. Diferența este, în principiu, mică. Totuși, acesta nu este cel mai interesant lucru: dacă o astfel de ofertă tentantă ar fi respinsă, va apărea un semn cu o inscripție aproximativ după cum urmează: „Eroare site” și un buton OK sau Continuare, la clic pe care troianul va fi încă descărcat. , deși fără știrea utilizatorului. Și doar un firewall te-ar putea salva de asta.

Ce efecte secundare, pe lângă principalele funcții distructive, pot avea virușii? Una dintre „aplicațiile gratuite” este funcția DOS (Denial of service) de atacuri asupra oricăror site-uri. În cele mai multe cazuri, victimele sunt site-urile companiilor antivirus, site-uri anti-spam și – cum am putea să nu – site-ul îndelungatei companii Microsoft. Un alt efect secundar este instalarea unei componente backdoor, în urma căreia atacatorul obține controlul complet asupra computerului utilizatorului. Nu este greu de ghicit ce amenință asta.

Spionii

Următorul grup include spyware, iar acesta include și module de publicitate. Principala modalitate de a distribui programe de acest tip este instalarea lor ca componentă, adesea inseparabilă, într-un program. În plus, există descărcare nedorită (vezi mai sus pentru descrieri) și descărcare de cookie-uri de urmărire.

Ce fac acești indivizi? Să începem cu ceea ce este comun între spyware și adware. Ambele tipuri colectează informații despre utilizator și computerul său, îi monitorizează acțiunile, un tip de spion - reyloggers - înregistrează, de asemenea, tot ceea ce tastați pe tastatură într-un fișier și activitatea dvs. pe Internet: ceea ce vizitați, unde zăboviți cele mai multe, pe care faceți clic după colectarea datelor, toate informațiile sunt trimise proprietarului și aici căile spionilor și modulelor de publicitate diverg o terță parte, care o studiază cu atenție, în cel mai bun caz, se elaborează un program de politică de tip terț: ce să oferi, unde să-ți agăți publicitatea În cel mai rău caz, mega/kilograme/tone de scrisori spam vor începe pur și simplu să se reverse în cutia poștală.

Cum sunt diferiți spionii? După ce a studiat datele aceluiași reylogger, un atacator poate afla datele dumneavoastră personale, strict confidențiale, pe care le poate folosi ulterior pentru șantaj în sistem pentru a exploata toate acestea este pentru a instala troieni și componente backdoor Citiți mai sus despre pericolele acestui lucru.

Dialerele

Metodele de penetrare a acestora nu diferă de cele descrise mai sus. Prin urmare, să trecem imediat la considerație. Aici este necesar să faceți o rezervare că există dialere complet pașnice, numite popular „dialers”. Aceste programe sunt folosite pentru a ajuta utilizatorii dial-up să ajungă la furnizor și, dacă este posibil, să mențină o conexiune stabilă cu el, chiar și pe liniile vechi sau „modernizate” Cele despre care vom vorbi au un alt nume - dialer de combat lacune în sistemul de operare, iar uneori din cauza neglijenței sau naivității utilizatorilor (vezi mai sus aproximativ 100% crack al internetului), aceste programe înlocuiesc telefonul furnizorului cu telefonul unui operator de telecomunicații dintr-o țară exotică Mai mult, în majoritatea cazuri, telefonul vechi bun al furnizorului rămâne în fereastra de apelare și Dialers scriu în planificator o sarcină pentru a apela la o oră specificată și este bine dacă utilizatorul are obiceiul de a opri modemul sau are unul extern și țipă atât de mult încât mama nu-și face griji doar după sosirea unei facturi de telefon atât de mari.

OMS

A venit momentul să vorbim despre cine scrie și lansează toate porcăriile astea pe Internet. Aici voi încerca să clasific acele grupuri de oameni care sunt angajați în această afacere nepotrivită. Nu vom vorbi aici despre așa-numiții hackeri „pălărie albă”. O să explic de ce. Această varietate nu reprezintă un pericol pentru societate și mai degrabă o aduce beneficii. Ei sunt cei care scriu cel mai adesea viruși antivirus pentru a neutraliza persoanele deosebit de dăunătoare. De ce viruși? Aceste programe se răspândesc folosind același mecanism ca virușii. De ce anti? Pentru că blochează sau elimină un anumit tip de viruși din computer. Principala lor diferență față de viruși este, de asemenea, autodistrugerea lor după finalizarea sarcinii și absența oricăror funcții distructive. Un exemplu este un virus similar care a apărut pe Internet la ceva timp după recidiva lui Lovesan. După descărcarea virusului antivirus, Lovesan a fost eliminat, iar utilizatorul a fost rugat să descarce actualizări pentru Windows. după care raportul a găsit erori la companii. Acum să trecem direct la clasificarea noastră.

Tastați unul: „copiii scenariilor”. Numele lor este nimeni altul decât 37717 (00|_ HaCkeR-rr, citesc revista Hacker, nu cunosc un singur limbaj de programare și își creează toți troienii și virușii „lor” descărcând programe gata făcute de pe Internet. ( Pentru a evita atacurile, voi face o rezervă: că revista „Hacker” nu este, în principiu, rea, iar materialul din ea este prezentat într-o formă destul de simplă - în unele locuri, este adevărat, dar într-o formă simplă pentru oamenii care au deja ceva cunoștințe și dau materialul cu înțelepciune - nu spun totul până la capăt - ca să nu-i atragă nicăieri, trebuie să te gândești.) Acești „hackeri” de obicei, după ce trimit cuiva un. Troian descărcat de undeva, iar acesta din urmă funcționează, încep imediat să țipe pe forumuri despre cât de cool sunt, etc , etc. Pentru care primesc pe bună dreptate o grămadă de declarații nemăgulitoare, pentru că nu este cazul, atunci e mai bine să păstrezi liniștiți, pur și simplu nu au suficientă experiență sau (în unele cazuri) creier.

Tipul doi: „începător”. Această specie este un descendent direct al primei. Unii dintre reprezentanții primului tip, după o anumită perioadă de timp, încep să înțeleagă că nu sunt atât de cool pe cât credeau, că, se dovedește, există niște limbaje de programare, că poți face ceva și apoi nu strigi pentru întreaga lume despre ce tip grozav sunt. Unii dintre ei în viitor, probabil, se vor transforma într-un reprezentant al clasei pro. Acești oameni încep să învețe o limbă, încearcă să scrie ceva și gândul creator începe să se trezească în ei. Și, în același timp, încep să reprezinte un anumit pericol pentru societate, pentru că cine știe ce lucrare terifiantă ar putea scrie un astfel de reprezentant al clasei scriitorilor de viruși din cauza lipsei de experiență. La urma urmei, atunci când un profesionist scrie cod, tot își dă seama că unele lucruri nu trebuie făcute, pentru că... pot juca împotriva lui. Un începător nu are astfel de cunoștințe, iar asta îl face periculos.

Tastați trei: „pro”. Se dezvoltă de la al doilea tip. „Pro” se disting printr-o cunoaștere profundă a limbajelor de programare, securitatea rețelei, înțelegerea profunzimii sistemelor de operare și, cel mai important, au cunoștințe și înțelegere foarte serioase a mecanismului de funcționare a rețelelor și a sistemelor informatice. În plus, „profesorii” nu numai că învață despre lacunele sistemelor de securitate din buletinele companiei, ci le găsesc și ei înșiși. Ei se unesc adesea în grupuri de hackeri pentru a-și îmbunătăți calitatea „muncii”. Acești oameni sunt în mare parte secreti și nu sunt lacomi de faimă atunci când efectuează o operațiune de succes, ei nu aleargă să spună despre asta lumii întregi, dar preferă să sărbătorească în mod pașnic succesul între prieteni. Bineînțeles, reprezintă un mare pericol, dar, din moment ce sunt toți oameni cunoscători, nu vor întreprinde acțiuni care ar putea provoca colapsul global al oricărui sistem - de exemplu, Internetul. Deși există și excepții (nu toată lumea a uitat de Slammer).

Tip patru: „hackeri industriali”. Cei mai periculoși reprezentanți ai familiei hackerilor pentru societate. Aceștia pot fi numiți pe bună dreptate criminali adevărați. Ei sunt responsabili pentru scrierea majorității dialerilor și piratarea rețelelor băncilor, companiilor mari și agențiilor guvernamentale. De ce și pentru ce fac asta, vom vorbi mai jos. „Industrialiștii” nu iau în considerare nimic sau pe nimeni, acești indivizi sunt capabili să facă orice pentru a-și atinge obiectivele.

Acum să rezumam ceea ce s-a scris. „Copiii scenariilor”: tineri, verzi și neexperimentați. Vreau să arăt că ești mai cool decât toți ceilalți, iar singura persoană mai cool este Cool Sam.

„Începător”: am dorința de a scrie ceva pe cont propriu. Unii dintre ei, din fericire, după ce au încercat să stăpânească complexitățile protocoalelor de internet și ale limbajelor de programare, renunță și merg să facă ceva mai pașnic.

„Pro”: dacă brusc apare o stare de „și-a dat seama de vinovăția, amploarea, gradul, profunzimea”, atunci un reprezentant de acest tip devine un specialist în securitate informatică cu înaltă calificare. Mi-aș dori ca mai mulți profesioniști să ajungă în acest punct.

„Industrialiștii”: nimic sacru. Înțelepciunea populară vorbește bine despre astfel de oameni: „Mormântul îl va corecta pe cocoșat”.

Aceasta este o împărțire aproximativă în tipuri de reprezentanți ai clasei atacatorilor de computere. Acum să trecem la întrebarea de ce fac asta.

Pentru ce

Dar, într-adevăr, de ce sunt scrise viruși, troieni, dialer și alte spirite rele? Unul dintre motive este dorința de autoafirmare. Este tipic pentru reprezentanții primului și al doilea tip. Unul trebuie doar să le arate prietenilor săi că este „ceva de genul ăsta, un copil adevărat, cool”, celălalt - în primul rând pentru a ridica nivelul stimei de sine. Al doilea motiv este să câștigi experiență. Tipic pentru începători. După ce ai scris prima ta capodoperă, bineînțeles că vrei să o testezi pe cineva. Nu asupra ta, într-adevăr. Deci un anumit număr de viruși noi, nu întotdeauna foarte periculoși, apar pe Internet. Următorul motiv este spiritul competiției. Ați auzit vreodată de competiții pentru hackeri? Ultimul pe care îl cunosc a avut loc în vară. Grupul brazilian de hackeri a câștigat (se dovedește că nu sunt puternici doar în fotbal). Sarcina a fost următoarea: cine ar sparge cele mai multe site-uri. Dar sunt sigur că există competiții atât pentru cel mai sofisticat virus, cât și pentru cel mai bun keylogger. Adrenalina este un alt motiv. Imaginați-vă: noaptea, lumina monitorului, degetele trecând peste tastatură, ieri a fost găsit un decalaj în sistemul de securitate, astăzi trebuie să încercați să obțineți acces la sistem și să arătați colegului dvs. administrator cine este șeful. În urma acestui motiv vine următorul - romantismul. Așadar, unora le place să privească apusul, altora le place să privească stelele, iar altora le place să scrie viruși și să deformeze site-urile web. Câți oameni, atâtea gusturi. Motivul este următorul - protest politic sau social. Din acest motiv, majoritatea site-urilor web guvernamentale, a partidelor politice, a publicațiilor tipărite și online, precum și a marilor corporații sunt piratate. Nu trebuie să cauți departe pentru exemple. Imediat după începerea războiului din Irak, au fost efectuate atacuri asupra site-urilor guvernamentale americane de către cei nemulțumiți de politicile lui Bush, precum și pe site-ul ziarului arab Al-Jazeera și a unei serii de alte resurse arabe din partea opusă. Și, poate, ultimul motiv este omniprezența banilor. De dragul lor, hackerii industriali, ca să spunem așa, lucrează în principal. Prin piratarea rețelelor bancare, aceștia obțin acces la conturile clienților. Nu este greu de ghicit ce va urma. Colectând informații despre orice utilizator de internet prin intermediul programelor spion, aceștia se angajează apoi în șantajuri banale. Acțiunile întreprinse de „industrialiști” pot fi enumerate de foarte mult timp, vreau doar să spun încă o dată că sunt criminali informatici cu drepturi depline și trebuie tratați ca criminali.

Pentru a evita scrisorile supărate care ți se adresează pe tema: „Sunt ceilalți atât de amabili și pufoși încât îi protejezi atât de mult?”, voi spune următoarele. Nu am intenționat să protejez pe nimeni și niciunul dintre reprezentanții celor patru specii descrise nu este un înger în carne și oase - toți poartă un anumit rău. Dar hackerii ne anunță periodic că nu totul este perfect în această lume. Să vă dau un exemplu. Virusul Slammer, care a paralizat temporar internetul, a exploatat o eroare pe care Microsoft o descoperise și remediase cu trei luni mai devreme. Dar trebuie amintit că exemplul dat este o excepție. Prin urmare, este necesar să se respecte cel puțin elementele de bază ale securității computerului.

Andrei Radzevici

Articolul folosește materiale din Great Virus Encyclopedia, viruslist.com

Ziarul olandez NRC Handelsblad a relatat, citând documente furnizate de fostul angajat al Agenției Naționale de Securitate (NSA), Edward Snowden, că agenția a infectat peste 50.000 de mii de rețele de calculatoare din întreaga lume cu un virus spyware.

Rețelele au fost sparte și infectate pentru a instala software de monitorizare a informațiilor personale postate pe rețelele sociale. În 2012, rețelele situate în SUA, China, Brazilia, India, Venezuela, o serie de țări africane și arabe, precum și rețelele situate în Rusia au fost atacate de un virus spyware.

O metodă similară de supraveghere a informațiilor a fost folosită și de Centrul de comunicații al guvernului britanic (GCHQ). Angajații săi au obținut acces la datele personale aflate în rețeaua furnizorului belgian de internet Belgacom și a Organizației Internaționale a Țărilor Exportatoare de Petrol (OPEC). Pentru a colecta informații, agențiile britanice de informații au folosit metoda „penetrării cuantice”, care a permis virușilor spyware să pătrundă în computere prin paginile rețelei de socializare LinkedIn și ale furnizorului de internet Belgacom.

Virus spion

Lumea a aflat pentru prima dată despre supravegherea în masă pe internet în vara anului 2013, datorită informațiilor furnizate de fostul angajat al NSA Edward Snowden. Oamenii sunt revoltați de astfel de fapte. Cu toate acestea, ce se întâmplă de fapt și ce proces se desfășoară pe Internet - acest lucru poate fi înțeles folosind cunoștințele de psihologie sistem-vector.

Virusul spion - un semn al erei informației

Trăim în era informației. Aceasta nu este doar o afirmație abstractă. Conform psihologiei sistemului-vector, după cel de-al Doilea Război Mondial am intrat în faza pielii a dezvoltării umane, când quartila informației, formată din două măsuri - sonor și vizual, primește cea mai mare dezvoltare. (Quartelul este o parte a patra din matricea opt-dimensională, un model adoptat în psihologia sistem-vector pentru a descrie toate nivelurile naturii lumii fizice și ale psihicului uman).

Măsurile sonore și vizuale la o persoană se manifestă ca vectori sonori și vizuali, ale căror canale principale de percepție sunt urechile și, respectiv, ochii. Ei sunt cei mai responsabili de percepția informațiilor. Aceste măsuri au creat o nouă realitate care răspunde nevoilor oamenilor audiovizual, în care domnește imaginea și cuvântul (văzul primește plăcere din ceea ce vede, iar sunetul se bucură să pună gândurile în cuvinte).

Virus spion

Dezvoltarea măsurilor sonore și vizuale dă o creștere generală a nivelului intelectual al umanității și formarea gândirii colective. Prin urmare, în era informației, Internetul devine principala platformă pentru desfășurarea principalelor evenimente ale societății umane. Comunicarea, afacerile, politica și forma sa calitativ nouă de inteligență cu ajutorul virușilor spion s-au mutat aici. Aici s-au mutat războaie din ce în ce mai de natură informațională. Aici s-au născut „Revoluția Portocalie” și „Primăvara Arabă”. Realitatea virtuală devine tangibilă și semnificativă în principalele probleme - problemele securității naționale și supraviețuirea națiunilor.

Virus spion în slujba cardinalilor gri

Spațiul internetului devine din ce în ce mai amenințător pentru securitatea statelor. Prin urmare, aici începe să apară o tensiune naturală între măsurile sonore și cele olfactive.

Marina Golomolzina

Specialiștii Kaspersky Lab au descoperit un program rău intenționat pentru dispozitivele mobile pe platforma Android care are o gamă întreagă de capabilități tehnice. Angajații companiei au subliniat că unele dintre funcțiile virusului troian (malware) au fost identificate pentru prima dată.

„Majoritatea troienilor sunt similari între ei: odată ce ajung pe un dispozitiv, fură informațiile de plată ale proprietarului, obțin criptomonede pentru atacatori sau criptează datele pentru a cere o răscumpărare. Dar uneori există exemplare ale căror capacități te fac să-ți amintești filmele de la Hollywood despre spioni”, spune Kaspersky Lab într-un mesaj dedicat virusului.

Ei au spus că malware-ul Skygofree descoperit are 48 de funcții diferite, inclusiv unele unice pe care specialiștii companiei nu le-au mai văzut până acum în malware.

De exemplu, troianul Skygofree poate urmări locația unui dispozitiv infectat și poate începe să înregistreze sunetul în momentul în care proprietarul său se află într-un anumit loc.

„Un alt truc interesant pe care Skygofree l-a stăpânit este să conecteze în liniște un smartphone sau o tabletă infectată la rețelele Wi-Fi care se află sub controlul complet al atacatorilor. Chiar dacă proprietarul dispozitivului a dezactivat complet Wi-Fi pe dispozitiv”, a spus Kaspersky Lab.

Acest lucru permite nu numai analiza traficului victimei, ci și citirea autentificărilor, parolelor sau numerelor de card introduse de utilizator. Malware-ul poate monitoriza și funcționarea unui număr de mesagerie instant, inclusiv Facebook Messenger, WhatsApp, Skype și Viber, care colectează mesajele text.

„În sfârșit, Skygofree poate porni în secret camera frontală și poate face o fotografie atunci când utilizatorul deblochează dispozitivul”, au adăugat experții.

- Reuters

- Robert Galbraith

Specialiștii companiei au descoperit Skygofree la începutul lunii octombrie 2017, dar în timpul studiului malware-ului s-a dovedit că versiunile inițiale ale acestui program au fost create la sfârșitul anului 2014. De atunci, funcționalitatea troianului a crescut semnificativ, iar programul a dobândit unele abilități unice.

Potrivit Kaspersky Lab, Skygofree a fost distribuit pe pagini de Internet care imitau site-urile operatorilor de telefonie mobilă și erau dedicate optimizării vitezei Internetului mobil.

Potrivit companiei, doar câțiva utilizatori au fost atacați de virus și doar în Italia.

De asemenea, în timpul investigației malware-ului, au fost descoperite mai multe instrumente spyware pentru Windows, dar încă nu se știe dacă programul a fost folosit pentru a ataca acest sistem de operare.

„Nu atacă sute de mii de utilizatori”

RT a discutat cu expertul în antivirus Kaspersky Lab Viktor Chebyshev, care a împărtășit câteva detalii despre noul virus. Potrivit acestuia, Skygofree a reușit să rămână invizibil pentru o lungă perioadă de timp, deoarece acest spion troian folosește capabilități nedocumentate ale sistemului și își mărește privilegiile astfel încât toate acțiunile sale „rămân în spatele scenei”.

„Este situat aproape la nivel de sistem și toate capabilitățile pe care le implementează sunt absolut transparente pentru utilizator. Adică, utilizatorul nu vede nicio activitate, nu aude nicio acțiune, pur și simplu rămâne în întuneric”, a explicat Chebyshev.

Interlocutorul RT a clarificat că crearea unui astfel de program este foarte dificilă, așa că cel mai probabil a lucrat la el o întreagă echipă de profesioniști de nivel înalt, care înțeleg toate caracteristicile sistemului de operare Android.

Potrivit expertului în antivirus, o altă caracteristică a virusului care i-a permis să funcționeze nedetectat este focalizarea îngustă a Skygofree pentru a ataca un anumit utilizator.

„Acesta este un spion care nu vizează segmentul de masă. Nu atacă sute de mii de utilizatori, strângând puțin din ei. Aceasta este o aplicație de spionaj care atacă anumite persoane”, a spus Chebyshev.

„Este creat astfel încât să fie invizibil atât pentru victimă, cât și pentru toți ceilalți din jur. În plus, are mecanisme de curățare a urmelor care îl distrug după ce a funcționat”, a adăugat expertul.

- Viktor Chebyshev: acesta este un spion care nu vizează segmentul de masă

El a precizat că ținta virusului spion au fost dispozitivele de pe platforma Android, deoarece acest sistem vă permite să instalați aplicații din surse terțe, și nu doar din magazinul oficial de aplicații Google Play. Cu toate acestea, nu numai dispozitivele Android pot deveni vulnerabile la astfel de programe malware.

„În alte sisteme de operare, această caracteristică nu este disponibilă, toate aplicațiile sunt instalate dintr-o singură sursă centralizată, care este moderată. Și probabilitatea de infecție este astfel minimă. Totuși, nu este exclus”, a explicat expertul.

„Aceasta este o întreagă echipă, s-ar putea spune, un grup infracțional organizat. Resursele sunt serioase”, a remarcat Cebyshev.

Expertul a clarificat că scopul principal al troianului descoperit nu a fost niciodată un atac asupra publicului larg. Programul este conceput special pentru spionaj, supraveghere a unei anumite persoane, în ale cărei dispozitive este „plantat”. Potrivit acestuia, gama de aplicații ale acestui program se poate extinde de la spionajul industrial la supravegherea oficialilor guvernamentali.

„Sarcina principală a acestui troian este să înțeleagă ce se întâmplă cu victima, în jurul ei, ce face, unde merge, cu cine vorbește, cu ce documente interacționează... Se poate filma cu o cameră video, faceți fotografii, înregistrați conversații într-o situație specifică”, a spus un angajat al Kaspersky Lab.

- Viktor Chebyshev: acest troian monitorizează anumite persoane

Expertul antivirus a precizat că imediat după ce virusul a fost descoperit, compania a oferit protecție clienților săi. Vorbind despre amenințarea pentru utilizatorii obișnuiți din întreaga lume, Chebyshev a remarcat că nu au fost niciodată ținta malware-ului, dar i-a îndemnat să nu se relaxeze.

„Dacă vorbim despre piața de masă, despre tine și despre mine, atunci cel mai probabil nu am fost amenințați cu un atac încă de la început. Ei atacă anumite persoane. Cu toate acestea (atac masiv. - RT) nu trebuie anulat: ceea ce este implementat în acest troian poate fi replicat, poate fi distribuit unui număr foarte mare de utilizatori”, a subliniat interlocutorul RT.

Vorbind despre modalitățile de a contracara amenințarea virusului, expertul a îndemnat toți utilizatorii să nu instaleze aplicații din surse terțe, în primul rând. În plus, el a sfătuit consumatorii să-și securizeze dispozitivele mobile instalând o soluție de securitate bună care să nu permită urmărirea legăturilor rău intenționate și să blocheze instalarea aplicațiilor de virus.

„Este imperativ să luați măsuri de igienă personală pentru dispozitivul dvs. Pentru că nu vei fi atacat în niciun moment și atunci totul va fi trist. „Cu o soluție defensivă, totul va fi bine”, a rezumat Cebyshev.

De fapt trata virusurile, aceasta nu este o operațiune foarte complicată de a plăti specialiști mulți bani pentru această lucrare. Puteți să vă protejați computerul de viruși sau, în caz de infecție, să vă readuceți computerul într-o stare „sănătoasă”, eliminând singur programele rău intenționate, alegând un program antivirus bun și respectând unele reguli. Luați cel puțin două dintre cele mai importante: În primul rând, actualizați în mod regulat baza de date antivirus. Al doilea este să vă scanați complet computerul pentru viruși o dată pe lună.

Deci, având în vedere acest lucru, cred că este clar că eliminarea programelor malware se realizează folosind antivirusuri. Ele pot fi plătite sau gratuite Am vorbit despre metodele gratuite în următorul articol:

Acum să vorbim despre ce este un program rău intenționat sau, cu alte cuvinte, un virus?

Viruși de computer sau programe malware este un program al cărui scop principal este de a provoca daune unui computer, de a deteriora datele utilizatorului, de a fura sau de a șterge informații personale, de a degrada performanța computerului și multe altele.

Viruși de computer sau programe malware este un program al cărui scop principal este de a provoca daune unui computer, de a deteriora datele utilizatorului, de a fura sau de a șterge informații personale, de a degrada performanța computerului și multe altele.

Până în prezent malware pot fi clasificate în mai multe tipuri în funcție de impactul lor asupra computerului.

- Viruși clasici.

- programe troiene.

- Spionii.

- Rootkit-uri.

- Adware.

Să aruncăm o privire mai atentă asupra fiecărui tip de malware.

Viruși clasici sunt programe rău intenționate care pot infecta un computer, de exemplu, prin Internet. Și esența unor astfel de viruși este auto-reproducția. Astfel de viruși se copiază singuri, copiază fișierele și folderele care se află pe computerul infectat. Ei fac acest lucru pentru a infecta datele, astfel încât să fie imposibil să le recupereze în viitor. Acest virus încearcă să deterioreze toate datele de pe computer prin introducerea codului său în toate fișierele, de la fișierele de sistem până la datele personale ale utilizatorului. Cel mai adesea, salvarea pe un astfel de computer infectat este .

Cal troian- Acesta este un tip grav de virus. Programele troiene sunt scrise de atacatori într-un anumit scop, de exemplu, furtul de informații din computere sau „furtul” parolelor și așa mai departe.

Troianul este împărțit în două părți. Prima parte, numită Server, este stocată de atacator, iar a doua, partea Client, este distribuită în toate colțurile posibile ale Internetului și în alte locuri. Dacă partea client a programului rău intenționat ajunge pe un computer, atunci acest computer este infectat și troianul începe să trimită în mod deghizat diverse informații atacatorului de pe serverul său.

De asemenea, troianul poate efectua diverse operațiuni pe computer la cererea serverului (atacatorului), poate fura parole și poate infecta documente și fișiere cu cod rău intenționat.

Spionii, sunt oarecum asemănătoare cu caii troieni. Dar ei au principala diferență și este că spionii nu dăunează sistemului și fișierelor utilizator. Spyware stai linistit pe computer si spioni. Ei pot fura parole sau chiar pot salva absolut tot ce tastați pe tastatură.

Spyware este cel mai inteligent tip de virus și poate chiar trimite fișiere de pe computerul infectat. Spionul cunoaște o mulțime de informații despre computerul infectat: ce sistem este instalat, ce antivirus folosești, ce browser folosești pe Internet, ce programe sunt instalate pe computer și așa mai departe. Spyware-ul este unul dintre cele mai periculoase programe malware.

Rootkit-uri Aceștia nu sunt viruși în sine. Dar rootkit-urile sunt programe al căror scop este ascunderea existenței altor viruși pe computer. De exemplu, computerul a fost infectat cu un virus spyware în același timp cu un rootkit. Și rootkit-ul va încerca să ascundă spionul de antivirus și sistemul de operare. În consecință, prezența rootkit-urilor pe un computer nu este mai puțin periculoasă, deoarece acestea pot funcționa destul de bine și pot ascunde o mulțime de viruși (spyware, troieni) de ochii antivirusului nostru pentru o lungă perioadă de timp!

Adware este un alt tip de software rău intenționat. Acesta este un program mai puțin periculos, iar esența lui este să afișați reclame pe computer în diferite moduri în diferite locuri. Adware-ul nu dăunează, nu infectează sau corup fișierele. Dar trebuie să vă protejați și de acest tip de virus.

Acestea sunt tipurile malware exista. Pentru a vă proteja computerul de viruși, avem nevoie de un antivirus bun. Am vorbit despre asta într-un alt articol și acum să continuăm subiectul descrierii virușilor și schemelor de protecție pentru computerul dvs.

Anterior, virușii nu aveau niciun scop anume, erau scrisi pentru distracție, iar dezvoltatorul nu și-a stabilit un obiectiv anume. Acum, virușii sunt algoritmi complexi, a căror esență este cel mai adesea furtul de bani și date. Troienii, cel mai adesea, sunt proiectați doar pentru a fura parole și alte date importante.

Anterior, virușii nu aveau niciun scop anume, erau scrisi pentru distracție, iar dezvoltatorul nu și-a stabilit un obiectiv anume. Acum, virușii sunt algoritmi complexi, a căror esență este cel mai adesea furtul de bani și date. Troienii, cel mai adesea, sunt proiectați doar pentru a fura parole și alte date importante.

Apropo, dacă computerul dvs. a fost atacat de viruși poate fi determinat de anumite semne:

- Programele nu funcționează corect sau nu mai funcționează cu totul.

- Computerul a început să încetinească și să funcționeze încet.

- Unele fișiere devin corupte și refuză să se deschidă.

Foarte des astfel de semne pot deveni un semn al unei infecții cu virusul computerului, dar din fericire nu întotdeauna.

Vă rugăm să rețineți că cel mai adesea un anumit virus poate infecta diferite tipuri de fișiere. Prin urmare, chiar și după ce computerul a fost vindecat de un atac puternic de viruși, cel mai corect lucru de făcut este să formatați partițiile.

Programele antivirus vă vor ajuta să vă protejați de viruși, așa cum am spus mai sus. Astăzi, programele antivirus au funcții suficiente pentru a respinge aproape toate programele rău intenționate care sunt distribuite pe Internet. Dar pentru maxim protecție contra virus Un rol important îl joacă un program antivirus selectat și configurat corespunzător pentru funcționalitatea completă de „combatere”. Vă recomand să citiți articolul despre. Dar dacă nu ai timp, atunci îți voi spune cele mai bune programe antivirus chiar aici. Astăzi este:

Programele antivirus vă vor ajuta să vă protejați de viruși, așa cum am spus mai sus. Astăzi, programele antivirus au funcții suficiente pentru a respinge aproape toate programele rău intenționate care sunt distribuite pe Internet. Dar pentru maxim protecție contra virus Un rol important îl joacă un program antivirus selectat și configurat corespunzător pentru funcționalitatea completă de „combatere”. Vă recomand să citiți articolul despre. Dar dacă nu ai timp, atunci îți voi spune cele mai bune programe antivirus chiar aici. Astăzi este:

- Kaspersky

- Avast

- Dr.Web

- NOD32

Cred că sunt multe din care să alegi.

Succes și mult noroc cu protecția împotriva virusului.