Ce tip de criptare ar trebui să aleg pentru routerul meu wifi? WPA2-Enterprise sau abordarea corectă a securității rețelei Wi-Fi

Astăzi vom aprofunda puțin în subiectul securității conexiunii fără fir. Să ne dăm seama ce este - se mai numește și „autentificare” - și care este mai bine să o alegem. Probabil ați întâlnit abrevieri precum WEP, WPA, WPA2, WPA2/PSK. Și, de asemenea, unele dintre soiurile lor - Personal sau Enterprice și TKIP sau AES. Ei bine, să aruncăm o privire mai atentă la toate și să ne dăm seama ce tip de criptare să alegem pentru a asigura viteza maximă fără a sacrifica viteza.

Remarc că este imperativ să vă protejați WiFi-ul cu o parolă, indiferent de tipul de criptare pe care îl alegeți. Chiar și cea mai simplă autentificare va evita probleme destul de serioase în viitor.

De ce spun asta? Nici măcar nu este vorba despre faptul că conectarea multor clienți greșiți vă va încetini rețeaua - acesta este doar începutul. Motivul principal este că, dacă rețeaua dvs. nu este protejată prin parolă, atunci un atacator se poate atașa de ea, care va efectua acțiuni ilegale de sub routerul dvs. și atunci va trebui să răspundeți pentru acțiunile sale, așa că luați foarte în serios protecția wifi. .

Tipuri de criptare și autentificare a datelor WiFi

Deci, suntem convinși de necesitatea criptării rețelei wifi, acum să vedem ce tipuri există:

Ce este protecția wifi WEP?

WEP(Wired Equivalent Privacy) este primul standard care a apărut, dar fiabilitatea sa nu mai corespunde cerințelor moderne. Toate programele configurate pentru a pirata o rețea wifi folosind metode de forță brută vizează în primul rând selectarea unei chei de criptare WEP.

Ce este o cheie sau o parolă WPA?

WPA(Wi-Fi Protected Access) este un standard de autentificare mai modern care vă permite să vă protejați în mod fiabil rețeaua locală și Internetul împotriva pătrunderii ilegale.

Ce este WPA2-PSK - Personal sau Enterprise?

WPA2- o versiune îmbunătățită a tipului anterior. Hackerea WPA2 este aproape imposibilă, oferă gradul maxim de securitate, așa că în articolele mele spun mereu fără explicații că trebuie să-l instalezi – acum știi de ce.

Standardele de securitate WiFi WPA2 și WPA au încă două variante:

- Personal, notat ca WPA/PSK sau WPA2/PSK. Acest tip este cel mai utilizat și optim pentru utilizare în majoritatea cazurilor - atât acasă, cât și la birou. În WPA2/PSK setăm o parolă de minim 8 caractere, care este stocată în memoria dispozitivului pe care îl conectăm la router.

- Afacere- o configurație mai complexă care necesită ca funcția RADIUS să fie activată pe router. Funcționează conform principiului, adică este atribuită o parolă separată pentru fiecare gadget individual conectat.

Tipuri de criptare WPA - TKIP sau AES?

Deci, am decis că WPA2/PSK (Personal) este cea mai bună alegere pentru securitatea rețelei, dar are încă două tipuri de criptare a datelor pentru autentificare.

- TKIP- astăzi acesta este un tip învechit, dar este încă utilizat pe scară largă, deoarece multe dispozitive pentru un anumit număr de ani îl acceptă doar pe acesta. Nu funcționează cu tehnologia WPA2/PSK și nu acceptă WiFi 802.11n.

- AES- ultimul acest momentși cel mai sigur tip de criptare WiFi.

Ce tip de criptare ar trebui să aleg și să setez cheia WPA pe routerul meu WiFi?

Am rezolvat teoria - să trecem la practică. Deoarece nimeni nu a folosit standardele WiFi 802.11 „B” și „G”, care au o viteză maximă de până la 54 Mbit/s, astăzi norma este 802.11 „N” sau „AC”, care acceptă viteze de până la 300 Mbit /s și mai mare, atunci nu are rost să luăm în considerare opțiunea de utilizare a protecției WPA/PSK cu tipul de criptare TKIP. Prin urmare, atunci când configurați o rețea fără fir, setați-o la implicit

WPA2/PSK - AES

Sau, ca ultimă soluție, specificați „Auto” ca tip de criptare pentru a permite în continuare conectarea dispozitivelor cu un modul WiFi învechit.

În acest caz, cheia WPA, sau pur și simplu, parola pentru conectarea la rețea, trebuie să aibă de la 8 la 32 de caractere, inclusiv litere mici și mari în limba engleză, precum și diverse caractere speciale.

Securitate wireless pe routerul dvs. TP-Link

Capturile de ecran de mai sus arată panoul de control al unui router TP-Link modern în noua versiune de firmware. Configurarea criptării rețelei aici se află în secțiunea „Setări avansate - Modul wireless”.

În vechea versiune „verde”, configurațiile rețelei WiFi care ne interesează sunt situate în „ Modul wireless - Securitate". Dacă faci totul ca în imagine, va fi grozav!

Dacă ați observat, există și un astfel de articol precum „Perioada de actualizare a cheii de grup WPA”. Faptul este că, pentru a oferi o securitate mai mare, cheia digitală WPA reală pentru criptarea conexiunii se modifică dinamic. Aici setați valoarea în secunde după care are loc modificarea. Recomand să o lăsați în pace și să o lăsați implicit - intervalul de actualizare variază de la model la model.

Metoda de autentificare pe routerul ASUS

Pe routerele ASUS, toate setările WiFi sunt situate pe o singură pagină „Rețea fără fir”.

Protecția rețelei prin router Zyxel Keenetic

În mod similar pentru Zyxel Keenetic - secțiunea „Rețea WiFi - Punct de acces”

În routerele Keenetic fără prefixul „Zyxel”, tipul de criptare poate fi schimbat în secțiunea „Rețea de domiciliu”.

Configurarea securității routerului D-Link

Pe D-Link căutăm secțiunea „ Wi-Fi - Securitate»

Ei bine, astăzi am înțeles tipurile de criptare WiFi și termeni precum WEP, WPA, WPA2-PSK, TKIP și AES și am învățat care este mai bine să alegem. Citiți și despre alte opțiuni de securitate a rețelei într-unul din articolele mele anterioare, în care vorbesc despre adrese MAC și IP și alte metode de securitate.

Video despre setarea tipului de criptare pe router

Protocol WPA2 definit de standardul IEEE 802.11i, creat în 2004 pentru a înlocui . Se implementează CCMPși criptare AES, datorită căruia WPA2 a devenit mai sigur decât predecesorul său. Din 2006 sprijin WPA2 este o cerință pentru toate dispozitivele certificate.

Diferența dintre WPA și WPA2

Găsirea diferenței dintre WPA2 și WPA2 nu este relevantă pentru majoritatea utilizatorilor, deoarece toată protecția rețelei wireless se reduce la alegerea unei parole de acces mai mult sau mai puțin complexe. Astăzi situația este de așa natură încât toate dispozitivele care funcționează în rețelele Wi-Fi trebuie să accepte WPA2, astfel încât alegerea WPA poate fi determinată doar de situații non-standard. De exemplu, sistemele de operare mai vechi decât Windows XP SP3 nu acceptă WPA2 fără aplicarea de corecții, astfel încât mașinile și dispozitivele gestionate de astfel de sisteme necesită atenția unui administrator de rețea. Chiar și unele smartphone-uri moderne s-ar putea să nu accepte noul protocol de criptare, acesta se aplică în principal gadgeturilor din Asia; Pe de altă parte, unele versiuni de Windows mai vechi decât XP nu acceptă lucrul cu WPA2 la nivel GPO, așa că în acest caz necesită conexiuni de rețea mai bine reglate.

Diferența tehnică dintre WPA și WPA2 este tehnologia de criptare, în special protocoalele utilizate. WPA folosește protocolul TKIP, WPA2 utilizează protocolul AES. În practică, aceasta înseamnă că WPA2 mai modern oferă un grad mai ridicat de securitate a rețelei. De exemplu, protocolul TKIP vă permite să creați o cheie de autentificare de până la 128 de biți, AES - până la 256 de biți.

Diferența dintre WPA2 și WPA este următoarea:

- WPA2 este o îmbunătățire față de WPA.

- WPA2 utilizează protocolul AES, WPA utilizează protocolul TKIP.

- WPA2 este acceptat de toate dispozitivele wireless moderne.

- Este posibil ca WPA2 să nu fie acceptat de sistemele de operare mai vechi.

- WPA2 are un nivel de securitate mai mare decât WPA.

Autentificare WPA2

Atât WPA, cât și WPA2 funcționează în două moduri de autentificare: personalȘi corporativ (întreprindere). În modul WPA2-Personal, o cheie de 256 de biți, uneori numită cheie pre-partajată, este generată din expresia de acces text simplu introdusă. Cheia PSK, precum și identificatorul și lungimea acesteia din urmă, formează împreună baza matematică pentru formarea cheii perechii principale PMK (cheie principală în pereche), care este folosit pentru a inițializa o strângere de mână în patru căi și pentru a genera o cheie temporară perechi sau de sesiune PTK (Cheie tranzitorie în pereche), pentru interacțiunea unui dispozitiv de utilizator fără fir cu un punct de acces. La fel ca protocolul static, WPA2-Personal are probleme cu distribuția și suportul cheilor, ceea ce îl face mai potrivit pentru utilizare în birouri mici decât în întreprinderi.

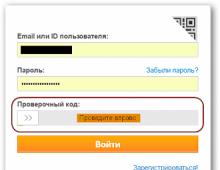

Cu toate acestea, WPA2-Enterprise abordează cu succes provocările distribuției și gestionării cheilor statice, iar integrarea sa cu majoritatea serviciilor de autentificare a întreprinderii oferă control al accesului bazat pe cont. Acest mod necesită informații de conectare, cum ar fi un nume de utilizator și o parolă, un certificat de securitate sau o parolă unică; autentificarea se realizează între stația de lucru și serverul central de autentificare. Punctul de acces sau controlerul fără fir monitorizează conexiunea și redirecționează pachetele de autentificare către serverul de autentificare corespunzător, de obicei . Modul WPA2-Enterprise se bazează pe standardul 802.1X, care acceptă autentificarea utilizatorului și a mașinii bazată pe controlul portului, potrivit atât pentru comutatoare cu fir, cât și pentru punctele de acces fără fir.

Criptare WPA2

WPA2 se bazează pe criptarea AES, înlocuind DES și 3DES ca standard industrial de facto. AES, cu consum intensiv de calcul, necesită suport hardware care nu este întotdeauna disponibil în echipamentele WLAN mai vechi.

WPA2 utilizează protocolul CBC-MAC (Cipher Block Chaining Message Authentication Code) pentru autentificare și integritatea datelor și Modul Counter (CTR) pentru criptarea datelor și suma de control MIC. Codul de integritate a mesajelor (MIC) WPA2 nu este altceva decât o sumă de control și, spre deosebire de WPA, oferă integritatea datelor pentru câmpurile de antet 802.11 imuabile. Acest lucru previne atacurile de reluare a pachetelor care încearcă să decripteze pachetele sau să compromită informațiile criptografice.

Un vector de inițializare de 128 de biți (IV) este utilizat pentru a calcula MIC, AES și o cheie temporară sunt folosite pentru a cripta IV, iar rezultatul este un rezultat de 128 de biți. În continuare, se efectuează o operație SAU exclusivă asupra acestui rezultat și a următorilor 128 de biți de date. Rezultatul este criptat folosind AES și TK, iar apoi ultimul rezultat și următorii 128 de biți de date sunt din nou XORed. Procedura se repetă până când toată sarcina utilă este epuizată. Primii 64 de biți ai rezultatului obținut în ultimul pas sunt utilizați pentru a calcula valoarea MIC.

Un algoritm bazat pe modul de contor este utilizat pentru a cripta datele și MIC. Ca și în cazul criptării MIC IV, acest algoritm începe prin preîncărcarea unui contor de 128 de biți cu câmpul contorului setat la unul în loc de valoarea lungimii datelor. Astfel, un contor diferit este folosit pentru a cripta fiecare pachet.

Primii 128 de biți de date sunt criptați folosind AES și TK, iar apoi se efectuează o operație SAU exclusivă pe rezultatul pe 128 de biți al acestei criptări. Primii 128 de biți de date produc primul bloc criptat de 128 de biți. Valoarea contorului preîncărcată este incrementată și criptată folosind AES și o cheie de criptare a datelor. Apoi operația SAU exclusivă este efectuată din nou pe rezultatul acestei criptări și următorii 128 de biți de date.

Procedura se repetă până când toate blocurile de date de 128 de biți sunt criptate. Valoarea finală din câmpul contor este apoi resetata la zero, contorul este criptat folosind algoritmul AES, iar apoi rezultatul criptării și MIC-ul sunt XORed. Rezultatul ultimei operațiuni este andocat în cadrul criptat.

Odată ce MIC este calculat folosind protocolul CBC-MAC, datele și MIC sunt criptate. Apoi, un antet 802.11 și un câmp de număr de pachet CCMP sunt adăugate la aceste informații în partea din față, un trailer 802.11 este andocat și totul este trimis împreună la adresa de destinație.

Decriptarea datelor se realizează în ordinea inversă a criptării. Pentru extragerea contorului se folosește același algoritm ca și pentru criptarea acestuia. Un algoritm de decriptare bazat pe modul de contor și o cheie TK sunt utilizate pentru a decripta contorul și porțiunea criptată a încărcăturii utile. Rezultatul acestui proces este date decriptate și o sumă de control MIC. După aceasta, MIC-ul pentru datele decriptate este recalculat utilizând algoritmul CBC-MAC. Dacă valorile MIC nu se potrivesc, pachetul este aruncat. Dacă valorile specificate se potrivesc, datele decriptate sunt trimise către stiva de rețea și apoi către client.

TKIP și AES sunt două tipuri alternative de criptare care sunt utilizate în modurile de securitate WPA și WPA2. În setările de securitate a rețelei wireless ale routerelor și punctelor de acces, puteți alege una dintre cele trei opțiuni de criptare:

- TKIP;

- TKIP+AES.

Dacă selectați ultima opțiune (combinată), clienții se vor putea conecta la punctul de acces folosind oricare dintre cei doi algoritmi.

TKIP sau AES? Ce e mai bine?

Răspuns: pentru dispozitivele moderne, algoritmul AES este cu siguranță mai potrivit.

Folosiți TKIP doar dacă aveți probleme la alegerea primului (se întâmplă uneori ca atunci când utilizați criptarea AES, conexiunea cu punctul de acces să fie întreruptă sau să nu fie stabilită deloc. De obicei aceasta se numește incompatibilitate echipamente).

Care este diferența

AES este un algoritm modern și mai sigur. Este compatibil cu standardul 802.11n și oferă viteze mari de transfer de date.

TKIP este depreciat. Are un nivel mai scăzut de securitate și acceptă rate de transfer de date de până la 54 Mbit/s.

Cum se trece de la TKIP la AES

Cazul 1. Punctul de acces funcționează în modul TKIP+AES

În acest caz, trebuie doar să schimbați tipul de criptare pe dispozitivele client. Cel mai simplu mod de a face acest lucru este să ștergeți profilul de rețea și să vă conectați din nou la el.

Cazul 2: Punctul de acces utilizează numai TKIP

În acest caz:

1. Mai întâi, accesați interfața web a punctului de acces (sau, respectiv, a routerului). Schimbați criptarea în AES și salvați setările (citiți mai multe mai jos).

2. Schimbați criptarea pe dispozitivele client (mai multe detalii în paragraful următor). Și din nou, este mai ușor să uiți rețeaua și să te conectezi din nou la ea introducând cheia de securitate.

Activarea criptării AES pe router

Folosind D-Link ca exemplu

Accesați secțiunea Configurare wireless.

Faceți clic pe butonul Configurare manuală a conexiunii fără fir.

Setați modul de securitate WPA2-PSK.

Găsiți un articol Tip de cifrăși setați valoarea AES.

Clic Salvează setările.

Folosind TP-Link ca exemplu

Deschideți secțiunea Fără fir.

Selectați un articol Securitate wireless.

În câmp Versiune Selectați WPA2-PSK.

În câmp Criptare Selectați AES.

Faceți clic pe butonul Salvați:

Schimbați tipul de criptare wireless în Windows

Windows 10 și Windows 8.1

Aceste versiuni ale sistemului de operare nu au un . Prin urmare, există trei opțiuni pentru modificarea criptării.

Opțiunea 1. Windows însuși va detecta o nepotrivire în setările de rețea și vă va solicita să introduceți din nou cheia de securitate. În acest caz, algoritmul de criptare corect va fi instalat automat.

Opțiunea 2. Windows nu se va putea conecta și va oferi să uite rețeaua prin afișarea butonului corespunzător:

După aceasta, vă veți putea conecta la rețea fără probleme, deoarece... profilul ei va fi șters.

Opțiunea 3. Va trebui să ștergeți manual profilul de rețea prin linia de comandă și abia apoi să vă conectați din nou la rețea.

Urmați acești pași:

1 Lansați promptul de comandă.

2 Introduceți comanda:

Netsh wlan arată profiluri

pentru a afișa o listă de profiluri de rețea fără fir salvate.

3 Acum introduceți comanda:

Netsh wlan șterge profilul „numele rețelei tale”

pentru a șterge profilul selectat.

Dacă numele rețelei conține un spațiu (de exemplu „wifi 2”), pune-l între ghilimele.

Imaginea prezintă toate acțiunile descrise:

4 Acum faceți clic pe pictograma rețelei wireless din bara de activități:

5 Selectați o rețea.

6 Faceți clic Conectați:

7 Introduceți cheia de securitate.

Windows 7

Totul este mai simplu și mai clar aici.

1 Faceți clic pe pictograma rețelei fără fir din bara de activități.

3 Faceți clic pe link Gestionarea rețelei fără fir:

4 Faceți clic dreapta pe profilul rețelei dorite.

5 Selectați Proprietăți:

Atenţie! La acest pas puteți, de asemenea, să faceți clic Ștergeți rețeauași conectați-vă la el din nou! Dacă decideți să faceți acest lucru, nu trebuie să citiți mai departe.

6 Accesați fila Siguranță.

), care vă permite să vă protejați de conexiunile neautorizate, de exemplu, vecinii dăunători. O parolă este o parolă, dar poate fi piratată, cu excepția cazului în care, desigur, există „cracker-hackeri” printre vecinii tăi. Prin urmare, protocolul Wi-Fi are, de asemenea, diverse tipuri de criptare, care fac posibilă protejarea Wi-Fi-ului de hacking, deși nu întotdeauna.

În prezent există astfel de tipuri de criptare precum DESCHIS, WEB, WPA, WPA2, despre care vom vorbi astăzi.

DESCHIS

Criptarea OPEN, în esență, nu are deloc criptare, cu alte cuvinte, nu există protecție. Prin urmare, orice persoană care vă descoperă punctul de acces se poate conecta cu ușurință la acesta. Cel mai bine ar fi să utilizați criptarea WPA2 și să veniți cu o parolă complexă.

WEB

Acest tip de criptare a apărut la sfârșitul anilor 90 și este primul. În prezent WEB ( Confidențialitate echivalentă prin cablu) este cel mai slab tip de criptare. Unele routere și alte dispozitive care acceptă Wi-Fi nu acceptă WEB.

După cum am spus deja, criptarea WEB este foarte nesigură și este cel mai bine evitată, la fel ca OPEN, deoarece creează protecție pentru un timp foarte scurt, după care puteți afla cu ușurință o parolă de orice complexitate. De obicei, parolele WEB au 40 sau 103 biți, ceea ce vă permite să selectați o combinație în câteva secunde.

Faptul este că WEB transmite părți din aceeași parolă (cheie) împreună cu pachetele de date, iar aceste pachete pot fi ușor interceptate. În acest moment, există mai multe programe care sunt angajate în interceptarea acestor pachete, dar despre asta nu voi vorbi în acest articol.

WPA/WPA2

Acest tip este cel mai modern și încă nu există altele noi. Puteți seta o lungime arbitrară a parolei de la 8 la 64 de octeți, iar acest lucru îl face destul de dificil de spart.

Acest tip este cel mai modern și încă nu există altele noi. Puteți seta o lungime arbitrară a parolei de la 8 la 64 de octeți, iar acest lucru îl face destul de dificil de spart.

Între timp, standardul WPA acceptă mulți algoritmi de criptare care sunt transmise după interacțiune TKIP Cu CCMP. TKIP a fost ceva ca o punte între WEBȘi WPA, și a existat până la IEEE ( Institutul de Ingineri Electrici și Electronici) a creat un algoritm cu drepturi depline CCMP. Între timp, TKIP a suferit și de unele tipuri de atacuri, așa că este, de asemenea, considerat nu foarte sigur.

De asemenea, criptarea WPA2 folosește două moduri de autentificare inițială, cu alte cuvinte, verificarea parolei pentru accesul utilizatorului (clientului) la rețea. Ei sunt numiti, cunoscuti PSKȘi Afacere. Primul mod înseamnă autentificare folosind o singură parolă, pe care o introducem atunci când ne conectăm. Pentru companiile mari acest lucru nu este foarte convenabil, deoarece după ce unii angajați pleacă, trebuie să schimbe parola de fiecare dată pentru a nu avea acces la rețea și să notifice despre acest lucru pe restul angajaților conectați la această rețea. Prin urmare, pentru a face toate acestea mai convenabile, am venit cu un mod Afacere, care vă permite să utilizați mai multe chei stocate pe server RAZĂ.

WPS

Tehnologie WPS sau în alt fel QSS vă permite să vă conectați la rețea printr-o simplă apăsare a unui buton. În principiu, nici nu trebuie să te gândești la o parolă. Dar aceasta are și dezavantajele sale, care au defecte serioase în sistemul de admitere.

Tehnologie WPS sau în alt fel QSS vă permite să vă conectați la rețea printr-o simplă apăsare a unui buton. În principiu, nici nu trebuie să te gândești la o parolă. Dar aceasta are și dezavantajele sale, care au defecte serioase în sistemul de admitere.

Cu WPS ne putem conecta la rețea folosind un cod de 8 caractere într-un mod diferit PIN. Dar în acest standard există o eroare din cauza căreia, după ce ați învățat doar 4 cifre ale unui anumit cod PIN, puteți afla cheia, pentru aceasta este suficient 10 mii de încercări. În acest fel, puteți obține o parolă, indiferent cât de complexă ar fi.

Pentru a vă autentifica prin WPS, puteți trimite 10-50 de solicitări pe secundă, iar în 4-16 ore veți primi cheia mult așteptată.

Bineînțeles că totul se încheie, această vulnerabilitate a fost descoperită și în tehnologiile viitoare au început să introducă restricții privind numărul de încercări de autentificare după expirarea acestei perioade, punctul de acces dezactivează temporar WPS; În acest moment, mai mult de jumătate dintre utilizatori au încă dispozitive fără această protecție.

Așa am aflat despre diferitele tipuri de criptare a rețelei Wi-Fi, care sunt mai bune și care sunt mai proaste. Este mai bine, desigur, să folosești criptarea începând cu WPA, dar WPA2 este mult mai bun.

Dacă aveți întrebări sau aveți ceva de adăugat, asigurați-vă că scrieți în comentarii.

Între timp, puteți viziona un videoclip despre cum să consolidați conexiunea Wi-Fi, și consolidați modemul USB.

Când mi-am configurat prima dată routerul Wi-Fi de acasă, am făcut o greșeală gravă: am ales un protocol de criptare greșit. Drept urmare, punctul meu a fost piratat a doua zi, chiar și cu o parolă de 8 cifre. Mi-am dat seama de asta abia după câteva săptămâni, iar înainte de asta m-am mulțumit cu pagini de încărcare lentă și întreruperi în streaming video. Și aceasta este doar jumătate din întrebare: dacă informațiile confidențiale și documentele de lucru sunt transferate printr-o conexiune nesecurizată, acestea pot „trece” în mâini greșite. Vrei sa eviti astfel de probleme? Este suficient să selectați protocolul de criptare optim.

WEP 64 și WEP 128

Cel mai rău lucru pe care îl puteți face atunci când configurați un router este să instalați criptarea WEP. Nu poate garanta nici măcar un nivel minim de securitate: vă pot sparge punctul în câteva minute. Și nu doar pentru a profita de internetul gratuit, ci și pentru a obține date personale.

WPA-PSK (TKIP) și

Un alt protocol de criptare pe care nu recomand să-l aleg: securitatea, sincer vorbind, nu este 100%. Mai ales dacă ai ales tipul de criptare TKIP.

WPA2-AES vs WPA2-TKIP

Versiunea de protocol WPA2 este cea mai actuală opțiune. Când apare întrebarea despre tipul de criptare, alegeți WPA2-AES - acesta va oferi protecție maximă pentru rețeaua dvs. Wi-Fi și securitatea datelor. În comparație, tipul de criptare TKIP este considerat mai puțin sigur. Dar dacă ai un dispozitiv învechit și