Tor este o rețea închisă. Ce este rețeaua Tor și cum funcționează

Nume complet: Tor Browser Bundle. Construit pe platforma Mozilla Firefox și este unul dintre cele mai anonime browsere din lume. Când utilizați Internetul, vă schimbă adresa IP într-o adresă IP aleatorie. Utilizează IP din diferite țări: România, Luxemburg, Elveția, Germania. Nu stochează cookie-uri sau un jurnal al site-urilor vizitate, nu își amintește login-urile și parolele. Utilizează o rețea specială securizată de servere proxy anonime.

Instalarea Tor

Puteți descărca acest browser de pe site-ul oficial: https://www.torproject.org/download/download-easy.html.en

Selectați limba dvs. și faceți clic Descărcați Tor Browser Bundle:

Rulați fișierul descărcat:

Clic Bine:

Instalare:

Gata:

Folosind Tor Browser

Lansa programul. Dacă nu ați debifat Lansați Tor Browser Bundle După finalizarea instalării, aceasta va porni automat.

Când lansați prima dată, veți vedea o fereastră Setări de rețea Tor. Aici trebuie să selectați tipul de conexiune. În zilele noastre, în cele mai multe cazuri, prima opțiune este potrivită - un buton Conectați:

După aceasta, browserul se conectează la rețeaua Tor, care vă va ascunde adresa IP reală, asigurându-vă anonimatul. Așteptați conectarea la rețea:

Pentru o confidențialitate mai mare, puteți solicita versiuni în limba engleză ale paginilor. Dar acesta nu este un indicator cheie al anonimatului. Puteți da clic Nu:

Browserul Tor nu este instalat pe sistem în mod tradițional, deoarece... este o aplicație portabilă. Puteți purta programul cu dvs. pe o unitate flash. În mod implicit, la despachetare este plasat în folder browser Tor pe desktop:

Puteți muta folderul browserului în orice locație. Când doriți să lansați TOP pentru a vizita anonim un site, accesați folderul programului și rulați fișierul Porniți Tor Browser.exe:

După apăsarea butonului Noua identitateși înainte de a utiliza o nouă adresă IP, accesați 2ip.ru și vedeți ce s-a schimbat.

Pentru a imita o altă identitate, este indicat să schimbați nu numai IP-ul, ci și țara. Dacă este necesar, apăsați butonul Tor, selectați elementul Noua identitate (Noua Identitate), până când țara se schimbă:

Atenţie! Datorită faptului că atunci când se lucrează prin browserul Tor, traficul trece prin multe servere proxy, viteza de încărcare a paginii este mult mai mică decât printr-un browser obișnuit.

Dacă v-ați săturat de senzația că privirile indiscrete vă privesc pentru a vinde ceva, atunci este timpul să aflați ce este browserul Tor.

Informațiile personale lăsate de utilizator pe rețelele de socializare, magazinele online, pe site-urile organizațiilor guvernamentale și pur și simplu în motoarele de căutare sunt de mare interes, în primul rând, pentru aceleași companii de căutare. Ei procesează preferințele utilizatorilor pentru a-și îmbunătăți algoritmii și pentru a îmbunătăți calitatea rezultatelor căutării.

În plus, atacatorii înfometați se plimbă prin adâncurile internetului, dorind să obțină acces la datele cardurilor tale bancare și portofelelor electronice.

De asemenea, marketerii contribuie la monitorizarea mișcărilor tale pe Internet: este foarte important pentru ei să afle ce ți se poate vinde pe baza interogărilor pe care le introduci în continuare în motoarele de căutare. Trebuie doar să te conectezi la căsuța poștală și deja există oferte foarte importante pentru a merge acolo și a cumpăra ceva, după ce ai studiat anterior la așa și așa curs, nu gratuit, bineînțeles.

Se poate doar presupune, dar, cel mai probabil, serviciile de informații sunt interesate și de informațiile dumneavoastră, cel puțin din poziția de control total asupra populației, desigur, de dragul securității naționale. După ce am rezumat toate cele de mai sus, apare o dorință firească de a evita o atenție atât de densă în jurul utilizatorului de internet obișnuit. Și aceasta este tocmai oportunitatea pe care ți-o poate oferi browserul Tor.

Routerul pentru ceapă

Deci, ce este tor? Browserul TOR este un software gratuit și open source, al cărui nume este un acronim pentru The Onion Router, iar în rusă: onion router sau onion router. Numele browserului reflectă principiile de bază pe care este construit sistemul său de criptare, scris în limbajele de programare Python, C și C++. În general, sistemul este o rețea de servere proxy care stabilesc o conexiune anonimă sub forma unui tunel virtual în care este imposibil să se calculeze locația utilizatorului, deoarece transmisia datelor este criptată.

Prin utilizarea unui sistem extins de servere, sau noduri de informații, acest browser permite utilizatorului să rămână anonim, invizibil pentru toți potențialii escroci, hoți, spioni și alți utilizatori cu responsabilitate socială redusă. Cu ajutorul acestuia, vă puteți crea propriile site-uri web fără a le face publicitate locației și, de asemenea, puteți contacta acele site-uri care sunt blocate de cenzura oficială.

Mike Perry, unul dintre dezvoltatorii Tor, consideră că browserul poate oferi un nivel ridicat de protecție chiar și împotriva programelor spion precum PRISM.

Istoria apariției

Tor Browser a fost creat în mare parte la Laboratorul de Cercetare al Marinei SUA, în timp ce agențiile de informații din SUA lucrau la proiectul Free Heaven. Dintr-un motiv necunoscut, proiectul a fost închis, iar toate codurile sursă au ajuns pe rețeaua publică, unde programatori talentați i-au prins și au organizat comunitatea Torproject.org. Aici browserul a fost deja finalizat de dezvoltatori voluntari, deși continuă să fie îmbunătățit, dezvoltat și actualizat până în prezent.

Cu doar un an în urmă, Tor avea deja peste 7.000 de noduri de sistem instalate pe toate continentele Pământului, cu excepția Antarcticii, iar numărul de utilizatori ai rețelei a depășit 2 milioane. Conform statisticilor Tor Metrics, în 2014, Rusia s-a alăturat primelor trei țări browserul Tor cel mai activ. Deoarece browserul este un sistem open-source la care diverși programatori au lucrat de mai bine de 15 ani, nu trebuie să vă faceți griji că s-ar putea dovedi a fi unul dificil și, în loc să protejeze informațiile, le va fura.

Este codul open source al browserului care ne oferă o garanție a siguranței utilizării acestuia.

Revizuire video a browserului, puțin istoric și scopul principal

Cum funcționează sistemul

Tehnologia TOR existentă permite oricărui utilizator să acceseze orice site web fără a lăsa urme în urmă. Adică, pe site-ul pe care l-ați vizitat, aceștia nu vor putea urmări adresa IP a computerului dvs., ceea ce înseamnă că nu vă vor putea identifica. Acest lucru nu va fi disponibil nici măcar pentru furnizorul dvs. de internet. Și browserul în sine nu va stoca informații despre mișcările tale pe Internet.

Principiul de funcționare al sistemului bulbar poate fi reprezentat după cum urmează:

1. Se formează centre de comunicare, instalate în diferite țări de către apologeții acestei tehnologii. Pentru transmiterea datelor sunt folosite 3 noduri aleatorii, dar nimeni nu știe care dintre ele. Datele pe care utilizatorii le transmit sunt criptate de mai multe ori, fiecare nivel de criptare fiind un alt strat al pachetului de router de ceapă. Trebuie luat în considerare faptul că numai calea sau rutarea este criptată, și nu conținutul pachetelor de informații în sine. Prin urmare, dacă doriți ca informațiile secrete să ajungă la destinatar în siguranță, va fi necesară o criptare suplimentară.

2. La fiecare nod ulterior prin care se transmite un pachet de informații, se decriptează un strat al cifrului, care conține informații despre următorul punct intermediar. După citirea acestor informații, stratul folosit de ceapă este îndepărtat.

Adică, browserul transmite un pachet către primul nod care conține adresa criptată a celui de-al doilea nod. Nodul nr. 1 cunoaște cheia pentru criptare și, după ce a primit adresa nodului nr. 2, trimite acolo un pachet, care este similar cu decojirea primului strat de ceapă. Nodul nr. 2, după ce a primit pachetul, deține cheia pentru a decripta adresa Nodului nr. 3 - un alt strat de coajă a fost îndepărtat din ceapă. Și acest lucru se repetă de mai multe ori. Astfel, din exterior va fi imposibil să înțelegeți ce site ați deschis în cele din urmă în fereastra browserului Tor.

Instrucțiuni video pentru instalare și configurare

Dezavantajele sistemului

Motoarele de căutare, un furnizor de servicii de internet sau oricine altcineva care este deja obișnuit să vă monitorizeze navigarea pe web ar putea ghici că utilizați Tor. Ei nu vor ști exact ce vizionați sau faceți online, dar faptul că doriți să ascundeți ceva le va deveni cunoscut. Prin urmare, va trebui să studiați modalitățile existente de a spori anonimatul dacă alegeți această cale.

Sistemul Thor folosește computere simple, nu de mare viteză. Acest lucru duce la un alt dezavantaj: viteza de transmitere a informațiilor pe această rețea anonimă poate să nu fie suficientă pentru a viziona, de exemplu, videoclipuri sau alt conținut de divertisment.

În prezent, browserul Tor funcționează și se dezvoltă activ, folosind mai mult de 15 limbi, inclusiv rusă. Cea mai recentă versiune de Tor a fost lansată pe 23 ianuarie 2017. În unele țări, site-ul web Tor Project este blocat sau cenzurat, ceea ce face imposibilă descărcarea directă a browserului Tor. În acest caz, puteți utiliza o oglindă: Tor Browser Bundle pe Github, dar dacă oglinzile nu sunt disponibile, puteți încerca să o descărcați prin serviciul Gettor.

Nu uitați să lăsați feedback despre browser

Articolul este furnizat exclusiv în scopul de a vă familiariza cu tehnologia browserului Tor.

În ultimii ani, s-a auzit din ce în ce mai des despre restricții pe internet. Guvernele diferitelor țări interzic accesul cetățenilor lor la resurse care conțin conținut care, în opinia deputaților, este incorect. Operatorii sunt nevoiți să transmită informații despre utilizatori și nu se vorbește despre anonimat pe internet. În același timp, nu este întotdeauna cazul ca site-urile blocate prin decizie a anumitor autorități să conțină efectiv materiale care pot dăuna utilizatorilor.

„Fructul interzis este dulce”, iar diferitele restricții de pe internet au dat naștere nu numai modalităților de a le ocoli, ci și unei întregi rețele secrete, care poate fi accesată doar prin mijloace speciale care ascund informații despre utilizator. Rețeaua anonimă se numește Tor și este disponibilă absolut gratuit pentru toată lumea.

Ce este Tor

Abrevierea Tor înseamnă The Onion Router. Acest nume poate părea ridicol pentru oamenii care nu sunt familiarizați cu conceptul de rutare a cepei. Se referă la tehnologia de schimb anonim de informații folosind o rețea de calculatoare standard. Principiul de funcționare al sistemului se bazează pe criptarea permanentă a datelor în timpul transmiterii de la server la client. Datele trec prin multe noduri de rețea, ștergând astfel urmele care ar putea duce la expeditorul și destinatarul informațiilor.

Datorită Tor, utilizatorii nu trebuie să-și facă griji cu privire la anonimatul lor pe Internet. Ei au posibilitatea de a vedea orice informații care îi interesează, de a lăsa mesaje în secret pe site-uri, de a-și trimite reciproc mesaje personale criptate și de a face mult mai multe în secret de la toată lumea. Folosind Tor, puteți ocoli cu ușurință toate restricțiile ISP impuse site-urilor.

După cum puteți înțelege, site-urile din rețeaua Tor ascunsă nu sunt moderate sau verificate de nimeni. Nu le puteți trimite o reclamație de conținut, iar dacă o faceți, astfel de acțiuni nu vor duce la nimic. În consecință, în Tor puteți găsi, printre altele, informații interzise în toate țările. Socante, ilegale, lipsite de umanitate si sens, materiale si servicii sunt continute in reteaua Tor. Acesta este motivul pentru care a primit numele de „internet întunecat”. Site-urile create exclusiv pentru acces prin Tor sunt situate în zona domeniului .onion. Ele nu sunt indexate de motoarele de căutare obișnuite și pot fi accesate doar prin intermediul rețelei Tor anonime.

Puteți vizualiza informațiile din rețeaua Tor prin orice computer, dar acest lucru necesită un browser cu același nume, care este distribuit gratuit.

Cum să utilizați browserul Tor

Începeți să utilizați Tor este destul de simplu pentru a face acest lucru, trebuie să descărcați Tor Browser dintr-un browser obișnuit și să îl instalați. Tor este instalat după cum urmează:

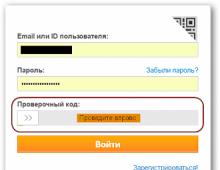

Odată ce browser-ul Tor este instalat pe computer, acesta trebuie să fie configurat corespunzător pentru a funcționa în rețeaua anonimă. Lansați Tor folosind comanda rapidă Start Tor Browser.exe din folderul în care a fost instalat. Apoi, trebuie să setați parametrii primari. Acest lucru se poate face automat făcând clic pe „Conectează” în fereastra care se deschide, dar această metodă nu funcționează întotdeauna.

Dacă nu vă puteți conecta automat la rețeaua Tor, puteți selecta „Configurare” și setați singuri parametrii necesari. Procesul de configurare manuală a lui Thor este, de asemenea, destul de simplu, va trebui să răspundeți la 2 întrebări:

Când răspunsurile sunt selectate, browserul Tor va încerca din nou să facă ajustări automate pe baza datelor primite. Acest lucru poate dura câteva minute, după care Tor va porni.

Vă rugăm să rețineți: browserul Tor se bazează pe Firefox.

Pentru a vă asigura în sfârșit că computerul se află acum într-o rețea anonimă, trebuie să faceți clic pe butonul „Verificați setările Tor Internet”.

Dacă se deschide o pagină care spune că browserul folosește Tor, atunci totul este configurat corect, iar programul poate fi folosit pentru acces anonim la resurse.

Important:În browserul Tor, puteți vizualiza lanțul prin care se obține anonimatul utilizatorului. Pe orice pagină, faceți clic pe pictograma ceapă verde din stânga barei de adrese. Se va deschide un meniu pop-up, unde puteți vedea prin ce lanț trece cererea de la computer la serverul final.

Pentru a obține confidențialitate maximă, Tor oferă 4 niveluri de securitate. În mod implicit, browserul îl setează la minim, dar puteți modifica această setare dacă doriți. Pentru a face acest lucru, faceți clic pe ceapa verde din stânga barei de browser și selectați „Setări de confidențialitate și securitate”.

Se va deschide o nouă fereastră în care puteți utiliza glisorul pentru a regla nivelul de securitate de la scăzut la ridicat. Lângă fiecare dintre opțiuni este scris cum diferă și ce funcții dezactivează. Cu cât nivelul de securitate este mai mare, cu atât mai rău vor funcționa diversele pluginuri și servicii în browser, iar conținutul va fi afișat pe site-uri.

Pentru utilizarea de bază a browserului Tor, este suficient un nivel scăzut de securitate.

Care sunt dezavantajele browserului Tor?

Anonimatul complet pe Internet este un avantaj destul de semnificativ pentru mulți să treacă complet la browserul Tor. În ciuda acestui fapt, numărul de persoane care îl folosesc în mod regulat este mic.

Problema anonimatului pe internet a fost întotdeauna acută pentru utilizatorii de computere personale. Pentru a proteja datele sensibile cât mai mult posibil, oamenii au instalat sisteme de operare Linux pe computerele lor sau au folosit versiuni de amatori ale Windows care au eliminat capabilitățile de urmărire.

Odată cu răspândirea smartphone-urilor Android, tot mai mulți oameni au început să viziteze site-urile lor preferate folosind dispozitive mobile. Din păcate, când vine vorba de confidențialitate, utilizatorii de Android riscă mult mai mult să li se scurgă datele personale. Google nu numai că deține în mod liber informațiile personale ale utilizatorului, numărul de telefon, locul de reședință etc. Un alt lucru înfricoșător este că, deoarece telefonul transmite astfel de informații, acesta poate fi oricând interceptat de o altă aplicație. Ca urmare, datele personale ale unei persoane pot cădea în mâinile infractorilor.

Modalități simple de a crește confidențialitatea

Din păcate, orice creștere a confidențialității vine cu inconveniente. De exemplu, cu, nu trebuie să vă conectați un cont Google, dar, în același timp, utilizatorul este lipsit de capacitatea de a sincroniza contactele din agenda de adrese, marcajele din browser și multe altele. În plus, o persoană poate elimina complet serviciile Google.

Cea mai fiabilă modalitate de a securiza dispozitivul este să-l flash. Pentru orice smartphone popular, puteți găsi zeci de firmware de amatori pe Internet în care au fost eliminate orice instrumente de urmărire. În același timp, o persoană trebuie să manipuleze dispozitivul cu atenție, fără să pornească din nou navigatorul GPS și să acceseze geodate printr-o conexiune la Internet (locația este determinată cu precizie în special prin Wi-Fi).

Instalarea Tor pe Android

Dacă o persoană nu folosește, fișierele de instalare vor trebui să fie descărcate din resurse terțe. Dacă există un cont, utilizatorul trebuie să se conecteze la Play Store și să introducă cuvintele „Tor” și „Orfox” în bara de căutare. Căutarea va afișa Orfox: Tor Browser și Orbot Proxy, trebuie să instalați ambele aplicații.

Ca și în versiunea staționară, programul este împărțit într-un browser și un client, prin care programul se conectează la rețeaua Tor. Numai în versiunea pentru PC sunt combinate - împreună cu browserul pornește și clientul. În general, aplicațiile au multe asemănări, cum ar fi versiunea pentru PC, browserul mobil se bazează pe Mozilla Firefox.

Mai întâi, ar trebui să lansați clientul Orbot, apoi să apăsați butonul „Start” din colțul din stânga jos și să așteptați o conexiune la rețeaua Tor.

Spre deosebire de o conexiune VPN obișnuită, Tor are mai multe servere în întreaga lume, informațiile transferate între ele sunt criptate. De exemplu, datele solicitate de utilizator trec în formă criptată mai întâi printr-un server din Europa, după care sunt trimise către un alt server prin Statele Unite, iar apoi un al treilea în Asia. Din păcate, fiabilitatea sporită a conexiunii are un impact negativ asupra vitezei conexiunii. Uneori, pagina solicitată poate dura mai mult de zece secunde pentru a încărca.

După conectarea la rețea, puteți deschide fereastra de notificare și puteți vizualiza viteza și țările prin care trec datele solicitate.

Când glisați de la stânga la dreapta, se deschide un meniu suplimentar în care puteți selecta țara care va fi determinată (ultimul server de pe traseu).

În plus, în acest meniu puteți activa modul VPN pentru toate aplicațiile de pe telefonul dvs., totuși, această funcție nu garantează anonimatul în alte programe; Dacă o persoană dezactivează funcția " Modul VPN” și intră în browserul Chrome, datele acestuia vor fi o țintă ușoară pentru atacatori.

În esență, clientul Tor este configurat, acum îl puteți minimiza și lansa browserul Orfox. Pagina principală conține resursele cele mai frecvent vizitate, celelalte două file conțin marcaje și istoric. Motorul de căutare implicit este motorul de căutare anonim duckduckgo. Acest motor de căutare se poziționează ca un sistem confidențial care nu colectează date privind interogările și nu afișează reclame clasificate.

Acum puteți vizita diverse resurse rămânând anonim. Dacă introduceți „ IP-ul meu", puteți vedea că datele utilizatorului sunt înlocuite. Sunt indicate o adresă IP, un furnizor și o țară de utilizator diferită.

Scopul principal al browserului Tor

Într-un fel sau altul, scopul principal al Tor nu este doar utilizarea anonimă a resurselor disponibile publicului. Pentru rețeaua Tor, există o bază de date uriașă de resurse care pot fi accesate exclusiv folosind acest browser.

Site-urile concepute pentru Tor constau dintr-un set de numere și litere latine, iar adresa se termină cu un domeniu ceapă. Site-urile de pe domeniul onion au, probabil, cea mai mare protecție a datelor confidențiale, deoarece, spre deosebire de alte resurse, locația serverelor site-ului este necunoscută de nimeni, cu excepția proprietarului site-ului. Relevanța rețelei Tor este evidențiată de faptul că pe domeniul ceapă există o „oglindă” a celei mai populare rețele de socializare din lume, Facebook.

În plus, recent resursele se confruntă din ce în ce mai mult cu problema blocării, ca urmare, aproape fiecare rețea populară peer-to-peer are o „oglindă” în rețeaua Tor.

Pentru a rezuma, se poate observa că în acest moment, Tor este unul dintre puținele instrumente care oferă confidențialitate fiabilă a datelor personale. Desigur, o singură aplicație nu este suficientă; De exemplu, nu utilizați niciodată rețeaua Tor, conturi vechi create dintr-o adresă IP fizică, altfel toată confidențialitatea nu va valorifica un ban.

Datorită înăspririi accesului la anumite site-uri, un număr tot mai mare de persoane au început să folosească VPN-uri și Tor pentru a le accesa, precum și să navigheze pe internet în mod anonim. Am vorbit deja despre VPN într-una dintre paginile anterioare, acum să vorbim despre Tor.

Voi face o rezervare imediat - articolul nu va conține instrucțiuni despre cum să descărcați și să configurați Tor Browser - doar o descriere tehnică și principiile de funcționare a rețelei în sine.

Istoria lui Tor

Conceptul de rețea de ceapă a fost introdus în 1995 cu sprijinul Laboratorului de Cercetare Navală din SUA. În 1997, DAPRA, un departament al Departamentului de Apărare al SUA responsabil cu dezvoltarea tehnologiilor pentru utilizarea lor ulterioară în beneficiul armatei americane, s-a alăturat dezvoltării (apropo, același departament a inventat ARPANET, o rețea care a devenit ulterior cunoscutul Internet). În 2003, codurile sursă ale rețelei au fost publicate în domeniul public, iar rețeaua a început să se dezvolte activ (ca ARPANET cu douăzeci de ani mai devreme) - până în 2016 erau peste 7.000 de noduri și aproximativ 2 milioane de utilizatori în rețea.

Principiile rețelei

Pentru utilizator, rețeaua funcționează destul de simplu: datele sale ajung mai întâi la nodul de securitate, apoi trec printr-un nod intermediar la nodul de ieșire și de la nodul de ieșire la destinație:

Este imposibil să urmăriți un nod de securitate prin alte două noduri și, în plus, totul arată ca și cum datele utilizatorului au apărut imediat din nodul de ieșire. Ținând cont de faptul că o mare varietate de trafic (inclusiv trafic ilegal) poate trece prin acest nod, proprietarul acestui nod va fi responsabil pentru acesta, așa că dacă îl întâlnești în viața reală, strânge-i mâna, deoarece are un multe probleme cu legea.

Principii de proiectare a diferitelor unități

Să ne uităm la nodurile mai detaliat.

- Nodul de intrare (sau pază sau santinelă) este locul în care datele dvs. intră în rețeaua Tor. În plus, nu este selectat cel mai apropiat nod, ci cel mai de încredere, așa că nu fi surprins dacă ping-ul se dovedește a fi la nivelul de câteva sute de milisecunde - totul este pentru siguranța ta.

- Un nod intermediar a fost creat special astfel încât să fie imposibil de urmărit nodul de intrare folosind nodul de ieșire: maximul care poate fi urmărit este doar nodul intermediar. Gazda în sine reprezintă de obicei un server virtual, astfel încât operatorii de server să vadă doar traficul criptat și nimic mai mult.

- Nodul de ieșire este punctul de unde datele dvs. sunt trimise la adresa dorită. Din nou, este selectat cel mai de încredere server (vom vorbi despre ce înseamnă exact acest lucru mai jos), astfel încât ping-ul poate fi foarte, foarte mare.

Cum funcționează criptarea și de ce rețeaua este asemănătoare ceapă

Tor înseamnă The Onion Router, iar acest lucru ridică întrebarea - ce legătură are ceapa cu el? Totul este despre metoda de criptare: este creată pe principiul unei cepe, adică pentru a ajunge în centrul acesteia (datele dvs.), trebuie să eliminați secvenţial toate straturile (criptare).

În realitate, arată așa: clientul criptează datele astfel încât doar nodul de ieșire să aibă cheia de decriptare. Pe el sunt din nou criptate, dar în așa fel încât doar un nod intermediar le poate decripta. Pe el, datele sunt din nou criptate, astfel încât numai nodul santinelă să le poată decripta:

Drept urmare, traficul de după nodul de ieșire este complet criptat, iar nodul intermediar nu este responsabil pentru nimic - transmite doar date criptate. Dar traficul poate ajunge la nodul de ieșire prin HTTP și FTP, iar extragerea informațiilor confidențiale din acesta nu este deosebit de dificilă.

Cum să blochezi Tor

Desigur, nu toate guvernele sunt „fericite” că cetățenii lor accesează calm site-uri interzise, așa că hai să ne dăm seama cum, teoretic, Tor poate fi blocat.

Prima opțiune este să blocați nodurile de ieșire Tor. Adică, utilizatorii pur și simplu nu vor putea părăsi rețeaua și va deveni inutil pentru cei care vor să o folosească pentru anonimizare. Din păcate, din motive evidente, lista tuturor nodurilor de ieșire este cunoscută și, teoretic, dacă toate sunt blocate, popularitatea Tor va scădea brusc. Teoretic, pentru că chiar dacă blochezi toate nodurile de ieșire dintr-o țară, nimeni nu te deranjează să folosești nodurile unei țări vecine, care s-ar putea să nu blocheze un astfel de trafic. Având în vedere că există câteva mii de noduri, blocarea chiar și a sutelor nu va afecta în mod deosebit stabilitatea rețelei.

A doua opțiune este de a bloca toți utilizatorii care se conectează la Tor. Acest lucru este deja mult mai rău, pentru că face rețeaua complet inutilă, pentru că este de înțeles că nu vei putea folosi nodurile de ieșire ale altor țări (pentru că ce fel de nod de ieșire există dacă nu poți intra în rețea ). Din nou, lista tuturor nodurilor santinelă este disponibilă public, iar Tor ar fi fost deja blocat dacă nu pentru un truc - poduri.

Ce sunt podurile

Podurile sunt noduri care nu sunt disponibile public. Dar atunci apare întrebarea - deoarece acesta nu este un nod public, cum va ști utilizatorul despre el? Este simplu - atunci când încearcă să se conecteze la o rețea, utilizatorului i se oferă doar adresele câtorva punți - acest lucru are sens, deoarece utilizatorul nu are nevoie de multe noduri de intrare simultan.

Mai mult, lista completă a tuturor podurilor este strict secretă, așa că maximul pe care îl pot face guvernele este să blocheze mai multe poduri simultan. Cu toate acestea, din moment ce lista completă nu este cunoscută, iar poduri noi apar în mod constant, totul pare a se lupta cu morile de vânt. Cea mai serioasă încercare de a găsi punți a fost făcută de cercetătorii folosind scanerul de porturi ZMap - le-a permis să găsească, potrivit unor date, până la 86% din toate porturile. Dar 86 nu este 100 și, în plus, așa cum am scris deja, apar în mod constant punți noi.

Principiul consensului în rețeaua Tor

Desigur, toată această rețea de 7.000 de noduri trebuie susținută cumva. În acest scop, au fost create 10 servere puternice, susținute de un anumit cerc de voluntari de încredere. În fiecare oră ei verifică funcționalitatea tuturor nodurilor, care noduri trec prin mai mult trafic, care noduri trișează (mai multe despre asta mai jos) și așa mai departe. Mai mult, toate datele sunt publicate în formă deschisă prin HTTP (desigur, cu excepția listei cu toate podurile) și sunt disponibile pentru toată lumea.

Apare întrebarea - deoarece toate deciziile în rețea sunt luate împreună, de ce există 10 servere - la urma urmei, atunci este posibilă o remiză (5 pe 5)? Este simplu - 9 servere sunt responsabile pentru lista de noduri, iar unul este responsabil pentru lista de poduri. Deci este întotdeauna posibil să ajungem la un consens.

Ce sunt nodurile sniffer

Desigur, mulți dintre cei care rulează noduri de ieșire au avut ideea - deoarece traficul trece prin nodurile lor exact ca și cum ar proveni de la dispozitivul utilizatorului, atunci de ce să nu profite de autentificare și parole (și alte date confidențiale)? Având în vedere că cea mai mare parte a traficului trece prin protocoale deschise (HTTP, FTP și SMTP) - datele sunt transmise direct în text clar, luați-l - nu vreau. Mai mult, din păcate, această interceptare pasivă (sniffing) nu poate fi urmărită de utilizator în niciun fel, așa că singura modalitate de a o combate este să-ți trimiți datele prin Tor doar în formă criptată.

Desigur, creatorilor (și utilizatorilor) Tor nu le place deloc acest lucru, așa că a fost inventat un steag de consens numit BadExit. Scopul său este să prindă și să plaseze etichete speciale pe ieșirile care ascultă traficul. Există multe modalități de a detecta interceptările telefonice, cea mai obișnuită este să creați o pagină în care puteți introduce date de conectare și parole și să le transferați în rețeaua Tor prin HTTP. Dacă mai târziu de la acest nod există o încercare de a intra pe acest site cu aceste date de conectare și parole, atunci acest nod este angajat în sniffing. Desigur, nimeni nu te împiedică să-l folosești, dar, așa cum am scris mai sus, criptează-ți datele și atunci proprietarii unor astfel de noduri vor fi neputincioși.

Desigur, nu toate nodurile de ieșire sunt așa (conform unor surse, există aproximativ 5%), iar majoritatea proprietarilor de noduri își iau rolul foarte în serios și își asumă toate riscurile, ajutând rețeaua Tor să existe peste tot, cu excepția Antarcticii (eu credeți că pinguinii nu îi deranjează, ca exploratorii polari - au încă lucruri mai importante de făcut), pentru care le mulțumim foarte mult.