Protecție wpa2 salvată pentru conexiune. Vulnerabilitatea critică în protocolul de securitate WPA2 Wi-Fi: prezentare generală a situației

O vulnerabilitate critică în protocolul de criptare Wi-Fi WPA2. Este cel mai popular algoritm de securitate rețele moderne Wifi. Vulnerabilitatea se numește KRACK ( K ei R einstalare A tta ck s).

Cum functioneaza?

Defectul de securitate permite atacatorilor să efectueze un atac de tip om-in-the-middle printr-o strângere de mână WPA2 cu patru elemente. Această strângere de mână este efectuată atunci când clientul dorește să se conecteze la un securizat Rețele Wi-Fi. Acesta confirmă faptul că ambele părți (client și punctul de acces) au acreditări valide și înregistrează o nouă cheie de criptare care va fi utilizată pentru a proteja traficul. Acum aproape toate rețelele Wi-Fi folosesc acest tip de strângere de mână, ceea ce le face vulnerabile la orice tip de atac KRACK.

Astfel, KRACK permite unui atacator să forțeze participanții la rețea să reinstaleze cheile de criptare WPA2 și să asculte traficul de pe toate dispozitivele conectate la Wi-Fi: laptopuri, tablete, smartphone-uri. În plus, dacă rețeaua folosește WPA-TKIP sau GCMP, atacatorul va putea, de asemenea, să injecteze pachete în datele victimei.

Vestea bună deocamdată este că un atacator va putea exploata vulnerabilitatea doar dacă se află în aria de acoperire a rețelei victimei.

Mathie Vanhoof a spus că a descoperit setul de probleme care alcătuiesc KRACK încă din 2016, dar a petrecut mai mult de un an perfecționându-și atacul. Cercetătorul a raportat vulnerabilitățile unor vânzători și reprezentanților US-CERT încă din iulie 2017, iar în august a împărtășit informații despre probleme cu o gamă largă de furnizori.

Detaliile tehnice complete ale vulnerabilității pot fi găsite pe site-ul web KRACK Attacks.

Cine ar putea fi rănit?

Vanhoof a subliniat că problema a fost găsită în protocolul WPA2 în sine, și nu în dispozitivele individuale, adică vulnerabilitatea poate afecta pe toată lumea. Utilizatori Wi-Fi. Toate sistemele de operare populare sunt susceptibile la atac: Windows, Android, iOS și altele. Cu toate acestea, unele sunt expuse riscului cel mai mare versiuni Linux, iar pentru dispozitivele sub Control Android 6.0 și o versiune ulterioară, vulnerabilitatea este „extrem de distructivă”. Google a spus că compania este conștientă de problemă și va lansa remedieri pentru toate dispozitivele afectate în săptămânile următoare.

Atunci când atacați alte platforme, este mai dificil să decriptați toate pachetele de date, dar cu toate acestea, atacatorii pot obține cea mai mare parte a informațiilor.

Cum să te protejezi?

Schimbarea parolei într-o rețea Wi-Fi nu va ajuta la evitarea unui atac, spune Vanhoof. Cercetătorul recomandă actualizarea firmware-ului routerelor și al tuturor dispozitivelor utilizatorului. Cu toate acestea, el încurajează pe toată lumea să continue să folosească WPA2 și să nu revină la protocolul WEP.

ArsTechnica recomandă utilizarea rețelelor VPN ca măsură suplimentară de securitate, dar ar trebui să fiți atenți și atunci când le alegeți, deoarece multe dintre ele nu pot garanta o conexiune mai sigură.

Se raportează că poate proteja împotriva KRACK în unele cazuri folosind HTTPS. Rețineți că HTTPS în sine nu poate fi numit absolut sigur (de exemplu, există metode de downgrade a conexiunii), deși va deveni un strat suplimentar de criptare. Vanhoof a remarcat:

Orice dispozitiv care utilizează Wi-Fi este probabil vulnerabil. Din fericire, diferite implementări pot fi patchizate pentru compatibilitate cu versiunile inverse.

Lista produselor vulnerabile și actualizări disponibile se formează deja pe o pagină specială US-CERT și va fi actualizată activ în zilele următoare. Vă sfătuim să monitorizați cu atenție această listă și să vă actualizați dispozitivele cât mai curând posibil.

Experții consideră că dispozitivele mobile și computere desktop va primi plasturi în viitorul foarte apropiat. Și milioane de dispozitive IoT se confruntă acum cu o soartă de neinvidiat, deoarece au devenit brusc vulnerabile și multe nu vor primi niciodată actualizări.

Cum au reacționat marile companii?

Producătorii de echipamente și companiile de tehnologie au răspuns în moduri diferite de când au apărut știrile despre vulnerabilitatea WPA2. De exemplu, dezvoltatorii OpenBSD au lansat actualizarea în iulie, după ce au aflat despre ea în avans. Publicația ArsTechnica citează propria sa sursă și susține că Aruba și Ubiquiti, care furnizează puncte de acces marilor corporații și organizații guvernamentale, au început să remedieze erorile și au lansat deja actualizări.

Mai jos este o listă cu companiile care au răspuns la situația actuală. Cel mai probabil, este incomplet și pentru informații mai precise ar trebui să vizitați site-ul producătorului.

- Arch Linux: Actualizările pentru wpa_supplicant și hostapd au fost lansate.

- Amazon: Compania verifică dispozitivele pentru vulnerabilități și va lansa actualizări dacă este necesar.

- Măr: Surse din cadrul companiei au raportat că vulnerabilitatea a fost deja închisă în versiunile beta ale tuturor sistemelor companiei (macOS, iOS, tvOS, watchOS). Cu toate acestea, pentru moment, versiunile corectate sunt disponibile numai pentru dezvoltatori testare închisă. Informatii despre Mașina timpului, AirPort Extreme și AirPort Express nu sunt încă disponibile.

- ArubaRețele: Sunt disponibile informații despre corecție, au fost publicate și întrebări frecvente.

- Belkin, Linksys și Wemo: Echipele de securitate investighează în prezent vulnerabilitatea. Companiile vor elibera instrucțiuni detaliate pentru utilizatorii de pe o pagină specială.

- Cisco: Compania a emis o alertă care conține o listă de produse vulnerabile (lista este în curs de actualizare, astfel încât utilizatorii sunt sfătuiți să verifice pagina des). În curând sunt așteptate actualizări pentru drivere și iOS, corecțiile sunt deja dezvoltate.

- DD-WRT: patch-ul este deja în DD-WRT SVN, dar în în prezent Nu se știe dacă o versiune corectată a firmware-ului este disponibilă pentru descărcare.

- Debian: O alertă a fost postată pe Anunțul de securitate Debian. Mesajul listează o listă de actualizări care rezolvă problemele KRACK.

- Dell: Compania investighează în mod activ vulnerabilitatea și va emite o declarație în curând.

- Espressif: Compania a lansat patch-uri pentru ESP-IDF, ESP8266 RTOS SDK și ESP8266 NONOS SDK.

- Fedora: Actualizarea Fedora 25 este disponibilă pentru testare, în timp ce actualizările Fedora 26 și Fedora 27 așteaptă aprobare.

- FreeBSD: Conform CERT, dezvoltatorii FreeBSD sunt conștienți de problemă. Utilizatorii sunt sfătuiți să verifice frecvent lista de corespondență FreeBSD-Announce și pagina Informații de securitate pentru actualizări;

- Fortinet: Versiunea FortiAP 5.6.1 a remediat vulnerabilitatea KRACK.

- Google: Toată lumea este vulnerabilă la KRACK versiuni Android, începând de la 6.0. Nu se știe nimic despre Google Wi-Fi și patch-uri pentru dispozitiv mobil Ei promit să lanseze în săptămânile următoare.

- Intel: Compania a prezentat un buletin de securitate care conține o listă de produse vulnerabile și actualizări pentru acestea.

- Lede: compania că versiunea corectată a LEDE1.4 va fi lansată la scurt timp după finalizarea testării. Nu există încă informații despre OpenWRT.

- LineageOS: Patch-urile au fost deja lansate.

- Linux: Potrivit autorilor KRACK, atacul funcționează în mod special împotriva clientului wpa_supplicant versiunea 4 și mai mare. Se pot găsi patch-uri.

- Meraki: Patch-urile Cisco Meraki sunt disponibile acum, informatii detaliate disponibil în Întrebările frecvente privind vulnerabilitatea 802.11r (CVE: 2017-13082).

- Tehnologia Microcipului: Compania a lansat o listă de actualizări disponibile.

- Microsoft: în ziua în care a fost publicată știrea despre vulnerabilitate, compania a anunțat că a închis-o Windows cel mai recent actualizare pentru versiunile 7, 8 și 10. Reprezentanții Microsoft nu au explicat dacă versiunile mai vechi ale sistemului sunt vulnerabile.

- MikroTik: Se raportează că RouterOS v39.3, v6.40.4, v6.41rc nu sunt afectate de problema KRACK, precum și punctele de acces. Alte produse au primit remedieri săptămâna trecută.

- Netgear: patch-urile au fost deja lansate pentru WN604, WNDAP620, WAC720/WAC730,

Identificarea setului de servicii(SSID) este numele rețelei difuzat de dvs router wireless TP-Link. Cunoscând sensul SSID , puteți conecta un computer sau alt dispozitiv la dvs retea fara fir. SSID-ul poate fi configurat nu numai pentru identificarea ușoară a rețelei, ci și în scopuri de securitate. SSID poate fi numit și Nume rețea fără fir.

Procedură:

Detalii pas cu pas:

Pasul 1:

1. Verificați dacă laptopul are Butonul Wi-Fi, asigurați-vă că Wi-Fi este activat.

2. Reporniți laptopul.

3. Încercați să verificați conexiunea pe alt laptop.

Dacă problema apare pe laptop, vă rugăm să sunați la serviciul pentru clienți suport tehnic producătorul laptopului dvs.

Pasul 2:

1. Reporniți routerul.

2. Asigurați-vă că indicatorul WLAN este aprins sau clipește, verificați transmisia SSID în setările routerului.

Pentru a verifica dacă setările sunt corecte, vă puteți conecta la dispozitiv la http://tplinlogin.net (sau http://192.168.0.1) și apoi accesați meniul Fără fir->Setări wireless.

![]()

3. Verificați valorile Numele rețelei fără fir(numele rețelei fără fir) și Canal(canal), salvați și reporniți dispozitivul (se preferă canalele 1, 6 sau 11).

4. Încercați să schimbați tipul de securitate pentru a vedea dacă aveți experiență această problemă din nou.

Pasul 3:

Eliminați profilul de rețea wireless de pe laptop.

Mai jos aveți întrebări frecvente despre ștergerea profilurilor:

Când vă conectați la o rețea fără fir, setările și profilul acesteia rețea specifică sunt salvate pe computer, astfel încât să nu fie nevoie să reintroduceți acreditările de rețea, cum ar fi cheia de securitate fără fir, pentru a vă conecta mai târziu. Când computerul se află în raza de acțiune a unei rețele fără fir ale cărei setări sunt salvate pe computer, va încerca să se conecteze automat la acea rețea fără fir.

Dacă v-ați conectat la rețele fără fir diferite, computerul poate întâmpina probleme cu conexiune fără fir, mai ales dacă numele rețelei fără fir (SSID) anterior al rețelei este același cu cel al rețelei fără fir actuale.

Pasul 4:

Introduceți parola. Dacă nu sunteți sigur, verificați valoarea parolei în setările routerului.

Notă: Unele sisteme de operare pot avea probleme de conectare la rețeaua dvs. fără fir. Aici luăm în considerare soluția pentru unele dintre ele:

PentruWindows XP:

1. Când căutați o rețea fără fir, mesajul „ Windows nu poate configura acest lucru retea fara fir setări………” („Windows nu poate configura aceste setări de rețea fără fir.........”)

Acest lucru se poate datora faptului că unele programe pot bloca serviciul de conexiune la rețeaua wireless, le puteți debloca urmând instrucțiunile furnizate.

2. Când încercați să vă conectați la o rețea fără fir, mesajul „Așteptăm conectarea la rețea...” apare întotdeauna în fața dvs. și dispare după introducerea cheii de securitate.

Vă rugăm să verificați pachetul de actualizare a sistemului de operare de pe laptop pentru a determina dacă este SP1, SP2 sau SP3 (faceți clic pe butonul Start, selectați My Computer, faceți clic pe Click dreapta mouse-ul la „Computerul meu” și selectați „Proprietăți”).

SP1 suportă WEP numai; SP2 suportă WEP, WPA-PSK (WPA-Personal); SP3 poate suporta WEP, WPA-PSK (WPA-Personal), WPA2-PSK (WPA2-Personal) Verificați versiunea pachetului de service a sistemului dvs. de operare și selectați tipul de protecție adecvat.

3. După conectarea la Wi-Fi, mesajul „ Validarea identității”( Windows nu poate găsi certificatul de conectare la rețea)

Încercați să dezactivați autentificarea așa cum se menționează în cele ce urmează.

4. După introducerea cheii, mesajul „ dobândirea adresei de rețea” (primind adresă de rețea), urmat de mesajul „conectivitate limitată sau fără conexiune”.

Vă rugăm să urmați pașii de mai jos:

A. Configurați manual adresa IP statica pentru a verifica accesul la internet.

b. Încercați să vă schimbați tipul de securitate la WPA-PSK.

Pentru Windows Vistași 7:

Windows Vista are unele probleme de compatibilitate cu tipuri variate Securitate. Dacă întâmpinați probleme de conexiune în Vista, vă recomandăm insistent să încercați un alt computer. sistem de operare, cum ar fi Win XP sau Win 7.

1. Când încercați să vă conectați, mesajul „ Windows nu s-a putut conecta la rețeaua XXX” (Windows nu se poate alătura rețelei XXX).

A. Verificați dacă vechiul profil este în uz și ștergeți-l dacă este necesar.

b. Schimbați SSID-ul și canalul în setările routerului.

c. Reporniți laptopul și reconectați-vă la rețeaua wireless.

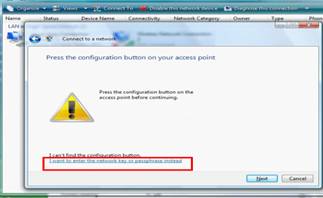

2. Când încercați să vă conectați la SSID, mesajul „ Vă rugăm să apăsați butonul de configurare de pe AP/Routerul wireless” (Vă rugăm să faceți clic pe butonul de configurare a punctelor acces wireless/router")

Vă rugăm să alegeți În schimb, vreau să introduc cheia de rețea sau expresia de acces (Vreau să intru parolă de rețea sau expresie de acces")

3. Când încercați să vă conectați la SSID, vi se solicită un nume de utilizator și o parolă în loc de o cheie de criptare.

Acest lucru poate apărea din cauza problemelor cu Windows, încercați să adăugați manual un profil de rețea fără fir.

1,8 total (35,48%) 31 voturi

Uneori se întâmplă ca atunci când vă conectați la wi-fi disponibil Apare mesajul „salvat, protecție wpa2”. Mai mult, conexiunea funcționează, dar încărcarea nu are loc. Aceasta înseamnă că accesul este blocat.

Pentru a înțelege de ce telefonul nu se conectează la wifi, spune că protecția wpa2 este salvată, trebuie să o iei de la capăt, și anume din esența problemei.

Adesea, problema sunt setările routerului în sine. Dacă vă aprofundați în setări, puteți găsi elementul „mod rețea fără fir”, care ar trebui să fie setat la Auto. În caz contrar, nu vei scăpa de problemă.

Uneori se întâmplă ca telefonul să fie conectat la rețea, dar să nu încarce nimic. După ce reporniți telefonul și încercați să vă conectați din nou, dă aceeași eroare. În acest caz, trebuie să recurgeți la repornirea routerului.

După ce am aflat motivele pentru care telefonul nu se conectează la wifi, ar trebui să începem să corectăm aceste erori și neajunsuri.

Pentru a rezolva această problemă trebuie să contactați setări corecte. Și anume:

Setați datele geografice corecte pe router.

Verificați dacă parola de rețea introdusă este corectă.

Configurați modul de rețea fără fir în aceleași setări.

Verificați tipul de criptare a datelor.

Încercați să schimbați canalul de rețea.

Schimbați autobuzul acestui canal în sine.

Dar să vorbim despre totul în ordine.

Mai întâi, să intrăm în setările routerului. Pentru a face asta în bara de adresa orice browser de care aveți nevoie pentru a introduce 192.168.1.1. Apoi treceți la setări wifiși setați datele corecte pentru locația în care vă aflați. Salvați modificările.

Încercați să rescrieți singur parola când vă conectați. Dacă ați uitat parola corectă, o puteți găsi în aceleași setări ca cele descrise mai sus.

Modul de funcționare al rețelei include literele b/g/n, care se află în setările routerului însuși. Încercați să schimbați modurile. Dar după fiecare tură trebuie să reporniți routerul. Faptul este că uneori dispozitivul de pe care doriți să vă conectați la rețea nu acceptă modul de rețea al routerului.

Schimbați tipul de criptare a parolei și parola în sine. Dar este important să ne amintim că, după aceste manipulări, dispozitivele care au fost conectate mai devreme nu vor mai fi în rețea cu acest router. Va fi necesar să rescrieți datele de conectare pe ele.

Lățimea canalului este setată și în setările routerului. Puteți experimenta cu aceste date și puteți încerca o nouă conexiune.

Acum știți de ce telefonul nu se conectează la wifi, spune că protecția wpa2 este salvată și, de asemenea, cum să o remediați. După parcurgerea acestor pași, problema ar trebui remediată și dispozitivul se va conecta la rețea.