Как отключить Доктор Веб на время: приостановка антивируса. Для чего требуется отключать антивирус? Как избежать закачки на Android-устройство большого объема данных с помощью мобильного Интернета

Инструкция

Для разблокировки банера необходимо загрузить DrWeb LiveCD и записать его на CD-диск. С незараженного компьютера перейдите на сайт разработчика антивирусного ПО DrWeb и нажмите на ссылку «Скачать» в верхней панели. В разделе «Утилиты» левой части страницы выберите Dr.Web LveCD. Кликните «Скачать Dr.Web LiveCD », примите условия лицензионного соглашения.

Загрузите приложение UltraISO с официального сайта разработчика. Данная программа позволяет записывать дисковые образы и создавать загрузочные диски. Следуя инструкциям инсталлятора, установите программу. Дважды кликните на скачанном файле Доктора Веб .

Установите пустой CD в привод компьютера, перейдите в окно UltraISO. В открывшемся экране перейдите во вкладку «Инструменты» - «Записать образ CD». Нажмите клавишу «Записать» и дождитесь окончания процедуры.

Вставьте записанный диск в привод зараженного компьютера, затем сделайте перезагрузку системы. После запуска с CD в открывшемся меню выберите параметры полной антивирусной проверки. Удалите все зараженные файлы, следуя указаниям на экране.

На сайте также можно загрузить образ LiveUSB, для скачки воспользуйтесь соответствующим пунктом меню на сайте разработчика. Запустие скачанный файл, откройте его аналогичным образом с помощью UltraISO. В меню необходимо выбрать пункт «Самозагрузка» - «Записать образ жесткого диска». Очистите данные при помощи кнопки «Форматировать». Далее кликните «Записать», дождитесь окончания процедуры.

Установите носитель в USB-порт зараженного компьютера, выполните перезагрузку. Если загрузка с Flash не началась, нужно настроить BIOS на запуск со съемного диска. Для этого во время старта ПК зажмите кнопку клавиатуры F10. Если меню настроек не запустилось, попробуйте другую клавишу. Ее название обычно в нижней части экрана.

В разделе Boot Settings для First Boot Device выберите USB-HDD. Сохраните изменения и повторите загрузку снова.

Видео по теме

Скачивайте файлы антивирусного ПО только с сайтов разработчиков.

Источники:

- Официальный сайт UltraISO в 2018

- баннеры доктор веб в 2018

Вам понадобится

- - доступ в интернет;

- - Dr. Web CureIt.

Инструкция

Запустите безопасный режим работы операционной системы. Для этого перезагрузите компьютер нажатием кнопки Reset. Подождите некоторое время, пока откроется меню дополнительных вариантов загрузки.

Нажмите клавишу F8 и выберите пункт «Безопасный режим Windows». Откройте панель управления и перейдите в меню «Установка и удаление программ». Найдите все утилиты, связанные с flash и java-приложениями. Удалите их.

Теперь откройте папку System 32 из каталога Windows. Включите сортировку «По типу». Перейдите к списку dll-файлов и удалите те из них, название которых включает сочетание lib, например xqslib.dll.

Перезагрузите компьютер, запустив обычный режим операционной системы. Если после выполнения указанных операций баннер не отключился, попробуйте подобрать нужный код. Посетите следующие сайты: www.drweb.com/xperf/unlocker, http://www.esetnod32.ru/.support/winlock и http://sms.kaspersky.ru.

Если данный метод не сработал, скачайте программу Dr. Web CureIt. Запустите ее в обычном режиме Windows и дождитесь завершения сканирования компьютера. Удалите вирусные файлы и перезагрузите ПК.

Видео по теме

Совет 3: Как убрать баннер блокировки системы с помощью Live CD

Если при загрузке операционной системы появляется баннер на весь экран, при этом отключить его невозможно либо для разблокировки запрашивается код, устранить данный вирус возможно с помощью Live CD.

Инструкция

Образ этого диска доступен для скачивания на множестве интернет-ресурсов. Для борьбы с баннером блокировки системы возможно использовать MultiBoot_2k10, образ которого может быть записан на DVD диск или флешку.

После этого в меню «Пуск» надо выбрать Program_2k10 – Системные утилиты – ERD 2005 – Computer Management. В открывшемся окне найти установленную на компьютере систему и нажать «ОК».

Не можете зайти на наш сайт? Скорее всего, причина в SpIDer Gate - модуле антивирусной программы Dr.Web Security Space. Этот модуль является наиболее частой причиной проблем связанных с использованием наших ресурсов: Издательства Инфо-ДВД, платформы Инфоклуб и др. (см. полный список группы «Киберсант-Медиа»)

Блокировка осуществляется на основании попадания в так называемый список «нерекомендуемых сайтов». По заявлению «Доктор Веб», данный список предназначен для ограждения пользователей от потенциально опасных, зараженных и т.п. сайтов.

С одной стороны, хорошо, что проявляется такая забота о пользователях, но, с другой стороны, по факту оказывается, что в этот список попадают и абсолютно нормальные сайты. Происходит это по причине абсолютно непрозрачной и неоднозначной политики, основанной на субъективном мнении компании Dr.Web и критичном несовершенстве алгоритмов работы её ПО. Как Вам такая формулировка причины блокировки: сайт по мнению компании занимается «неправильной деятельностью», или рассылкой писем, или обучением в «неподходящем формате»?

Нередкостью являются ситуации, когда, лишь на основании каких-то подозрений в отношении конкретного сайта, блокируется доступ ко всем другим сайтам, использующим, например, тот же сервис или платформу (рассылочный сервис, хостинг и т.п.). То есть в список «нежелательных» легко могут попасть любые сайты с нормальным содержимым, если они оказались на одном сервере с «нехорошим» сайтом (одинаковый IP-адрес).

Кроме того, Dr.Web (а точнее SpiDer Gate) может блокировать возможность подписаться на новостную рассылку или не разрешать переходить по ссылкам из письма на нормальный сайт.

Причина в том, что Доктор Веб считает нежелательными как таковые массовые отправления писем, особенно от некоторых сервисов почтовых рассылок!

Доктор Веб за Вас решает, переходить ли по ссылкам в письме, получение которого Вы сами заказали, подписавшись на рассылку. Особенно неприятно, если по ссылке находится полезная информация.

При этом антивирус блокирует не все сервисы почтовых рассылок, а только «избранные», без какого-либо объективного обоснования.

Подобные проблемы не раз всплывали, вот один из примеров .

Политика компании DrWeb такова, что нормальный диалог касательно решений этих проблем просто невозможен, а искать справедливости в правовом поле – хлопотное и не всегда оправданное занятие (пример ).

Вы всё еще желаете пользоваться услугами компании Dr.Web? Если нет, то рекомендуем перейти на какой-нибудь более адекватный и качественный сервис, например, антивирус Касперского. Если же Вы желаете и далее доверять «качеству» алгоритмов компании Dr.Web, но иногда желаете вносить корректировки, то для этого придется в настройках Веб-антивируса SpiDer Gate снять запрет на посещение нерекомендуемых сайтов или добавить желаемый сайт к списку исключений.

Подробно процесс настройки описан в соответствующих разделах Справки по продукту Dr.Web, а также в онлайн-документации на сайте компании «Доктор Веб» по следующему адресу:

Список основных наших доменов которые необходимо добавлять в исключения:

cybersant-media.ru

infoclub.info

e.infoclub.info

Борьба с троянцами семейства WinLock и MbrLock

(блокировщики Windows)

Актуальность вопроса

Троянцы, блокирующие работу Windows, с сентября 2009 года - одни из самых распространенных по частоте проявления. Например, за декабрь 2010 года более 40% обнаруженных вирусов - блокировщики Windows. Общее название подобных вредоносных программ - Trojan.Winlock.XXX, где XXX - номер, присвоенный сигнатуре, которая позволяет определить несколько (зачастую несколько сотен) схожих вирусов. Также подобные программы могут относиться к типам Trojan.Inject или Trojan.Siggen, но такое случается значительно реже.

Внешне троянец может быть двух принципиальных видов. Первый: заставка на весь экран, из-за которой не видно рабочий стол, второй: небольшое окно в центре. Второй вариант не закрывает экран полностью, но баннер все равно делает невозможной полезную работу с ПК, поскольку всегда держится поверх любых других окон.

Вот классический пример внешнего вида программы Trojan.Winlock:

Цель троянца проста: добыть для вирусописателей побольше денег с жертв вирусной атаки.

Наша задача - научиться быстро и без потерь устранять любые баннеры, ничего не платя злоумышленникам. После устранения проблемы необходимо написать заявление в полицию и предоставить сотрудникам правоохранительных органов всю известную вам информацию.

Внимание! В текстах многих блокировщиков встречаются различные угрозы («у вас осталось 2 часа», «осталось 10 попыток ввода кода», «в случае переустановки Windows все данные будут уничтожены» и т. д.). В основном это не более чем блеф.

Алгоритм действий по борьбе с Trojan.Winlock

Модификаций блокировщиков существует великое множество, но и число известных экземпляров очень велико. В связи с этим лечение зараженного ПК может занять несколько минут в легком случае и несколько часов, если модификация еще не известна. Но в любой ситуации следует придерживаться приведенного ниже алгоритма:

1. Подбор кода разблокировки.

Коды разблокировки ко многим троянцам уже известны и занесены в специальную базу, созданную специалистами компании «Доктор Веб». Чтобы воспользоваться базой, перейдите по ссылке https://www.drweb.com/xperf/unlocker/ и попробуйте подобрать код. Инструкция по работе с базой разблокировки: http:// support. drweb. com/ show_ faq? qid=46452743& lng= ru

Прежде всего, попробуйте получить код разблокировки, воспользовавшись формой, позволяющей ввести текст сообщения и номер, на который его нужно отправить. Обратите внимание на следующие правила:

Если требуется перевести деньги на счет или телефонный номер, в поле Номер необходимо указать номер счета или телефона, в поле Текст ничего писать не нужно.

Если требуется перевести деньги на телефонный номер, в поле Номер необходимо указать номер телефона в формате 8хххххххххх, даже если в баннере указан номер без цифры 8.

Если требуется отправить сообщение на короткий номер, в поле Номер укажите номер,

в поле Текст - текст сообщения.

Если сгенерированные коды не подошли - попробуйте вычислить название вируса с помощью представленных картинок. Под каждым изображением блокировщика указано его название. Найдя нужный баннер, запомните название вируса и выберите его в списке известных блокировщиков. Укажите в выпадающем списке имя вируса, поразившего ваш ПК, и скопируйте полученный код в строку баннера.

Обратите внимание, что, кроме кода, может быть выдана другая информация:

Win+D to unlock - нажмите комбинацию клавиш Windows+D для разблокировки.

any 7 symbols - введите любые 7 символов.

Воспользуйтесь генератором выше или use generator above - используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Используйте форму или Пожалуйста, воспользуйтесь формой - используйте для получения кода разблокировки форму Номер-Текст в правой части окна.

Если подобрать ничего чего не удалось

2. Если система заблокирована частично. Этот шаг относится к случаям, когда баннер «висит» в середине экрана, не занимая его целиком. Если доступ заблокирован полностью - переходите сразу к шагу 3. Диспетчер задач при этом блокируется аналогично полноэкранным версиям троянца, то есть завершить вредоносный процесс обычными средствами нельзя.

Пользуясь остатками свободного пространства на экране, сделайте следующее:

1) Проверьте ПК свежей версией лечащей утилиты Dr.Web CureIt! http://www.freedrweb.com/cureit/ . Если вирус благополучно удален, дело можно считать сделанным, если ничего не найдено - переходите к шагу 4.

2) Скачайте восстанавливающую утилиту Dr.Web Trojan.Plastix fix по ссылке http://download.geo.drweb.com/pub/drweb/tools/plstfix.exe и запустите скачанный файл. В окне программы нажмите Продолжить, и когда Plastixfix закончит работу, перезагрузите ПК.

3) Попробуйте установить и запустить программу Process Explorer (скачать можно с сайта

Microsoft: http://technet.microsoft.com/ru-ru/sysinternals/bb896653). Если запуск удался -

нажмите мышью в окне программы кнопку с изображением прицела и, не отпуская ее,

наведите курсор на баннер. Когда вы отпустите кнопку, Process Explorer покажет процесс,

который отвечает за работу баннера.

3. Если доступа нет совсем. Обычно блокировщики полностью загромождают баннером экран, что делает невозможным запуск любых программ, в том числе и Dr.Web CureIt! В этом случае необходимо загрузиться с Dr.Web LiveCD или Dr.Web LiveUSB http://www.freedrweb.com/livecd/ и проверить ПК на вирусы. После проверки загрузите компьютер с жесткого диска и проверьте, удалось ли решить проблему. Если нет - переходите к шагу 4 .

4. Ручной поиск вируса. Если вы дошли до этого пункта, значит поразивший систему троянец - новинка, и искать его придется вручную.

Для удаления блокировщика вручную необходимо получить доступ к

реестру Windows, загрузившись с внешнего носителя.

Обычно блокировщик запускается одним из двух известных способов.

Через автозагрузку в ветках реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

Путем подмены системных файлов(одного или нескольких)

запускаемых в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Winlogon

или, например, файла taskmgr.exe.

Для работы нам понадобится Dr.Web LiveCD/USB(или другие средства работы с внешним реестром).

Для работы с Dr.Web LiveCD/USB загрузите ПК с компакт-диска или флешки, после чего скопируйте на флеш- карту следующие файлы:

C:\Windows\System32\config\software *файл не имеет расширения*

C:\Document and Settings\Ваше_имя_пользователя\ntuser.dat

В этих файлах содержится системный реестр зараженной машины. Обработав их в программе Regedit, мы сможем очистить реестр от последствий вирусной активности и одновременно найти подозрительные файлы.

Теперь перенесите указанные файлы на функционирующий ПК под управлением Windows и сделайте следующее:

Запустите Regedit

, откройте куст HKEY_LOCAL_MACHINE

и выполните Файл –> Загрузить куст.

В открывшемся окне укажите путь к файлу software

, задайте имя (например,

текущую дату) для раздела и нажмите ОK.

В этом кусте необходимо проверить следующие ветки:

Microsoft\Windows NT\CurrentVersion\Winlogon:

Параметр Shell

должен быть равен Explorer.exe

. Если перечислены

любые другие файлы - необходимо записать их названия и полный путь к ним. Затем

удалить все лишнее и задать значение Explorer.exe

.

Параметр userinit

должен быть равен

C:\Windows\system32\userinit.exe,

(именно так, с запятой на конце, где C -

имя системного диска). Если указаны файлы после запятой - нужно записать их

названия и удалить все, что указано после первой запятой.

Встречаются ситуации, когда присутствует схожая ветвь с названием

Microsoft\WindowsNT\CurrentVersion\winlogon

. Если эта

ветвь есть, ее необходимо удалить.

Microsoft\Windows\CurrentVersion\Run - ветвь содержит настройки объектов автозапуска.

Особенно внимательно следует отнестись к наличию здесь объектов, отвечающих следующим критериям:

Имена напоминают системные процессы, но программы запускаются

из других папок

(например, C:\Documents and Settings\Dima\svchost.exe

).

Имена вроде vip-porno-1923.avi.exe .

Приложения, запускающиеся из временных папок.

Неизвестные приложения, запускающиеся из системных папок (например, С:\Windows\system32\install.exe ).

Имена состоят из случайных комбинаций букв и цифр

(например, C:\Documents and Settings\Dima\094238387764\094238387764.exe

).

Если подозрительные объекты присутствуют - их имена и пути необходимо записать, а соответствующие им записи удалить из автозагрузки.

Microsoft\Windows\CurrentVersion\RunOnce - тоже ветвь автозагрузки, ее необходимо проанализировать аналогичным образом.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он называется по дате) и выполните Файл –> Выгрузить куст .

Теперь необходимо проанализировать второй файл - NTUSER.DAT . Запустите Regedit , откройте куст HKEY_LOCAL_MACHINE и выполните Файл –> Загрузить куст . В открывшемся окне укажите путь к файлу NTUSER.DAT , задайте имя для раздела и нажмите ОK.

Здесь интерес представляют ветки Software\Microsoft\Windows\CurrentVersion\Run и Software\Microsoft\Windows\CurrentVersion\RunOnce , задающие объекты автозагрузки.

Необходимо проанализировать их на наличие подозрительных объектов, как указано выше.

Также обратите внимание на параметр Shell

в ветке

Software\Microsoft\Windows NT\CurrentVesion\Winlogon

. Он должен иметь

значение Explorer.exe

. В то же время, если такой ветки нет вообще - все в

порядке.

Завершив анализ, нажмите на имя загруженного раздела (в нашем случае он

называется по дате) и выполните Файл –> Выгрузить куст

.

Получив исправленный реестр и список подозрительный файлов, необходимо сделать следующее:

Сохраните реестр пораженного ПК на случай, если что-то было сделано неправильно.

Перенесите исправленные файлы реестра в соответствующие папки на пораженном ПК с помощью Dr.Web LiveCD/USB (копировать с заменой файлов). Файлы, информацию о которых вы записали в ходе работы - сохраните на флешке и удалите из системы. Их копии необходимо отправить в вирусную лабораторию компании «Доктор Веб» на анализ.

Попробуйте загрузить инфицированную машину с жесткого диска. Если загрузка прошла

успешно и баннера нет - проблема решена. Если троянец по-прежнему функционирует,

повторите весь пункт 4 этого раздела, но с более тщательным анализом всех уязвимых и часто используемых вирусами мест системы.

Внимание!

Если после лечения с помощью Dr.Web LiveCD/USB

компьютер не загружается

(начинает циклически перезагружаться, возникает BSOD), нужно сделать следующее:

Убедитесь, что в папке config находится один файл software . Проблема может возникать, потому что в Unix-системах регистр в имени файлов имеет значение (т. е. Software и software - разные имена, и эти файлы могут находиться в одной папке), и исправленный файл software может добавиться в папку без перезаписи старого. При загрузке Windows, в которой регистр букв роли не играет, происходит конфликт и ОС не загружается. Если файлов два - удалите более старый.

Если software

один, а загрузка не происходит, высока

вероятность, что система поражена «особенной» модификацией Winlock

. Она

прописывает себя в ветку HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows

NT\CurrentVersion\Winlogon

, в параметр Shell

и перезаписывает файл

userinit.exe

. Оригинальный userinit.exe

хранится в той же папке, но

под другим именем (чаще всего 03014d3f.exe). Удалите зараженный userinit.exe

и переименуйте соответствующим образом 03014d3f.exe (имя может отличаться, но

найти его легко).

Эти действия необходимо провести, загрузившись с Dr.Web LiveCD/USB, после чего

попробовать загрузиться с жесткого диска.

На каком бы из этапов ни кончилась битва с троянцем,

необходимо обезопасить себя от

подобных неприятностей в будущем. Установите антивирусный пакет Dr.Web и

регулярно

обновляйте вирусные базы.

Здравствуйте друзья! Снова я решил написать о вирусах-вымогателях , или как их еще называют, баннеры-вымогатели. Напишу как убрать баннер-вымогатель (или хотя бы попробовать убрать) с помощью загрузочного диска Dr.Web LiveCD .

Если вы еще не видели надпись, типа “Windows заблокирован переведите такую-то суму денег, туда-то и все будет хорошо “, то можно сказать что вам повезло. Ну а если уже такое случилось, и Windows у вас заблокирован вирусом-вымогателем, он же Winlock , то сейчас мы попробуем решить эту проблему с помощью загрузочного диска Dr.Web LiveCD.

Что такое баннер-вымогатель (Winlock)?

Пару предложений о вирусе: Winlock попадает на компьютер и полностью блокирует его работу. Он выводит баннер-вымогатель и требует отправить СМС на определенный номер и этим оплатить код, который вы получите после оплаты, введя его в окно баннера-вымогателя и ваш Windows будет разблокирован. Но даже после оплаты, вы скорее всего не получите никакого кода, короче говоря лохотрон в чистом виде. Подробнее об этом вирусе я уже писал, читайте .

Никогда не отправляйте деньги на счета и СМС, вас это не спасет. Лучше уже заплатить специалисту в сервисном центре, чем отдать деньги мошенникам.

Еще вирус Winlock может угрожать вам удалением ваши данных. Или еще вот из нового, вирус обвиняет вас в распространении порнографии, и говорит, что если вы не заплатите, то он передаст информацию о вас в соответствующие службы. Не верьте. Это все для того, что бы заставить вас заплатить.

Не знаю так ли это, но мне кажется что раньше вирус вымогатель блокировал систему, когда она уже загружалась (они сейчас так же есть). Выглядят они по разному, но примерно вот так:

Недавно я встретил Winlock, который блокировал систему, сразу после включения , то есть до начала загрузки Windows дело даже не доходило. Выглядят они примерно вот так:

Вот так выглядит эта зараза, теперь вы знаете, что такое вирус-вымогатель. Настало время бороться с ним и уничтожить его!

Убираем вирус-вымогатель с помощью Dr.Web LiveCD

Сегодня я напишу об одном способе, который может убрать вирус Winlock. Это загрузочный диск от компании Dr.Web. В принципе, есть много способов победить этот вирус, но этот способ занимает достойное место в борьбе с Winlock.

Честно говоря, самый простой способ, это но, если этот способ нам не подходит, то читаем дальше.

Очень подробно, о том, что такое Dr.Web LiveCD я уже писал. Так что, читаем вот эту статью создаем загрузочный диск, и когда все будет готово, тогда продолжаем.

1. Значит загрузочный диск (или флешка) с LiveCD у вас уже есть. Вставляем его в привод и перезагружаем компьютер. Если у вас появится вот такая картинка, то все нормально:

2. Если же нет, и пойдет загрузка Windows, или появится вирус, то , и . Снова перезагружаем компьютер.

Надеюсь все нормально. Продолжаем.

Выбираем русский язык и продолжаем.

Пойдет загрузка, нужно немного подождать. Сразу когда система запустится, появится окно антивируса. Напротив “Сканер”

нажимаем на кнопку “Перейти”

.

Пойдет загрузка, нужно немного подождать. Сразу когда система запустится, появится окно антивируса. Напротив “Сканер”

нажимаем на кнопку “Перейти”

.

Здесь нам просто нужно запустить проверку компьютера на вирусы, и нажать ждать, пока Dr.Web обнаружит наш вирус-вымогатель и уничтожит его. Нажимаем “Полная проверка” , и “Начать проверку” .

Запустится процесс проверки, и если будет обнаружена угроза, Dr.Web LiveCD вам об этом сообщит. Скажу вам, что такая проверка может и не дать результатов, но попробовать стоит. Кстати если есть время и желание, то точно так же можно проверить и загрузочным диском от , принцип один и тот же. Но там где Dr.Web пропустил, ESET может поймать, или наоборот.

Может эту процедуру даже следует провести до проверки на вирусы. Так как после лечения реестра, вирус-вымогатель может исчезнуть. В системе Dr.Web LiveCD нажимаем “Пуск” и выбираем “Лечение реестра” .

Откроется окно с проверкой, ждем пока в низу появится надпись “Press any key”

, закрываем окно и выключаем LiveCD. Пробуем включить компьютер.

Откроется окно с проверкой, ждем пока в низу появится надпись “Press any key”

, закрываем окно и выключаем LiveCD. Пробуем включить компьютер.

Теперь вы знаете один из способов, как победить вирус-вымогатель . Постараюсь написать еще варианты, как вести войну с этим злом:), ну а пока что, пробуйте друзья. Удачи!

Ещё на сайте:

Windows заблокирован: убираем баннер-вымогатель с помощью Dr.Web LiveCD обновлено: Январь 12, 2015 автором: admin

Если антивирус защищён паролем, то при попытке изменить настройки или отключить защиту, появится окно с текстом "Введите пароль" или "Для внесения изменений требуются права администратора":

Если введённый пароль неверный, окно задёргается и вы сможете попробовать ввести пароль ещё раз. Если вы не помните установленный пароль, то для его отключения необходимо удалить антивирус и сбросить его настройки.

Для этого, нажмите кнопку "Пуск" , откройте "Панель управления" и выберите "Удаление программ" или "Программы и компоненты" . В списке установленных программ, выберите "Dr.Web" и нажмите "Удалить" . В окне удаления снимите отметку с пункта "Настройки Dr.Web" и нажмите "Далее" :

Затем, введите цифры в специальное поле и нажмите "Удалить программу" :

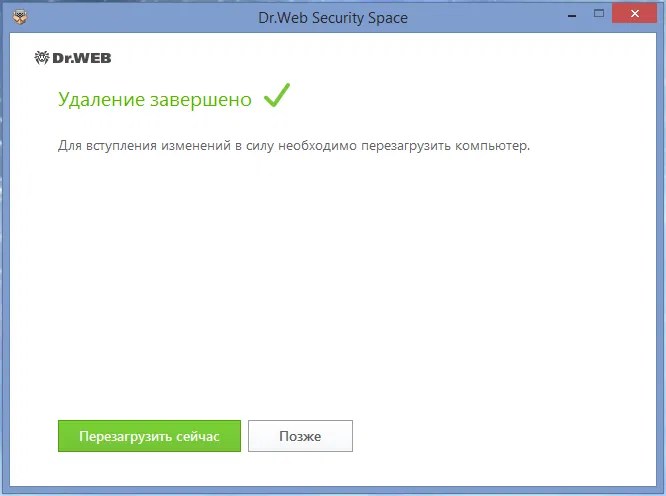

Дождитесь завершения удаления и подтвердите перезагрузку компьютера:

После перезагрузки, необходимо скачать и запустить , так как некоторые версии антивируса, например 11-я, после удаления оставляют в системе информацию об установленном пароле.

После этих действий, вы можете установить антивирус Dr.Web и, при необходимости, установить новый пароль.

Для установки пароля в антивирусных продуктах Dr.Web версий 10 и 11, щелкните по значку Dr.Web в системном трее, разблокируйте "замок" и щёлкните по значку "шестерёнки":

В онке настроек, включите переключатель "Защищать паролем настройки Dr.Web":

Затем, дважды введите новый пароль:

Для установки пароля в продуктах Dr.Web версий 7 - 9, щелкните правой клавишей мыши по значку Dr.Web в системном трее, и в меню "Инструменты" щёлкните по пункту "Настройки":

На вкладке "Самозащита", отметьте пункт "Защищать паролем настройки Dr.Web", введите новый пароль два раза и нажмите "OK":